- Удаленное управление серверами. Часть 1.

- Как подключиться к серверу по RDP c Windows, Mac OS, iPhone, iPad, Android, Ubuntu или Debian (Linux ОС)

- Подключение к виртуальному серверу с десктопной версии Windows (XP, 7, 8, 8.1, 10)

- Подключение к VDS серверу с Mac OS

- Подключение к VPS серверу со смартфона или планшета на iOS (с iPhone или iPad)

- Подключение к виртуальному серверу со смартфона или планшета на Android

- Подключение к серверу по RDP из Ubuntu

- Подключение к удаленному рабочему столу (RDP) из Debian

- Что делать если при попытке подключения с ОС семейства Linux сразу возникает ошибка?

Удаленное управление серверами. Часть 1.

Один-единственный сервер, находящийся в эксплуатации у одной-единственной компании – раньше это было чуть ли не стандартом де-факто. В самом деле, зачем маленькой компании несколько серверов? Но ситуация меняется, объемы данных растут, и для полноценной работы одного сервера (а мы говорим исключительно об аппаратной части) на предприятии может оказаться недостаточно. Как правило, в отдельный корпус выносят файловый сервер, сервер СУБД, веб-сервер (который по совместительству может выполнять функции почтового, FTP и других интернет-сервисов). Нередко встречаются выделенный сервер-видеорегистратор, сервер безопасности (RADIUS) и SIP-сервер (IP-телефония). В дополнение к этому можно вспомнить сервер ActiveDirectory и другие службы Microsoft, брандмауэры и средства защиты сетевых ресурсов от внешних угроз, а также специализированные решения обработки данных – кластеры для научных вычислений или фермы рендеринга для работы с трехмерным моделированием.

Когда нужно удаленное управление

Нетрудно подсчитать, что даже компания со штатом из 20–30 сотрудников запросто может получить в свое распоряжение минимум два-три сервера, а если сфера ее деятельности связана с предоставлением интернет-сервисов, научной деятельностью или работой с ресурсоемкими графическими средствами, то количество серверов дойдет и до десятка. Все чаще даже в небольшом офисе имеется «правильная» стойка с серверным и сетевым оборудованием, заполненная минимум наполовину.

В немалой степени этому способствует и удешевление серверных платформ, благодаря чему серверы перестали быть непозволительной (с финансовой точки зрения) роскошью и теперь доступны практически любой организации. Учитывая и то, что сетевые инфраструктуры малых и средних компаний в полной мере напоминают «большие» сети СКС (ранее характерные только для огромных предприятий), можно смело сказать, что им требуются примерно одинаковые средства и элементы управления. И если сетевые и системные администраторы оказались полностью готовы к первому, то о грамотном управлении вторым, то есть «серверным хозяйством», знают немного, продолжая действовать по старинке. Цикл этих статей и будет посвящен современным средствам, позволяющим существенно облегчить эту процедуру.

Какие есть методы управления серверами

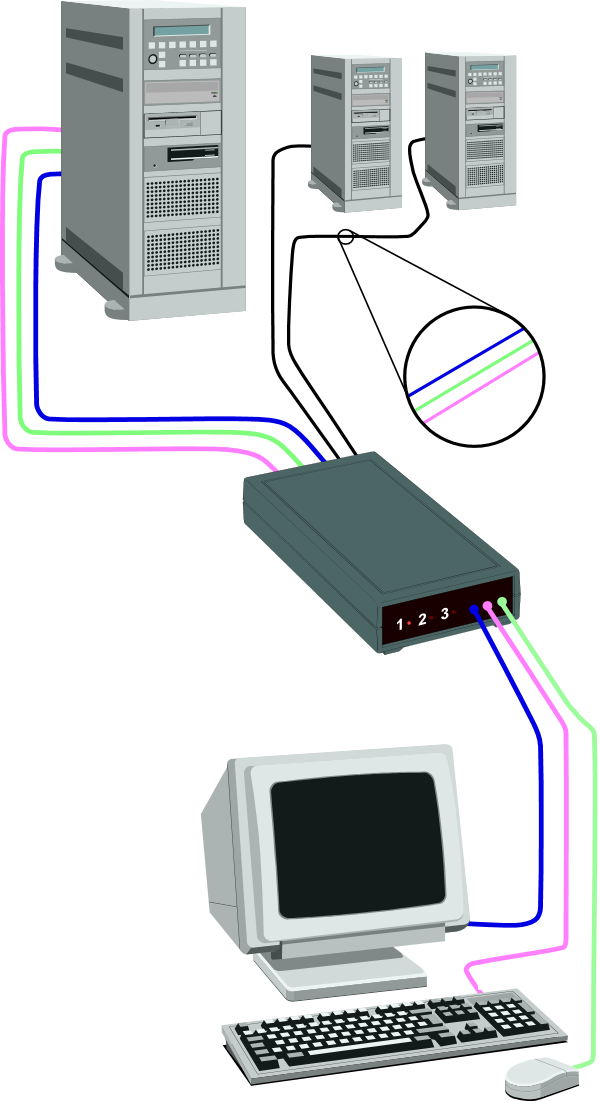

Пожалуй, самым типовым, можно сказать классическим, считается консольный метод. К серверу напрямую подсоединялись монитор,

Как и прежде, администратору необходимо быть в непосредственной близости от объекта, а если таких несколько – то количество мониторов, клавиатур и мышей «плодится» в соответствующем количестве. Конечно же, это неудобно, занимает много места, потребляет много электроэнергии и не способствует

Удобно? Бесспорно. Один монитор, одна клавиатура, одна мышь, восемь серверов.

Единственный недостаток – необходимость находиться на незначительном расстоянии от сервера: как правило, не дальше двух метров. Но выполнить настройки BIOS или RAID-контроллера иначе невозможно.

Второй способ управления, несомненно, весьма удобный – удаленное управление. Первые реализации (для *nix-серверов) были такими же терминальными сессиями, только реализованные посредством сетевых средств. Например, модемное соединение: оператор, позвонив на требуемый номер, получал в свое распоряжение консоль, напрямую подключенную к выбранному серверу. Аналогично IP-сессия допускала то же самое внутри сети. Впоследствии появились другие средства управления, ориентированные на графические средства и ОС: удаленный рабочий стол, RAdmin, средства веб-управления, которые свели к минимуму необходимость присутствия оператора в серверной комнате. В итоге большинство функций ОС с легкостью можно было настроить, не отходя от персонального рабочего места. Но я не зря упомянул о функциях ОС – до ее запуска все эти средства были бесполезны. И тогда на свет появилась спецификация IPMI (Intelligent Platform Management Interface), воплотившаяся в аппаратной реализации одноименных устройств. Они могли быть встроенными в серверную платформу или выполнены как отдельный модуль. Разумеется, они не позволяют получить полноценное управление в терминальном режиме (хотя есть и исключения), но организовать включение, выключение, перезагрузку и мониторинг ключевых параметров им вполне по силам. К сожалению, не все серверы оснащены IPMI, да и функциональность их не всегда достаточна. Кроме того, для каждого сервера необходимо иметь свою, отдельную сессию, открываемую по необходимости.

Весь перечисленный «арсенал» можно считать базовым набором администратора, у которого в обслуживании находится один-два сервера. Если количество подопечных устройств от четырех и более, такие решения бывают неудобными. Именно поэтому выпускается особый класс устройств универсального назначения, рассчитанных на удаленное управление любыми серверными платформами, вне зависимости от применяемой ОС и прочих атрибутов. Именно данные средства предоставляют возможность управлять серверами из любой точки планеты, где есть соединение с Интернетом, а также реализовать полноценный доступ ко всем без исключения функциям, не присутствуя рядом с серверным оборудованием. Причем совершенно неважно, где оно будет размещаться: в подвале здания, в закрытой кладовке или на площадке провайдера. Подобные решения выпускаются несколькими компаниями: Aten, D-Link, Level One, Raritan и другими вендорами; я же приведу примеры на базе продукции ATEN, с которой неплохо знаком на практике.

Задача № 1: получить удаленный доступ в режиме КВМ

Упомянутое выше подключение с авторизацией не означает, что в единицу времени доступна только одна сессия: одновременно могут работать до 32 пользователей (в период работы им доступен встроенный чат для общения), всего же в системе может быть зарегистрировано 64 оператора, уровнем доступа которых заведует назначенный суперпользователь. Проблемы защиты информации и безопасности передаваемых данных решаются не только авторизацией: устройство поддерживает внешнюю аутентификацию RADIUS; LDAP; LDAPS; MS Active Directory; есть защита 128-разрядным SSL-кодированием, а также включение/отключение доступа через браузер и ведение журнала событий.

К устройству можно получить доступ и через Интернет, если настроить подключение к локальной сети «снаружи», посредством VPN. А как быть, если такой возможности нет (отказал шлюз, упал сервер VPN)? В качестве дополнительной возможности предусмотрено подключение к CN8000 модема, способного принять входящий звонок. Конечно, такой доступ в режиме РРР-сессии не позволит работать с высокой скоростью, но его вполне достаточно для решения срочной проблемы (в частности, поднять сервис VPN, перезагрузить сервер).

Если же КВМ-переключателя нет, то лучше всего сразу приобрести другое устройство – например, CS1708i. Это полноценный КВМ-

Когда серверов один-два, и «больше не будет!»

Достаточно ли этих решений для полноценной работы

В сравнении с примитивной системой, построенной на локальных консолях или КВМ-переключателях, конечно же, удобство налицо: системному администратору не потребуется покидать свое рабочее место для проведения элементарных операций с BIOS или системой, подключения флэш-накопителя или вставки оптического диска. Кроме того, в критической ситуации время на решение проблем существенно сокращается: это важно, когда каждая секунда простоя критичного сервера чревата финансовыми потерями и проблемами в работе организации. Достаточно представить, сколько времени потребуется специалисту для того, чтобы в выходной день приехать на работу, вскрыть охраняемое помещение, добраться до сервера, и все это – для минутного действия (перезагрузки или включения), чтобы понять, насколько эффективнее и выгоднее применение аппаратных средств удаленного управления, чем локальных методов.

Но это еще не все: есть другие задачи, к сожалению, не решаемые средствами IP КВМ. Среди них наиболее распространенные – управление устройствами, работа с которыми может быть организована только с консоли по протоколам типа telnet, а также удаленное управление электропитанием. Этим возможностям будет посвящена следующая часть статьи.

Источник

Как подключиться к серверу по RDP c Windows, Mac OS, iPhone, iPad, Android, Ubuntu или Debian (Linux ОС)

Все сервера, создаваемые Windows сервера на UltraVDS по умолчанию сразу доступны для подключения по стандартному протоколу RDP (Remote Desktop Protocol) – обычное «Подключение к удалённому рабочему столу» в русскоязычных редакциях Windows.

В данной статье будет описано как подключиться к только что созданному виртуальному серверу на UltraVDS с различных устройств (операционных систем). Если вам требуется какой-либо другой способ подключения (RAdmin, TeamViewer и т.д.) после успешного подключения по RDP, вы сможете его настроить так же, как и любое другое программное обеспечение.

Статья довольно длинная ввиду того, что здесь подробно по шагам расписано как подключаться из каждой наиболее популярной системы, поэтому вынесли вверх горячие ссылки для навигации:

Подключение к виртуальному серверу с десктопной версии Windows (XP, 7, 8, 8.1, 10)

При использовании стандартной операционной системы Windows для подключения к серверу необходимо открыть следующий путь:

Либо просто нажмите комбинацию клавиш Win+R и в открывшемся окне наберите mstsc

В открывшемся окне необходимо указать IP-адрес созданного для вас VDS сервера. Если вы заказали сервер с несколькими IP-адресами, то можете использовать любой из них для подключения.

IP-адрес вашего сервера указан возле вашего сервера в личном кабинете в разделе «Мои сервера».

После ввода IP-адреса сервера нажмите кнопку «Подключить» и вы увидите окно с полями авторизации. Здесь нужно выходить под новым пользователем:

При создании каждого нового сервера система в автоматическом режиме генерирует случайный пароль пользователя Administrator. Этот пароль отображается также в личном кабинете возле вашего сервера:

В некоторых редакциях Windows есть странность: если пароль от сервера скопировать и вставить в поле авторизации перед подключением, то при попытке подключения ничего не произойдёт, и RDP-клиент снова покажет окно авторизации как будто учётные данные были введены некорректно. В таком случае необходимо ввести пароль вручную (большие буквы большими, маленькие – маленькими, в английской раскладке клавиатуры).

Подключение к удалённому рабочему столу – очень удобная вещь, с её помощью можно переносить файлы с компьютера на сервер и обратно просто копируя и вставляя их, тоже самое с текстом в буфере обмена. Также можно с вашего компьютера, передать на сервер любые включенные в него USB-устройства и сетевые принтеры/сканнеры. Для этого при первом подключении к серверу выберите «Показать параметры» в левом нижнем углу.

В открывшемся окне перейдите на вкладку «Локальные ресурсы» и выберите требуемые вам параметры:

При подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Причина этого заключается в том, что сервер шифрует передаваемые данные SSL-сертификатом, который он сгенерировал сам в автоматическом режиме. Данное уведомление не является свидетельством о проблеме с безопасностью, а только предупреждает вас о том, что соединение зашифровано с использованием сертификата, который не был выдан авторизованным центром.

Отметьте здесь галочкой поле «Больше не выводить запрос о подключениях к этому компьютеру» и нажмите «Да».

Подключение к VDS серверу с Mac OS

Для Mac OS компания Microsoft выпускает официальный RDP-клиент, который стабильно работает при подключении к любым версиям ОС Windows.

Скачать его можно с iTunes здесь: https://itunes.apple.com/ru/app/microsoft-remote-desktop-10/id1295203466?mt=12

Интерфейс программы простой и интуитивно понятный. Перед началом работы необходимо настроить параметры подключения. Для этого создаём новое:

В окне настроек соединения указываем произвольное название, например, «Сервер на UltraVDS», IP-адрес созданного сервера и данные для авторизации (логин Administrator и назначенный серверу в автоматическом режиме пароль) – эти данные отображаются в вашем личном кабинете.

После выхода из окна настроек всё сохранится автоматически и в списке подключений вы увидите новое созданное:

Кликните на него дважды мышкой, и вы подключитесь к вашему серверу.

При подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Почему возникает такое уведомление и что оно означает этого описано выше.

Добавив самоподписанный сертификат вашего сервера в доверенные или просто приняв его единожды, вы увидите рабочий стол Windows вашего виртуального сервера.

Подключение к VPS серверу со смартфона или планшета на iOS (с iPhone или iPad)

Перед подключением к серверу необходимо скачать с Apple Store приложение Microsoft Remote Desktop (это официальный RDP-клиент от Microsoft):

https://itunes.apple.com/ru/app/microsoft-remote-desktop-10/id1295203466?mt=12

Запустите приложение после установки и нажмите на добавление нового подключения:

В окне создания нового подключения необходимо указать IP-адрес вашего виртуального сервера и данные для авторизации, которые отображаются в вашем личном кабинете (подробнее о том, где они указано выше).

При подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Причина этого описана выше.

Выберите «Больше не спрашивать для этого ПК» и нажмите «Принять».

Если авторизационные данные и IP-адрес сервера были введены без ошибок, вы успешно подключитесь к вашему серверу.

Подключение к виртуальному серверу со смартфона или планшета на Android

Прежде всего вам необходимо скачать с Google Play и установить программу Microsoft Remote Desktop (это официальный RDP-клиент от Microsoft):

https://play.google.com/store/apps/details?id=com.microsoft.rdc.android&hl=ru

Запустите приложение после установки и нажмите на добавление нового подключения

В окне создания нового подключения необходимо указать IP-адрес созданного VDS сервера и данные для авторизации (где их взять описано чуть выше).

При подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Причина этого описана выше.

Выберите галочкой «Don’t ask me again for connections to this computer» и нажмите «Connect».

Если авторизационные данные и IP-адрес сервера были введены без ошибок, вы успешно подключитесь к вашему серверу.

Подключение к серверу по RDP из Ubuntu

RDP – это закрытый протокол компании Microsoft, она же в свою очередь не выпускает RDP-клиентов для операционных систем семейства Linux.

Однако всё же есть различные рабочие версии от тех или иных производителей.

Мы рекомендуем использовать клиент Remmina

Для пользователей Ubuntu есть специальный репозиторий с различными пакетами приложение, в числе которых есть Remmina и RDP.

Установка производится в 3 простые команды, которые вводятся по очереди в Терминале:

Для установки пакета Remmina

Устанавливаем обновления

Устанавливаем плагин протокола RDP

Если вы до этого уже устанавливали или запускали существующую версию Remmina, то её необходимо перезапустить. Сделать это можно перехагружкой компьютера, либо выполнением следующей команды в том же терминале:

Если процесс запущен не был, то появится сообщение об ошибке: процесс не найден, что тоже нас устраивает.

Открываем меню поиска и находим там свежеустановленный пакет Remmina

Нажимаем на добавление нового подключения и заполняем поля данными для подключения и авторизации к вашему серверу (где находятся данные для подключения к именно вашему серверу описано выше):

После сохранения ваш сервер будет всегда доступен в списке подключений для быстрого доступа. Для подключения к нему дважды кликните мышкой по строчке вашего сервера.

При первом подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Причина этого описана выше. Просто нажмите «ОК» и вы увидите рабочий стол вашего сервера.

Подключение к удаленному рабочему столу (RDP) из Debian

RDP (подключение к удалённому рабочему столу) – это закрытый протокол компании Microsoft, они же в свою очередь не выпускает RDP-клиентов для операционных систем семейства Linux.

Но всё же есть различные рабочие версии от тех или иных компаний-разработчиков.

Мы рекомендуем использовать RDP-клиент Remmina

Для установки приложения Remmina и плагина RDP к нему необходимо открыть менеджер установки пакетов:

Здесь в строке поиска вводим «Remmina» и выделяем все результаты для установки:

Установка занимает буквально 3-4 секунды, после чего сразу можно пользоваться приложением.

Находим его в главном меню и запускаем:

Перед началом работы необходимо создать новое подключения для удобства в дальнейшем:

В открывшемся окне необходимо задать корректные параметры RDP подключения и данные для авторизации (указаны в личном кабинете UltraVDS):

После сохранения ваш сервер будет всегда доступен в списке подключений для быстрого доступа. Для подключения к нему просто дважды кликните мышкой по строчке вашего сервера.

При первом подключении к серверу вы можете увидеть информацию о недоверенном сертификате безопасности. Причина этого описана чуть выше. Просто нажмите «ОК» или «Принять» и вы увидите рабочий стол вашего сервера.

Что делать если при попытке подключения с ОС семейства Linux сразу возникает ошибка?

По умолчанию на всех создаваемых на UltraVDS серверах разрешено только подключение по RDP с компьютеров (клиентов), на которых работает проверка подлинности на уровне сети. Некоторые RDP клиенты под Linux эту проверку подлинности могут не поддерживать. В таком случае перед подключением к серверу по RDP необходимо это требование отменить на самом VDS сервере.

На UltraVDS реализована возможность аварийного доступа к серверу в случае если вы не можете к нему подключиться, именно ею мы и воспользуемся для отключения требования обязательной проверки подлинности. Для открытия аварийного режима зайдите в ваш личный кабинет на страницу «Мои сервера» и кликните на скриншот требуемого сервера

В открывшемся окне необходимо активировать возможность авторизации пользователя. Это делается нажатием комбинации клавиш Ctr+Alt+Del, но так как такая комбинация через web передана быть не может, специальная кнопка была вынесена на верхнюю панель окна:

Далее вводим пароль администратора и нажимаем Enter:

Вы увидите стандартный рабочий стол Windows. Здесь нажмите кнопку «Пуск» (Start), найдите там «Мой компьютер» (This PC) и кликните на него правой кнопкой мыши:

Выберите в меню пункт «Свойства» (Properties) для открытия окна информации о системе

В меню слева необходимо найти кнопку управления параметрами удалённого рабочего стола (Remote settings).

Последним шагом снимаем флажок с параметра «Allow connections only from…» и нажимаем «ОК».

Источник