- 7 способов защиты информации на компьютере

- Способ 1: надежные пароли

- Способ 2: шифрование данных

- Способ 3: использование антивирусной программы

- Способ 4: установка пароля на BIOS и/или жесткий диск

- Способ 5: использование протокола HTTPS

- Способ 6: защита беспроводных сетей

- Способ 7: системы родительского контроля

- Как защитить информацию на компьютере надежнее всего

- Основы информационной безопасности. Часть 2. Информация и средства её защиты

- Информация и ее классификация

- Персональные данные

- Классификация средств защиты информации

- Средства защиты информации

- Неформальные средства защиты информации

- Формальные средства защиты информации

7 способов защиты информации на компьютере

В эпоху информационных технологий остро стоит вопрос о том, как защитить данные на компьютере. Пароли и логины от социальных сетей, банковских систем управления счетами, данные учетной записи, приватные фото и другие файлы – все это может заинтересовать злоумышленников.

Объектами атак хакеров становятся не только государственные учреждения, банки или популярные сайты. Личная информация рядовых пользователей тоже может заинтересовать взломщиков. Ворованные аккаунты в «Одноклассниках» или «Фейсбкуе» преступники используют в мошеннических целях, украденные фотографии становятся предметом для шантажа, а получение данных платежных систем дает злоумышленникам возможность оставить их владельцев без копейки на счету.

Чтобы не стать жертвой хакеров, необходимо уделять внимание безопасности хранения персональных данных. Как можно защитить личную информацию на компьютере, расскажет эта статья.

Способ 1: надежные пароли

Самый простой способ защитить данные на компьютере – это использование надежных паролей. О том, что специалисты по безопасности не рекомендуют использовать в качестве ключа простые комбинации цифр и букв (qwerty, 12345, 00000), известно большинству пользователей. Но появление «умных» программ-взломщиков привело к тому, что и более сложные пароли могут быть вычислены методом подбора. Если злоумышленник знает потенциальную жертву лично, нетипичный, но простой ключ (дата рождения, адрес, имя домашнего питомца) тоже подбирается с легкостью.

Чтобы сохранить аккаунты в социальных сетях и на других ресурсах, а также учетную запись пользователя на ПК, рекомендуется использовать сложные комбинации, которые состоят из больших и маленьких латинских букв, цифр и служебных символов. Желательно, чтобы пароль был легким для запоминания, но не содержал в себе явной смысловой нагрузки. К примеру, ключ вида 22DecmebeR1991 распознается сайтами, как надежный, но содержит в себе дату рождения и поэтому может быть легко взломан.

Способ 2: шифрование данных

Чтобы защитить личную информацию на компьютере в случае предприятия злоумышленником попытки доступа к нему, рекомендуется применять шифрование данных. Корпоративные и профессиональные версии Windows оснащаются инструментом BitLocker. Системный механизм позволяет зашифровать информацию на одном или нескольких разделах жесткого диска. Доступ к файлам становится возможным только при использовании специального ключа.

Если необходимо обезопасить отдельные файлы и папки, самым простым способом защитить личные данные на компьютере является использование зашифрованных архивов. Переместив документы, фото или другие данные в запароленный архив, злоумышленник не сможет их открыть даже после получения полного доступа к ПК. Чтобы открыть содержимое ZIP или RAR, требуется набрать код доступа. Подобным функционалом оснащается большинство современных архиваторов.

Также существует большое количество бесплатного ПО, позволяющего осуществлять шифрование данных. Среди таких программ — Free Hide Folder, Folder Lock, TrueCrypt и другие.

Способ 3: использование антивирусной программы

Для получения доступа к чужому ПК взломщики используют вспомогательное программное обеспечение, устанавливаемое на компьютер жертвы. Вирусы-трояны занимаются перехватом информации, вводимой с клавиатуры, подменяют сайты копиями, созданными мошенниками, занимаются пересылкой личных данных. Чтобы защитить личные данные, желательно установить актуальную версию антивирусного ПО и следить за ее обновлениями. Рекомендуется также ограничить доступ к накопителям, запретив чтение информации с них по сети.

Способ 4: установка пароля на BIOS и/или жесткий диск

Базовая защита ОС паролем не позволяет быстро взломать систему, но уязвима если компьютер попал в руки преступника надолго. Переустановив Windows, можно получить доступ к незашифрованным файлам. Установка пароля в BIOS (UEFI)*, который требуется вводить при включении компьютера, делает невозможной загрузку ПК ни со встроенного, ни внешнего носителя.

*BIOS (Basic Input/Output System) или UEFI (Unified Extensible Firmware Interface) — часть системного ПО компьютера, отвечающая за организацию работы аппаратных компонентов системы и управляющая его загрузкой. Вход в меню настройки BIOS/UEFI осуществляется на раннем этапе загрузки ПК (первые секунды после включения) по нажатии кнопки Del, F1 или F2 (см. инструкцию к ПК или ноутбуку). У различных моделей компьютеров названия подпунктов настроек могут отличаться, но, как правило, нужные опции находятся в разделе, имя которого содержит слово Security.

Еще большую степень защиты личной информации предоставляет запароливание жесткого диска. Установив код доступа для накопителя через BIOS/UEFI, пользователь делает его бесполезным в руках злоумышленника. Даже после извлечения ЖД из корпуса ПК и подключения к другому устройству получить доступ к данным нельзя. Попытка разблокировать накопитель «мастер-ключом» приведет к уничтожению данных.

Способ 5: использование протокола HTTPS

Применение протокола безопасной передачи данных HTTPS исключает риск перехвата информации, которая отсылается на сервер в зашифрованном виде. Данный стандарт не является отдельной технологий, а представляет надстройку над стандартным HTTP. При его использовании шифрование данных осуществляется по протоколу SSL.

К сожалению, для поддержания работы данного метода защиты данных необходимо, чтобы сервер был оборудован поддержкой данной технологии. В одностороннем порядке использовать его невозможно.

Если сервер поддерживает HTTPS, то при подключении клиента система присваивает ему уникальный сертификат и все пересылаемые данные подвергаются кодированию 40, 56, 128 или 256-битным ключом. Таким образом, дешифровка осуществляется лишь на конечных устройствах, и перехват чужого сигнала ничего не даст злоумышленнику.

Если сервис предполагает работу с конфиденциальной информацией или проведение финансовых транзакций — рекомендуется настороженно относиться к ресурсам, не поддерживающим HTTPS.

Сайты интернет-магазинов, банков, а также платежных систем (Яндекс.Деньги, Webmoney) используют протокол HTTPS по умолчанию. Сервисы Facebook, Google, Twitter, Вконтакте предоставляют возможность его включения в настройках аккаунта. Работают с ним и другие сайты.

Способ 6: защита беспроводных сетей

Если в настройках безопасности компьютера не установлено ограничение доступа к нему по сети, незащищенная сеть Wi-Fi позволяет злоумышленнику проникнуть к содержимому накопителей. Чтобы избежать этого, рекомендуется установить на маршрутизаторе метод шифрования данных WPA/WPA2 и задать сложный пароль (см. Способ 1).

Для исключения риска взлома сети Wi-Fi можно отключить транслирование имени подключения (SSID). В таком случае подключиться к маршрутизатору смогут лишь пользователи, которые знают имя сети.

Способ 7: системы родительского контроля

Если компьютером пользуются дети, риск подхватить вредоносное ПО значительно увеличивается. Чтобы защитить личные данные на ПК, можно создать для ребенка учетную запись с ограниченными правами доступа. Windows (с 7 версии и новее) содержит встроенные средства родительского контроля. С их помощью можно ограничить время пребывания ребенка за компьютером, запретить доступ к отдельным программам, заблокировать возможность установки стороннего ПО.

Существует и стороннее программное обеспечение, обладающее аналогичным (или более широким) функционалом. В интернете можно найти как платные, так и бесплатные средства родительского контроля. Кроме того, такую функцию поддерживают некоторые провайдеры. В этом случае в личном кабинете на сайте оператора связи можно задать ограничения на посещение отдельных ресурсов.

Как защитить информацию на компьютере надежнее всего

Каждый из приведенных способов защиты личных данных на компьютере является надежным в одной ситуации, но обладает и уязвимостями. Чтобы добиться высокого уровня безопасности, рекомендуется комбинировать методы.

К сожалению, не существует универсального способа защиты данных, который бы отличался стопроцентной эффективностью. К атакам хакеров уязвимы даже серверы банков и силовых ведомств, о чем свидетельствуют масштабные утечки документов из Пентагона, правительств США и других стран, публикуемые Wikileaks.

Тем не менее, учитывая, что рядовые пользователи редко становятся жертвами хакеров такого уровня, обезопасить личные данные можно. Для этого рекомендуется:

установить актуальную версию антивирусной программы (желательно с функциями брэндмауэра и фаервола);

защитить учетную запись пользователя с помощью надежного пароля;

не использовать одинаковые коды доступа для всех аккаунтов;

защитить Wi-Fi, отключить общий доступ к файлам на ПК по локальной сети, в первую очередь, к системному разделу (если это невозможно – ограничить доступ, разрешив его лишь проверенным членам сети, которым это действительно нужно);

не хранить ключи и пароли в файлах TXT, DOC, RTF и других документов на самом ПК;

наиболее ценные файлы и папки следует поместить в запароленный архив или зашифровать.

Можно защитить личную информацию на компьютере и другими способами. Главное – найти компромисс между уровнем безопасности и удобством использования ПК. Радикальные меры (например, полное шифрование данных, доступ к ПК с помощью физического ключа и ограничение списка разрешенных ресурсов) могут быть излишними на домашнем ПК и доставлять лишние неудобства. Практика показывает, что применение чрезмерно сложных защитных средств приводит к постепенному отказу пользователей от их использования.

Большой поклонник качественной китайской техники, любитель четких экранов. Сторонник здоровой конкуренции между производителями. Чутко следит за новостями в мире смартфонов, процессоров, видеокарт и другого железа.

Источник

Основы информационной безопасности. Часть 2. Информация и средства её защиты

В первой части «Основ информационной безопасности» нами были рассмотрены основные виды угроз информационной безопасности. Для того чтобы мы могли приступить к выбору средств защиты информации, необходимо более детально рассмотреть, что же можно отнести к понятию информации.

Информация и ее классификация

Существует достаточно много определений и классификаций «Информации». Наиболее краткое и в тоже время емкое определение дано в федеральном законе от 27 июля 2006 года № 149-ФЗ (ред. от 29.07.2017 года) «Об информации, информационных технологиях и о защите информации», статья 2: Информация – это сведения (сообщения, данные) независимо от формы их представления».

Информацию можно классифицировать по нескольким видам и в зависимости от категории доступа к ней подразделяется на общедоступную информацию, а также на информацию, доступ к которой ограничен – конфиденциальные данные и государственная тайна.

Информация в зависимости от порядка ее предоставления или распространения подразделяется на информацию:

- Свободно распространяемую

- Предоставляемую по соглашению лиц, участвующих в соответствующих отношениях

- Которая в соответствии с федеральными законами подлежит предоставлению или распространению

- Распространение, которой в Российской Федерации ограничивается или запрещается

Информация по назначению бывает следующих видов:

- Массовая — содержит тривиальные сведения и оперирует набором понятий, понятным большей части социума.

- Специальная — содержит специфический набор понятий, которые могут быть не понятны основной массе социума, но необходимы и понятны в рамках узкой социальной группы, где используется данная информация.

- Секретная — доступ, к которой предоставляется узкому кругу лиц и по закрытым (защищённым) каналам.

- Личная (приватная) — набор сведений о какой-либо личности, определяющий социальное положение и типы социальных взаимодействий.

Средства защиты информации необходимо применять непосредственно к информации доступ к которой ограничен — это государственная тайна и конфиденциальные данные.

Согласно закона РФ от 21.07.1993 N 5485-1 (ред. от 08.03.2015) «О государственной тайне» статья 5. «Перечень сведений составляющих государственную тайну» относится:

- Сведения в военной области.

- Сведения в области экономики, науки и техники.

- Сведения в области внешней политики и экономики.

- Сведения в области разведывательной, контрразведывательной и оперативно-розыскной деятельности, а также в области противодействия терроризму и в области обеспечения безопасности лиц, в отношении которых принято решение о применении мер государственной защиты.

Перечень сведений, которые могут составлять конфиденциальную информацию, содержится в указе президента от 6 марта 1997 г. №188 (ред. от 13 июля 2015 г.) «Об утверждении перечня сведений конфиденциального характера».

Конфиденциальные данные – это информация, доступ к которой ограничен в соответствии с законами государства и нормами, которые компании устанавливаются самостоятельно. Можно выделит следующие виды конфиденциальных данных:

- Личные конфиденциальные данные: Сведения о фактах, событиях и обстоятельствах частной жизни гражданина, позволяющие идентифицировать его личность (персональные данные), за исключением сведений, подлежащих распространению в средствах массовой информации в установленных федеральными законами случаях. Исключением является только информация, которая распространяется в СМИ.

- Служебные конфиденциальные данные: Служебные сведения, доступ к которым ограничен органами государственной власти в соответствии с Гражданским кодексом Российской Федерации и федеральными законами (служебная тайна).

- Судебные конфиденциальные данные: О государственной защите судей, должностных лиц правоохранительных и контролирующих органов. О государственной защите потерпевших, свидетелей и иных участников уголовного судопроизводства. Сведения, содержащиеся в личных делах осужденных, а также сведения о принудительном исполнении судебных актов, актов других органов и должностных лиц, кроме сведений, которые являются общедоступными в соответствии с Федеральным законом от 2 октября 2007 г. N 229-ФЗ «Об исполнительном производстве».

- Коммерческие конфиденциальные данные: все виды информации, которая связана с коммерцией (прибылью) и доступ к которой ограничивается законом или сведения о сущности изобретения, полезной модели или промышленного образца до официальной публикации информации о них предприятием (секретные разработки, технологии производства и т.д.).

- Профессиональные конфиденциальные данные: Сведения, связанные с профессиональной деятельностью, доступ к которым ограничен в соответствии с Конституцией Российской Федерации и федеральными законами (врачебная, нотариальная, адвокатская тайна, тайна переписки, телефонных переговоров, почтовых отправлений, телеграфных или иных сообщений и так далее)

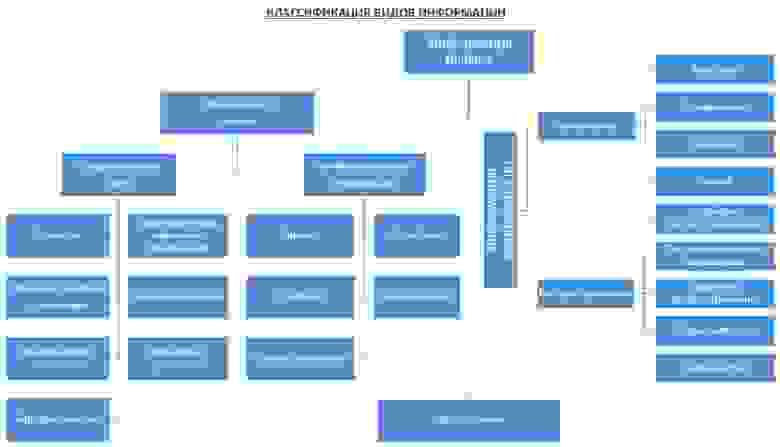

Рисунок 1. Классификация видов информации.

Персональные данные

Отдельно стоит уделить внимание и рассмотреть персональные данные. Согласно федерального закона от 27.07.2006 № 152-ФЗ (ред. от 29.07.2017) «О персональных данных», статья 4: Персональные данные – это любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных данных).

Оператором персональных данных является — государственный орган, муниципальный орган, юридическое или физическое лицо, самостоятельно или совместно с другими лицами организующие и (или) осуществляющие обработку персональных данных, а также определяющие цели обработки персональных данных, состав персональных данных, подлежащих обработке, действия (операции), совершаемые с персональными данными.

Обработка персональных данных — любое действие (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с персональными данными, включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, передачу (распространение, предоставление, доступ), обезличивание, блокирование, удаление, уничтожение персональных данных.

Права на обработку персональных данных закреплено в положениях о государственных органах, федеральными законами, лицензиями на работу с персональными данными, которые выдает Роскомнадзор или ФСТЭК.

Компании, которые профессионально работают с персональными данными широкого круга лиц, например, хостинг компании виртуальных серверов или операторы связи, должны войти в реестр, его ведет Роскомнадзор.

Для примера наш хостинг виртуальных серверов VPS.HOUSE осуществляет свою деятельность в рамках законодательства РФ и в соответствии с лицензиями Федеральной службы по надзору в сфере связи, информационных технологий и массовых коммуникаций №139322 от 25.12.2015 (Телематические услуги связи) и №139323 от 25.12.2015 (Услуги связи по передаче данных, за исключением услуг связи по передаче данных для целей передачи голосовой информации).

Исходя из этого любой сайт, на котором есть форма регистрации пользователей, в которой указывается и в последствии обрабатывается информация, относящаяся к персональным данным, является оператором персональных данных.

Учитывая статью 7, закона № 152-ФЗ «О персональных данных», операторы и иные лица, получившие доступ к персональным данным, обязаны не раскрывать третьим лицам и не распространять персональные данные без согласия субъекта персональных данных, если иное не предусмотрено федеральным законом. Соответственно любой оператор персональных данных, обязан обеспечить необходимую безопасность и конфиденциальность данной информации.

Для того чтобы обеспечить безопасность и конфиденциальность информации необходимо определить какие бывают носители информации, доступ к которым бывает открытым и закрытым. Соответственно способы и средства защиты подбираются так же в зависимости и от типа носителя.

Основные носители информации:

- Печатные и электронные средства массовой информации, социальные сети, другие ресурсы в интернете;

- Сотрудники организации, у которых есть доступ к информации на основании своих дружеских, семейных, профессиональных связей;

- Средства связи, которые передают или сохраняют информацию: телефоны, АТС, другое телекоммуникационное оборудование;

- Документы всех типов: личные, служебные, государственные;

- Программное обеспечение как самостоятельный информационный объект, особенно если его версия дорабатывалась специально для конкретной компании;

- Электронные носители информации, которые обрабатывают данные в автоматическом порядке.

Определив, какая информация подлежит защите, носители информации и возможный ущерб при ее раскрытии, Вы можете подобрать необходимые средства защиты.

Классификация средств защиты информации

В соответствии с федеральным законом от 27 июля 2006 года № 149-ФЗ (ред. от 29.07.2017 года) «Об информации, информационных технологиях и о защите информации», статья 7, п. 1. и п. 4:

1. Защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

- Обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации;

- Соблюдение конфиденциальности информации ограниченного доступа;

- Реализацию права на доступ к информации.

4. Обладатель информации, оператор информационной системы в случаях, установленных законодательством Российской Федерации, обязаны обеспечить:

- Предотвращение несанкционированного доступа к информации и (или) передачи ее лицам, не имеющим права на доступ к информации;

- Своевременное обнаружение фактов несанкционированного доступа к информации;

- Предупреждение возможности неблагоприятных последствий нарушения порядка доступа к информации;

- Недопущение воздействия на технические средства обработки информации, в результате которого нарушается их функционирование;

- Возможность незамедлительного восстановления информации, модифицированной или уничтоженной вследствие несанкционированного доступа к ней;

- Постоянный контроль за обеспечением уровня защищенности информации;

- Нахождение на территории Российской Федерации баз данных информации, с использованием которых осуществляются сбор, запись, систематизация, накопление, хранение, уточнение (обновление, изменение), извлечение персональных данных граждан Российской Федерации (п. 7 введен Федеральным законом от 21.07.2014 № 242-ФЗ).

Исходя из закона № 149-ФЗ защиту информации можно разделить так же на несколько уровней:

- Правовой уровень обеспечивает соответствие государственным стандартам в сфере защиты информации и включает авторское право, указы, патенты и должностные инструкции.

Грамотно выстроенная система защиты не нарушает права пользователей и нормы обработки данных. - Организационный уровень позволяет создать регламент работы пользователей с конфиденциальной информацией, подобрать кадры, организовать работу с документацией и носителями данных.

Регламент работы пользователей с конфиденциальной информацией называют правилами разграничения доступа. Правила устанавливаются руководством компании совместно со службой безопасности и поставщиком, который внедряет систему безопасности. Цель – создать условия доступа к информационным ресурсам для каждого пользователя, к примеру, право на чтение, редактирование, передачу конфиденциального документа.

Правила разграничения доступа разрабатываются на организационном уровне и внедряются на этапе работ с технической составляющей системы. - Технический уровень условно разделяют на физический, аппаратный, программный и математический (криптографический).

Средства защиты информации

Средства защиты информации принято делить на нормативные (неформальные) и технические (формальные).

Неформальные средства защиты информации

Неформальными средствами защиты информации – являются нормативные(законодательные), административные(организационные) и морально-этические средства, к которым можно отнести: документы, правила, мероприятия.

Правовую основу (законодательные средства) информационной безопасности обеспечивает государство. Защита информации регулируется международными конвенциями, Конституцией, федеральными законами «Об информации, информационных технологиях и о защите информации», законы Российской Федерации «О безопасности», «О связи», «О государственной тайне» и различными подзаконными актами.

Так же некоторые из перечисленных законов были приведены и рассмотрены нами выше, в качестве правовых основ информационной безопасности. Не соблюдение данных законов влечет за собой угрозы информационной безопасности, которые могут привести к значительным последствиям, что в свою очередь наказуемо в соответствии с этими законами в плоть до уголовной ответственности.

Государство также определят меру ответственности за нарушение положений законодательства в сфере информационной безопасности. Например, глава 28 «Преступления в сфере компьютерной информации» в Уголовном кодексе Российской Федерации, включает три статьи:

- Статья 272 «Неправомерный доступ к компьютерной информации»;

- Статья 273 «Создание, использование и распространение вредоносных компьютерных программ»;

- Статья 274 «Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей».

Административные (организационные) мероприятия играют существенную роль в создании надежного механизма защиты информации. Так как возможности несанкционированного использования конфиденциальных сведений в значительной мере обусловливаются не техническими аспектами, а злоумышленными действиями. Например нерадивостью, небрежностью и халатностью пользователей или персонала защиты.

Для снижения влияния этих аспектов необходима совокупность организационно-правовых и организационно-технических мероприятий, которые исключали бы или сводили к минимуму возможность возникновения угроз конфиденциальной информации.

В данной административно-организационной деятельности по защите информационной для сотрудников служб безопасности открывается простор для творчества.

Это и архитектурно-планировочные решения, позволяющие защитить переговорные комнаты и кабинеты руководства от прослушивания, и установление различных уровней доступа к информации.

С точки зрения регламентации деятельности персонала важным станет оформление системы запросов на допуск к интернету, внешней электронной почте, другим ресурсам. Отдельным элементом станет получение электронной цифровой подписи для усиления безопасности финансовой и другой информации, которую передают государственным органам по каналам электронной почты.

К морально-этическим средствам можно отнести сложившиеся в обществе или данном коллективе моральные нормы или этические правила, соблюдение которых способствует защите информации, а нарушение их приравнивается к несоблюдению правил поведения в обществе или коллективе. Эти нормы не являются обязательными, как законодательно утвержденные нормы, однако, их несоблюдение ведет к падению авторитета, престижа человека или организации.

Формальные средства защиты информации

Формальные средства защиты – это специальные технические средства и программное обеспечение, которые можно разделить на физические, аппаратные, программные и криптографические.

Физические средства защиты информации – это любые механические, электрические и электронные механизмы, которые функционируют независимо от информационных систем и создают препятствия для доступа к ним.

Замки, в том числе электронные, экраны, жалюзи призваны создавать препятствия для контакта дестабилизирующих факторов с системами. Группа дополняется средствами систем безопасности, например, видеокамерами, видеорегистраторами, датчиками, выявляющие движение или превышение степени электромагнитного излучения в зоне расположения технических средств для снятия информации.

Аппаратный средства защиты информации – это любые электрические, электронные, оптические, лазерные и другие устройства, которые встраиваются в информационные и телекоммуникационные системы: специальные компьютеры, системы контроля сотрудников, защиты серверов и корпоративных сетей. Они препятствуют доступу к информации, в том числе с помощью её маскировки.

К аппаратным средствам относятся: генераторы шума, сетевые фильтры, сканирующие радиоприемники и множество других устройств, «перекрывающих» потенциальные каналы утечки информации или позволяющих их обнаружить.

Программные средства защиты информации – это простые и комплексные программы, предназначенные для решения задач, связанных с обеспечением информационной безопасности.

Примером комплексных решений служат DLP-системы и SIEM-системы.

DLP-системы («Data Leak Prevention» дословно «предотвращение утечки данных») соответственно служат для предотвращения утечки, переформатирования информации и перенаправления информационных потоков.

SIEM-системы («Security Information and Event Management», что в переводе означает «Управление событиями и информационной безопасностью») обеспечивают анализ в реальном времени событий (тревог) безопасности, исходящих от сетевых устройств и приложений. SIEM представлено приложениями, приборами или услугами, и используется также для журналирования данных и генерации отчетов в целях совместимости с прочими бизнес-данными.

Программные средства требовательны к мощности аппаратных устройств, и при установке необходимо предусмотреть дополнительные резервы.

Математический (криптографический) – внедрение криптографических и стенографических методов защиты данных для безопасной передачи по корпоративной или глобальной сети.

Криптография считается одним из самых надежных способов защиты данных, ведь она охраняет саму информацию, а не доступ к ней. Криптографически преобразованная информация обладает повышенной степенью защиты.

Внедрение средств криптографической защиты информации предусматривает создание программно-аппаратного комплекса, архитектура и состав которого определяется, исходя из потребностей конкретного заказчика, требований законодательства, поставленных задач и необходимых методов, и алгоритмов шифрования.

Сюда могут входить программные компоненты шифрования (криптопровайдеры), средства организации VPN, средства удостоверения, средства формирования и проверки ключей и электронной цифровой подписи.

Средства шифрования могут поддерживать алгоритмы шифрования ГОСТ и обеспечивать необходимые классы криптозащиты в зависимости от необходимой степени защиты, нормативной базы и требований совместимости с иными, в том числе, внешними системами. При этом средства шифрования обеспечивают защиту всего множества информационных компонент в том числе файлов, каталогов с файлами, физических и виртуальных носителей информации, целиком серверов и систем хранения данных.

В заключение второй части рассмотрев вкратце основные способы и средства защиты информации, а так же классификацию информации, можно сказать следующее: О том что еще раз подтверждается давно известный тезис, что обеспечение информационной безопасности — это целый комплекс мер, который включает в себя все аспекты защиты информации, к созданию и обеспечению которого, необходимо подходить наиболее тщательно и серьезно.

Необходимо строго соблюдать и ни при каких обстоятельствах нельзя нарушать «Золотое правило» — это комплексный подход.

Для более наглядного представления средства защиты информации, именно как неделимый комплекс мер, представлены ниже на рисунке 2, каждый из кирпичиков которого, представляет собой защиту информации в определенном сегменте, уберите один из кирпичиков и возникнет угроза безопасности.

Рисунок 2. Классификация средства защиты информации.

Источник