- Пути заражения компьютера вредоносными программами

- Письма со спамом

- Вредоносные Office макрос

- Зараженные съемные носители

- Вместе с другим программным обеспечением

- Взломанные или скомпрометированные веб-страницы

- Другие вредоносные программы

- Способы заражения вирусами компьютер

- Компьютерные вирусы: классификация, признаки и пути заражения

- История возникновения вирусов

- Классификация вирусов

- Признаки заражения компьютерного устройства

- Пути заражения вирусом и основные методы защиты компьютера

Пути заражения компьютера вредоносными программами

Ниже приведены наиболее распространенные случаи заражения устройств вредоносными программами.

Письма со спамом

Авторы вредоносных программ часто пытаются обманным умыслом скачать вредоносные файлы. Это может быть письмо с вложенным файлом, который описывается как уведомление о доставке, возврат налогового платежа или счет по купленному билету. В письме может быть сказано, что необходимо открыть вложение, чтобы получить отправление или деньги.

Если вы откроете вложение, то на ваш компьютер будет установлена вредоносная программа.

Иногда вредоносное письмо легко заметить: в нем может быть орфографические и грамматические ошибки, или оно может быть отправлено с незнакомого электронного адреса. Тем не менее, эти письма могут выглядеть и так, будто их отправила настоящая компания или знакомый вам человек. Некоторые вредоносные программы могут взламывать учетные записи электронной почты и использовать их для отправки вредоносной нежелательной почты на все адреса, найденные в списке контактов.

Чтобы снизить вероятность заражения устройства:

Если вы не уверены, что знаете отправителя, или что-то кажется подозрительным, не открывайте письмо.

Никогда не щелкать в сообщении электронной почты непредвиденное сообщение. Если кажется, что оно принадлежит к вашей организации или вашей организации, которая, по вашему мнению, является законной, откройте веб-браузер и перейдите на веб-сайт организации из своего сохраненного избранного или из поиска в Интернете.

Не открывайте вложение в сообщении электронной почты, которое вы не ожидали, даже если оно отправлено от человека, который вам доверяет.

Дополнительные сведения см. в статье Защита от фишинга.

В Microsoft OneDrive встроена система защиты от атак программ-шантажистов. Дополнительные данные см. в этой теме.

Вредоносные Office макрос

Microsoft Office включает в себя мощный язык сценариев, позволяющий разработчикам создавать дополнительные инструменты, которые помогут вам работать продуктивнее. К сожалению, злоумышленники также могут использовать этот язык для создания вредоносных сценариев, которые устанавливают вредоносные программы или делают другие плохие вещи.

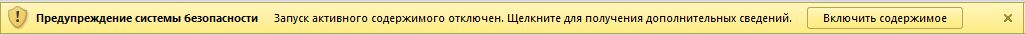

Если вы откроете файл Office и увидите такое уведомление:

не в enable that content unless you’re certain you know exactly what it does, even if the file appears to come from someone you trust.

Предупреждение: Злоумышленники могут сообщить вам о том, что с вас будут взиматься плата за службу, на которую вы никогда не подписаны. Когда вы свяжитесь с ним, чтобы сообщить вам, что для отмены службы вам нужно просто скачать Excel файл, который они предоставляют, и упростят некоторые сведения. Если скачать и открыть файл, Excel вы увидите предупреждение выше. Если выбрать включить содержимое, запустится вредоносный макрос и заражает вашу систему.

Ни одна законная компания никогда не задаст вам Office, чтобы отменить службу. Если кто-то попросит вас, просто повесь трубку. Это мошенническое решение, и вам не нужно отменять службу.

Дополнительные информацию о том, как управлять запуском макроса на устройстве, см. в Office файлах.

Зараженные съемные носители

Многие вредоносные программы распространяются, заражая съемные носители, такие как USB-устройства флэш-памяти или внешние жесткие диски. Вредоносная программа может автоматически установиться при подключении зараженного носителя к компьютеру.

Ниже приведены рекомендации, которые помогут защититься от этого типа заражения.

Во-первых, необходимо очень осторожно относиться к USB-устройствам, которые вам не принадлежат. Если вы нашли USB-устройство, которое предположительно было утеряно или выброшено, не подключайте его к компьютеру с важными данными. Иногда злоумышленники намеренно оставляют зараженные USB-устройства в общественных местах, рассчитывая, что кто-нибудь их найдет и подключит к компьютеру.

Совет: Это называется «USB-drop attack».

Если не подключать это устройство, вы не сможете заразить компьютер. Если вы обнаружили, что USB-накопитель просто затерялся, посмотрите, есть ли ближайший регистратор или потерянный и найденный, что его можно сдать.

Во-вторых, если вы подключили неизвестное съемное устройство к компьютеру, незамедлительно выполните его сканирование.

Вместе с другим программным обеспечением

Некоторые вредоносные программы могут устанавливаться одновременно с другими скачанными программами. К таким программам относится программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

Кроме того, некоторые программы могут устанавливать другое ПО, которое Майкрософт определяет как потенциально нежелательные программы. К такому ПО могут относиться панели инструментов или программы, отображающие дополнительную рекламу при просмотре веб-страниц. Как правило, вы можете отказаться от установки такого дополнительного программного обеспечения, сняв флажок в процессе установки. Безопасность Windows защитить вас от потенциально нежелательных приложений. Дополнительные сведения см. в статье Защита компьютера от потенциально нежелательных приложений.

Программы для генерирования программных ключей (генераторы ключей) часто параллельно устанавливают вредоносные программы. Средства обеспечения безопасности Майкрософт обнаруживают вредоносные программы на более чем половине компьютеров с установленными генераторами ключей.

Чтобы избежать установки вредоносных программ или потенциально нежелательных программ, выполните следующее.

Скачивайте программное обеспечение только с официального веб-сайта его поставщика.

Внимательно читайте информацию об устанавливаемом программном обеспечении, прежде чем нажимать кнопку «ОК».

Взломанные или скомпрометированные веб-страницы

Вредоносные программы могут использовать известные программные уязвимости для заражения компьютера. Уязвимость — это брешь в программном обеспечении, через которую вредоносные программы могут получить доступ к компьютеру.

При попытке перейти на веб-сайт он может попытаться использовать уязвимости в веб-браузере, чтобы заражать компьютер вредоносными программами. Это может быть вредоносный веб-сайт или обычный веб-сайт, который был взломан или скомпрометирован.

Именно поэтому очень важно поддерживать все программное обеспечение, особенно веб-браузер, в актуальном состоянии и удалять не используемую программу. К ним относятся неиспользованые расширения браузера.

Таким образом вы можете снизить вероятность получения вредоносных программ с помощью современного браузера, например Microsoft Edge ирегулярно обновляя его.

Совет: Не хотите обновлять браузер, так как открыто слишком много вкладок? Все современные браузеры снова откроют вкладки после обновления.

Другие вредоносные программы

Некоторые типы вредоносных программ могут загружать на компьютер другие угрозы. После установки этих угроз на компьютере они продолжат загружать дополнительные угрозы.

Лучший способ защиты от вредоносных программ и потенциально нежелательного программного обеспечения — это последние обновления в режиме реального времени, такие как антивирусная программа в Microsoft Defender.

Источник

Способы заражения вирусами компьютер

Способы распространения вирусов

Основными путями проникновения вирусов в компьютер являются съемные диски (гибкие и лазерные), а также компьютерные сети. Заражение жесткого диска вирусами может произойти при загрузке программы с дискеты, содержащей вирус. Такое заражение может быть и случайным, например, если дискету не вынули из дисковода А и перезагрузили компьютер, при этом дискета может быть и не системной. Заразить дискету гораздо проще. На нее вирус может попасть, даже если дискету просто вставили в дисковод зараженного компьютера и, например, прочитали ее оглавление.

Вирус, как правило, внедряется в рабочую программу таким образом, чтобы при ее запуске управление сначала передалось ему и только после выполнения всех его команд снова вернулось к рабочей программе. Получив доступ к управлению, вирус, прежде всего, переписывает сам себя в другую рабочую программу и заражает ее. После запуска программы, содержащей вирус, становится возможным заражение других файлов.

Наиболее часто вирусом заражаются загрузочный сектор диска и исполняемые файлы, имеющие расширения EXE, COM, SYS, BAT. Крайне редко заражаются текстовые файлы.

После заражения программы вирус может выполнить какую-нибудь диверсию, не слишком серьезную, чтобы не привлечь внимания. И, наконец, не забывает возвратить управление той программе, из которой был запущен. Каждое выполнение зараженной программы переносит вирус в следующую. Таким образом, заразится все программное обеспечение.

Основные признаки появления в системе вируса:

При заражении компьютера вирусом важно его обнаружить. Для этого следует знать об основных признаках проявления вирусов. К ним можно отнести следующие: прекращение работы или неправильная работа ранее успешно функционировавших программ:

- медленная работа компьютера;

- невозможность загрузки операционной системы;

- исчезновение файлов и каталогов или искажение их содержимого;

- изменение даты и времени модификации файлов;

- изменение размеров файлов;

- неожиданное значительное увеличение количества файлов на диске;

- существенное уменьшение размера свободной оперативной памяти;

- вывод на экран непредусмотренных сообщений или изображений;

- подача непредусмотренных звуковых сигналов;

- частые зависания и сбои в работе компьютера.

Следует отметить, что вышеперечисленные явления необязательно вызываются присутствием вируса, а могут быть следствием других причин. Поэтому всегда затруднена правильная диагностика состояния компьютера. К вредоносному программному обеспечению относятся сетевые черви, классические файловые вирусы, троянские программы, хакерские утилиты и прочие программы, наносящие заведомый вред компьютеру, на котором они запускаются на выполнение, или другим компьютерам в сети.

Последствия действия вирусов.

По величине вредных воздействий вирусы можно разделить на:

- неопасные, влияние которых ограничивается уменьшением свободной памяти на диске, графическими, звуковыми и другими внешними эффектами;

- опасные, которые могут привести к сбоям и зависаниям при работе компьютера;

- очень опасные, активизация которых может привести к потере программ и данных (изменению или удалению файлов и каталогов), форматированию винчестера и так далее.

Выполнять вирус может разные действия. Некоторые вирусы просто осыпали буквы с монитора или рисовали летающий мячик. Такие считаются наиболее безвредными. Другие могут переименовывать файлы на диске, стирать их. Эти, без сомнения гораздо опаснее. Существуют также вирусы, которые могут испортить микросхему BIOS Вашего компьютера. Тут трудно сказать, что хуже — потеря информации или выход из строя компьютера. И, наконец, вирус размножается, то есть дописывает себя везде, где он имеет шанс выполниться. В настоящее время, с развитием операционной системы и программного обеспечения появилось великое множество возможностей для вирусописателей.

Сохраняют свои позиции вирусы «старого» типа, которые надо один раз запустить, после чего они постоянно при загрузке компьютера активно включаются в работу и начинают заражать все исполняемые файлы, которые попадаются им под руку.

Наиболее распространен сейчас вид почтовых вирусов, когда играют на любопытстве людей. Например, Вам приходит письмо с признанием в любви и приложенными фотографиями. Если Вы читали журналы и слышали о таких письмах, то Вы, конечно, немедленно сотрете письмо от незнакомого человека. Однако, первое движение — посмотреть, что же там пришло. И вот, все Ваши фотографии и музыка пропали, а вместо них — злобный вирус «I Love You» (или еще какой, похожий на него). А, кроме того, он еще и пошлет себя всем, кто записан в Вашей адресной книге (эдакое самоходное «письмо счастья»). А может еще и винчестер Вам почистить, чтобы не скучно было.

Источник

Компьютерные вирусы: классификация, признаки и пути заражения

О вреде компьютерных вирусов знают даже маленькие дети. Сегодня известно около 70 000 вредоносных программ различной целевой направленности. Современные вирусы могут не только повредить пользовательские и системные файлы, но и вывести из строя комплектующие компьютерного устройства, например, полностью стереть BIOS материнки или покалечить винчестер.

Главными особенностями вредоносного софта являются: способность маскироваться, прятаться, быстро размножаться и нарушать работоспособность компьютерного устройства. Противника нужно знать в лицо! Мы откроем завесу тайны над этим антигероем и расскажем, откуда берутся компьютерные монстры, каким образом они попадают в наши устройства, каковы признаки поражения вирусом и как уберечься от этой напасти.

История возникновения вирусов

Еще в 40-х годах прошлого столетия известный математик Джон фон Нейман написал книгу, в которой говорилось о появлении самовоспроизводящихся математических автоматов, принцип которых лег в основу создания первых вирусов.

Прародители вредоносных кодов вышли из стен исследовательских лабораторий, как это бывает зачастую, когда «благими намерениями вымощена дорога в ад». В 50-х годах один ученый Ф. Шталь экспериментировал с математическими структурами, в части их способности к активации и размножению, и с удивлением обнаружил, что одна из электронных мутаций «удалила» своих «родителей» и затем самоуничтожилась.

Первые вирусы были достаточно безобидными, оказывая раздражающее воздействие в виде какой-либо надписи, появляющейся на экране пользователя. Следующие модификации отличались большей агрессивностью: плодясь, они захватывали системные ресурсы, вызывая даже сбои в работе серверов.

Массовая компьютерная эпидемия впервые произошла в 1981 году. Это был вирус Elk Clon, который поражал загрузочные сектора дискет. Попадая на компьютеры пользователей, он наводил на них ужас, вытворяя разные несанкционированные действия: искажал изображения на экране, заставлял мигать монитор и проявлялся в виде надписей.

В 1983 году американский программист Лен Эйделман впервые употребил термин вирус по отношению к внедряющейся и быстро размножающейся математической программе. А в 1988-м был создан по-настоящему вредоносный софт, который не просто мешал пользователю, а наносил реальный вред компьютеру, поражая системные файлы command.com. Хорошо, что этот «паразит» был выведен в Лехайском университете, где при наличии квалифицированных кадров его быстро ликвидировали.

Однако, «ящик Пандоры» был открыт, и новые вредоносные программы начали кочевать по миру, с регулярностью поражая компьютеры, как целых отраслей экономики, так и отдельных пользователей. С появлением Интернета для вирусов открылись невиданные перспективы, появились всевозможные самоучители для создания зловредного контента, теперь написать и распространить вирусную программу могут даже школьники. Так в 2004 году была нарушена работа французских спутниковых каналов передачи данных и даже отменены рейсы некоторых авиакомпаний, вследствие воздействия компьютерного вируса Sasser, написанного и распространенного в День своего совершеннолетия 17-летним французским школьником.

А самым разрушительным действием, по мнению книги рекордов Гиннеса, обладал «червь» под названием «ILoveYou», который «прилетел» из Филиппин в ночь с 4 на 5 мая 2000 года. Он распространялся на почтовые ящики пользователей «под прикрытием», прикидываясь обычным текстовым файлом «LOVE-LETTER-FOR-YOU.TXT.vbs», где расширение vbs было скрыто. Улов вируса составил 3 млн. компьютеров по всему миру, в которых он произвел вредоносные изменения в системе, и ущерб от его воздействия оценили примерно 10-15 млрд. долларов.

Классификация вирусов

Современные компьютерные «вирусологи», т.е. программисты, занимающиеся созданием антивирусных программ, весь вредоносный софт делят на два больших класса: вирусы и черви.

Рассмотрим, в чем состоят их различия:

Не запускается сам, а только после того, как будет скачен вредоносный файл из Интернета или установлен с диска под видом нужной программы, мода или читы для компьютерной игры и т.п.

Самостоятельно проникают через «дырки» в операционной системе, браузера или какой-то программы.

Могут попадать через чаты, программы для общения, например, skype, а также посредством электронной почты. При распространении по локальной сети, заражают все остальные компьютеры.

Вносит вредоносный код в одну из программ. Может маскироваться программой, расположенной в месте, куда пользователи обычно не заходят. Такими являются, например, скрытые системные папки.

Заражает множество определенных файлов на компьютере, такие как системные, exe-файлы, загрузочные сектора и т.п. Обычно пишется под востребованные программы типа браузера «Chrome», чтобы охватить как можно большее количество жертв. Цель — тысячи пользователей, использующих эту популярную программу.

Установка постоянно действующей антивирусной программы, в том числе и на проверку USB-портов, DVD-дисков, периодическое сканирование файлов антивирусным сканером.

Регулярное обновление операционной системы, браузеров и прочих программ.

Все вирусы собрать воедино по какому-либо принципу достаточно сложно, самыми распространенными сегодня считаются следующие:

- Файловые. Сами не активируются, распространяются через зараженные файлы, находящиеся в программе, которую устанавливает пользователь.

- Загрузочные. Попадают в компьютер через флешку или другой внешний накопитель, внедряются в ОС, а затем в автозагрузку.

- Макровирусы. Их могут прислать по почте, передать через вордовские или экселевские документы, распространить посредством различных скриптов на сайте, используя уязвимости браузера. Эти вирусы выполняют определенные сценарии, производя несанкционированные действия на компьютере.

По типовым угрозам вирусы можно сгруппировать следующим образом:

- Троянские программы. Название говорит само за себя, т.е. данный вирус проникает в компьютер под видом безобидного софта, получает полный доступ к программам, а затем выполняет свою «работу», пересылая пароли от сайтов на e-mail или хостинг своего хозяина, который может воспользоваться ими по своему усмотрению.

- Шпионы (spyware). Их функцией является слежение за действиями пользователя. Он фиксирует названия посещаемых сайтов, виды работ, выполняемых на компьютере, общение в соцсетях и т.д. Зачастую открыто не проявляют себя, скрыто выполняя свою «миссию». Подробнее о симптомах заражения и способах удаления вирусов здесь.

- Вымогатели иливинлокеры (winlocker). Эти могут полностью заблокировать доступ к компьютеру с требованием внести деньги на определенный счет до какого-то времени. Причем, не факт, что после выполнения данного ультиматума, компьютер будет разблокирован, скорее всего, нет. Лучше всего быстро найти антивирус, избавляющий конкретно от винлокера путем ввода определенного кода или других действий, рекомендованных лечащей утилитой. Некоторые программы-вымогатели устроены таким образом, что исчезают сами через несколько дней.

- Вандалы– программы-разрушители, которые пишутся под полезное приложение, и попадают на компьютер пользователя, например, под видом какого-то обновления. Их цель – принести как можно больше разрушений на компьютере, например, запортить файловую систему или полностью отформатировать жесткий диск. При этом они могут блокировать доступы к антивирусным программам.

- Руткиты (rootkit) — гибридные вирусы, представляющие собой набор разных по воздействию вредоносных программ и могут одновременно: маскироваться под скрипты, собирать данные о пользователе и процессах на компьютере, выполнять несанкционированные действия согласно определенному сценарию.

- Botnet– целая компьютерная сеть, рождающая и рассылающая боты – вредоносные программы, устанавливаемые на компьютер-жертву и заставляющие его выполнять некие действия: рассылать спам, совершать DDOS-атаки и т.п., пользуясь ресурсами зараженного компьютера. Этот вид вируса достаточно сложно обнаружить, так как он долгое время работает тайно, никак не проявляя себя.

- Кейлогеры (keylogger) — клавиатурные шпионы перехватывают всё, что вводится с клавиатуры, в том числе и пароли, которые затем переправляются хозяину.

- Шифрователи. Шифруют данные на диске, после чего либо предлагают купить ключ для расшифровки, либо на этом их работа прекращается (созданы не с целью заработка, а только нанесения вреда). Это одна из распространенных причин потери файлов (подробнее о восстановлении данных и причинах их утраты здесь).

Это перечень наиболее типичных видов вредоносного ПО, хотя на практике их гораздо больше, при этом, софт постоянно пополняется новыми экземплярами, может комбинироваться, объединяться в группы и нести сразу несколько видов угроз.

Признаки заражения компьютерного устройства

Симптомы заражения компьютера вирусом могут быть похожими на другие признаки «нездоровья» устройства. Однако, в любом случае, прежде чем начать диагностировать свой ПК или ноутбук на наличие нарушений в работе программного обеспечения или «железа», нужно проверить его на присутствие вирусов.

Вредоносный ПО можно определить по следующим признакам:

- Медленная работа компьютера. Если устройство не перегружено мощными программами, а при этом сильно «тормозит», лучше всего просканировать его надежной антивирусной утилитой.

- Ошибки в ранее безупречно функционировавших программах. Например, вдруг перестают работать драйвера или начинают перегружаться приложения, чего ранее не было.

- Изменения в размерах оперативной памяти, исчезновение или, наоборот, появление, новых файлов, папок, программ, которые вы не устанавливали.

- Возникновение рекламы в браузере, баннеров на рабочем столе;

- Появление странных звуков, которые не должны быть при работе компьютера, например, писк, щелчки и т.п.

- Активные движения в CD/DVD приводе, видимость считывания, когда диск не установлен.

- Длительный процесс включения/отключения компьютера.

- Рассылка спама от вашего имени (проявляется жалобами пользователей на ваш аккаунт) может свидетельствовать о том, что ваш пароль стал доступен злоумышленнику, который подослал шпионский софт.

- Ну и, конечно, блокировка системы с требованием выкупа за разблокировку.

Вот часть симптомов, при наличии которых стоит произвести проверку компьютера на наличие вредоносных программ.

Пути заражения вирусом и основные методы защиты компьютера

Для того чтобы правильно защитить от «паразитов» свой компьютер, нужно знать, как они туда попадают.

Основными путями компьютерного «инфицирования» являются:

- «Дырки» в операционной системе, как говорят айтишники, т.е уязвимости в части безопасности, куда может пролезть ненавистный «червь». Лучшая защита – регулярное обновление ОС, так как каждая следующая версия пополняется новой защитной разработкой.

- Браузер также несет потенциальную угрозу, особенно, если он старый. Улучшить безопасность можно обновлением обозревателя до актуальной версии.

- Отсутствие надежной антивирусной программы является одним из главных путей проникновения вирусов в компьютер. Можно скачать из Интернета любой бесплатный антивирус или воспользоваться платным вариантом. Лучше всего установить постоянную программу для проверки трафика входящего интернет-потока и регулярно сканировать устройство утилитой другого разработчика (поскольку базы сигнатур и алгоритмы отличаются). Подробнее о лучших антивирусных сканерах здесь.

- Портативные гаджеты — USB-флешки, переносные HDD-диски, CD/DVD — также могут открыть дорогу вирусов к компьютеру, поэтому следует установить специальную антивирусную программу, проверяющую накопительные устройства через порты.

- Безответственное поведение пользователя, проявляющееся бездумным кликаньем по баннерам, переходам на подозрительные ссылки, установкой софта из непроверенных источников, открыванием странных писем, приходящих по электронной почте и прочее. Следует быть более внимательным и разборчивым во время нахождения во Всемирной Паутине и получения данных через внешние накопители. Подробнее о профилактике и удалении вирусов вручную здесь.

Благодаря грамотному, обдуманному и осторожному поведению в интернет-среде, установив надежные антивирусные программы разного назначения, а также регулярно обновляя операционную систему и браузер можно максимально обезопасить свой компьютер от вторжения «непрошенных» гостей – компьютерных вирусов.

Источник