- Пути заражения компьютера вредоносными программами

- Письма со спамом

- Вредоносные Office макрос

- Зараженные съемные носители

- Вместе с другим программным обеспечением

- Взломанные или скомпрометированные веб-страницы

- Другие вредоносные программы

- Урок 3. Способы распространения вредоносных программ

- Файлы исполняемых программ

- Файлы офисных документов

- Файлы интерпретируемых программ

- Загрузочные секторы дисков и дискет

- Сообщения электронной почты

- Файлообменные (пиринговые ) сети

- Итоги

Пути заражения компьютера вредоносными программами

Ниже приведены наиболее распространенные случаи заражения устройств вредоносными программами.

Письма со спамом

Авторы вредоносных программ часто пытаются обманным умыслом скачать вредоносные файлы. Это может быть письмо с вложенным файлом, который описывается как уведомление о доставке, возврат налогового платежа или счет по купленному билету. В письме может быть сказано, что необходимо открыть вложение, чтобы получить отправление или деньги.

Если вы откроете вложение, то на ваш компьютер будет установлена вредоносная программа.

Иногда вредоносное письмо легко заметить: в нем может быть орфографические и грамматические ошибки, или оно может быть отправлено с незнакомого электронного адреса. Тем не менее, эти письма могут выглядеть и так, будто их отправила настоящая компания или знакомый вам человек. Некоторые вредоносные программы могут взламывать учетные записи электронной почты и использовать их для отправки вредоносной нежелательной почты на все адреса, найденные в списке контактов.

Чтобы снизить вероятность заражения устройства:

Если вы не уверены, что знаете отправителя, или что-то кажется подозрительным, не открывайте письмо.

Никогда не щелкать в сообщении электронной почты непредвиденное сообщение. Если кажется, что оно принадлежит к вашей организации или вашей организации, которая, по вашему мнению, является законной, откройте веб-браузер и перейдите на веб-сайт организации из своего сохраненного избранного или из поиска в Интернете.

Не открывайте вложение в сообщении электронной почты, которое вы не ожидали, даже если оно отправлено от человека, который вам доверяет.

Дополнительные сведения см. в статье Защита от фишинга.

В Microsoft OneDrive встроена система защиты от атак программ-шантажистов. Дополнительные данные см. в этой теме.

Вредоносные Office макрос

Microsoft Office включает в себя мощный язык сценариев, позволяющий разработчикам создавать дополнительные инструменты, которые помогут вам работать продуктивнее. К сожалению, злоумышленники также могут использовать этот язык для создания вредоносных сценариев, которые устанавливают вредоносные программы или делают другие плохие вещи.

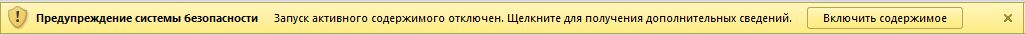

Если вы откроете файл Office и увидите такое уведомление:

не в enable that content unless you’re certain you know exactly what it does, even if the file appears to come from someone you trust.

Предупреждение: Злоумышленники могут сообщить вам о том, что с вас будут взиматься плата за службу, на которую вы никогда не подписаны. Когда вы свяжитесь с ним, чтобы сообщить вам, что для отмены службы вам нужно просто скачать Excel файл, который они предоставляют, и упростят некоторые сведения. Если скачать и открыть файл, Excel вы увидите предупреждение выше. Если выбрать включить содержимое, запустится вредоносный макрос и заражает вашу систему.

Ни одна законная компания никогда не задаст вам Office, чтобы отменить службу. Если кто-то попросит вас, просто повесь трубку. Это мошенническое решение, и вам не нужно отменять службу.

Дополнительные информацию о том, как управлять запуском макроса на устройстве, см. в Office файлах.

Зараженные съемные носители

Многие вредоносные программы распространяются, заражая съемные носители, такие как USB-устройства флэш-памяти или внешние жесткие диски. Вредоносная программа может автоматически установиться при подключении зараженного носителя к компьютеру.

Ниже приведены рекомендации, которые помогут защититься от этого типа заражения.

Во-первых, необходимо очень осторожно относиться к USB-устройствам, которые вам не принадлежат. Если вы нашли USB-устройство, которое предположительно было утеряно или выброшено, не подключайте его к компьютеру с важными данными. Иногда злоумышленники намеренно оставляют зараженные USB-устройства в общественных местах, рассчитывая, что кто-нибудь их найдет и подключит к компьютеру.

Совет: Это называется «USB-drop attack».

Если не подключать это устройство, вы не сможете заразить компьютер. Если вы обнаружили, что USB-накопитель просто затерялся, посмотрите, есть ли ближайший регистратор или потерянный и найденный, что его можно сдать.

Во-вторых, если вы подключили неизвестное съемное устройство к компьютеру, незамедлительно выполните его сканирование.

Вместе с другим программным обеспечением

Некоторые вредоносные программы могут устанавливаться одновременно с другими скачанными программами. К таким программам относится программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

Кроме того, некоторые программы могут устанавливать другое ПО, которое Майкрософт определяет как потенциально нежелательные программы. К такому ПО могут относиться панели инструментов или программы, отображающие дополнительную рекламу при просмотре веб-страниц. Как правило, вы можете отказаться от установки такого дополнительного программного обеспечения, сняв флажок в процессе установки. Безопасность Windows защитить вас от потенциально нежелательных приложений. Дополнительные сведения см. в статье Защита компьютера от потенциально нежелательных приложений.

Программы для генерирования программных ключей (генераторы ключей) часто параллельно устанавливают вредоносные программы. Средства обеспечения безопасности Майкрософт обнаруживают вредоносные программы на более чем половине компьютеров с установленными генераторами ключей.

Чтобы избежать установки вредоносных программ или потенциально нежелательных программ, выполните следующее.

Скачивайте программное обеспечение только с официального веб-сайта его поставщика.

Внимательно читайте информацию об устанавливаемом программном обеспечении, прежде чем нажимать кнопку «ОК».

Взломанные или скомпрометированные веб-страницы

Вредоносные программы могут использовать известные программные уязвимости для заражения компьютера. Уязвимость — это брешь в программном обеспечении, через которую вредоносные программы могут получить доступ к компьютеру.

При попытке перейти на веб-сайт он может попытаться использовать уязвимости в веб-браузере, чтобы заражать компьютер вредоносными программами. Это может быть вредоносный веб-сайт или обычный веб-сайт, который был взломан или скомпрометирован.

Именно поэтому очень важно поддерживать все программное обеспечение, особенно веб-браузер, в актуальном состоянии и удалять не используемую программу. К ним относятся неиспользованые расширения браузера.

Таким образом вы можете снизить вероятность получения вредоносных программ с помощью современного браузера, например Microsoft Edge ирегулярно обновляя его.

Совет: Не хотите обновлять браузер, так как открыто слишком много вкладок? Все современные браузеры снова откроют вкладки после обновления.

Другие вредоносные программы

Некоторые типы вредоносных программ могут загружать на компьютер другие угрозы. После установки этих угроз на компьютере они продолжат загружать дополнительные угрозы.

Лучший способ защиты от вредоносных программ и потенциально нежелательного программного обеспечения — это последние обновления в режиме реального времени, такие как антивирусная программа в Microsoft Defender.

Источник

Урок 3. Способы распространения вредоносных программ

На первых двух уроках мы изучили классификацию компьютерных вирусов и других вредоносных программ. Теперь Вы знаете, что помимо вирусов существуют и очень распространены не менее опасные вредоносные объекты, такие как черви, троянские объекты и программы Backdoor .

Однако, для успешной борьбы с вредоносными программами помимо классификации по типам нужна классификация вредоносных программ по способам распространения. Очень важно, чтобы система защиты от вирусов и других вредоносных объектов блокировала все пути распространения опасного кода.

Первые компьютерные вирусы распространялись главным образом через файлы и дискеты. Потом, после появления пакета Microsoft Office и других офисных приложений с макрокомандами вирусы стали распространяться через файлы офисных документов, строго говоря, не являющихся программами.

Сегодня наиболее опасными каналами распространения вирусов и других вредоносных программ является Интернет и электронная почта. Именно по этим каналам распространяется подавляющее большинство современных вредоносных программ.

Следует отметить, что компьютерные вирусы распространяются в первую очередь благодаря халатности пользователей и администраторов компьютерных систем. При использовании современных защитных средств и соблюдении даже элементарных технологий защиты можно резко снизить риск поражения компьютерных систем вирусами и вредоносными программами других типов.

Для распространения вредоносные программы используют следующие объекты и каналы:

· файлы исполняемых программ;

· файлы офисных документов;

· файлы интерпретируемых программ;

· загрузочные секторы дисков и дискет;

· сообщения электронной почты;

· пиринговые (файлообменные) сети;

· интрасеть или Интернет;

Не исключено, что со временем по мере совершенствования информационных технологий и разработки нового компьютерного оборудования этот список будет расширен.

Расскажем об этом подробнее.

Файлы исполняемых программ

Файлы программ состоят из двоичных команд, предназначенных для непосредственного выполнения центральным процессором. Изменяя этот файл, можно изменять действия, выполняемые программой.

Как мы уже говорили, файловые компьютерные вирусы вставляют свой вредоносный код в тело программных файлов таким образом, что при запуске программы управление передается вирусу. Затем вирус выполняет свои вредоносные действия и возвращает управление программе-жертве.

Как правило, программа, зараженная компьютерным вирусом, внешне ведет себя как обычно, поэтому пользователь не подозревает, что на его компьютере «живет» вирус.

Некоторые вирусы внедряются в тело программного файла таким образом, что размер файла-жертвы остается неизменным, что служит дополнительным средством маскировки.

Программные файлы служат одним из широко используемых каналов распространения компьютерных вирусов и других вредоносных объектов

В качестве вредоносных действий вирус, прежде всего, записывает свой код в другие, еще не зараженные файлы. Таким образом, через некоторое время все файлы, хранящиеся на диске компьютера, будут заражены файловым вирусом.

Пользователь, получив зараженный программный файл у другого пользователя или загрузив его из Интернета, рискует заразить свой компьютер, если запустит этот файл на выполнение.

Заметим, что если файловый вирус появился на одной рабочей станции сети, то он может заразить все рабочие станции и сервер этой сети. При этом вирус попадет только в такие сетевые каталоги, к которым есть доступ на запись у пользователя рабочей станции.

Т.е. вирус имеет те же права доступа к сетевым ресурсам, что и пользователь, на компьютере которого находится вирус. Именно поэтому не рекомендуется без крайней на то необходимости подключаться к сети с правами администратора, т.к. при этом, если на рабочей станции появится вирус, он будет иметь неограниченный доступ к ресурсам сети.

Вирус обычно имеет те же права доступа к сетевым ресурсам, что и пользователь, на компьютере которого находится этот вирус

Один из способов защиты сетевых каталогов с программами от проникновения компьютерных вирусов является установка прав доступа и режима «Только чтение». Это можно сделать средствами файловой системы NTFS (если сервер работает в среде ОС Microsoft Windows ) или средствами файловых систем других ОС, таких как Novell NetWare , FreeBSD , Linux и других Unix -подобных ОС.

Заметим, что подобная защита не будет работать, если вирус получит права доступа, эквивалентные правам системного администратора.

Файловый вирус или другой вредоносный объект может использовать регистрационную базу данных ОС Windows для автоматического запуска при загрузке ОС.

Для этого он использует следующий ключ регистрационной базы данных:

Пути распространения файловых вирусов обычно совпадают с путями распространения файлов:

· обмен программными файлами через дискеты, компакт-диски, флэш-диски или другие аналогичные устройства внешней памяти;

· загрузка программ со страниц серверов Web или из каталогов FTP ;

· обмен программными файлами через файловые серверы интрасетей

Пожалуй, единственно надежный канал получения программ, свободных от вирусов и других вредоносных объектов, является приобретение лицензионных копий программ на компакт-дисках непосредственно у компании-разработчика и ее партнеров. Тем не менее, известны случаи, когда по чьей-то ошибке в продажу попали лицензионные компакт-диски с зараженными файлами.

Для того чтобы не допустить проникновения на свой компьютер вирусов и других вредоносных объектов через программные файлы, нужно перед запуском в обязательном порядке проверять все новые программы антивирусом. Особенно это относится к программам, полученным по электронной почте или загруженным из Интернета.

Нелицензионные программы потенциально опасны, т.к. файлы этих программ могут содержать компьютерные вирусы и другие вредоносные объекты

Кроме того, следует устанавливать на своем компьютере и запускать только такие программы, которые были получены из надежного источника.

Файлы офисных документов

Простейшие текстовые редакторы, такие как Microsoft Notepad , сохраняют документы в виде текстовых файлов. Эти файлы содержат только коды символов, и не могут быть выполнены центральным процессором компьютера.

Текстовые файлы не могут быть использованы для распространения компьютерных вирусов, так как в них нет программного кода.

Через текстовые файлы компьютерные вирусы и другие вредоносные программные объекты не распространяются, если только это не файл с командами операционной системы или файл программы, написанной на одном из интерпретируемых языков программирования

Современные текстовые и табличные процессоры, такие как Microsoft Word и Excel , записывают в файлы документов не только текстовую, числовую и графическую информацию, но и программные объекты — так называемые макрокоманды.

Этой возможностью обладают и другие приложения пакета Microsoft Office , а также некоторые другие аналогичные пакеты, содержащие текстовый и табличный процессор, программу подготовки презентаций, базу данных и другие программы.

Документы, создаваемые пакетом Microsoft Office и аналогичными по назначению пакетами, созданными другими компаниями, мы будем называть офисными документами.

Офисные документы могут содержать не только текст и графику, но и программный код в виде макрокоманд

Компьютерные вирусы умеют модифицировать существующие макрокоманды, расположенные внутри документов, а также добавлять в документы новые макрокоманды.

Таким образом, компьютерные вирусы могут внедряться в документы типов *. doc , *. xls , а также другие офисные документы, создаваемые пакетом Microsoft Office и содержащие макрокоманды. Вирусы, способные на это, называются макрокомандными. Мы рассматривали их на 1 уроке.

Существует потенциальная возможность распространения компьютерных вирусов и с файлами графических изображений, если эти файлы содержат программный код

Распространение макрокомандных вирусов происходит в процессе обмена зараженными офисными документами. При этом файлы документов могут передаваться с использованием дискет, компакт-дисков, флэш-дисков или любых других аналогичных устройств внешней памяти, через интрасеть или Интернет.

Заражение макрокомандным вирусом может произойти после того, как пользователь откроет офисный документ, содержащий макрокомандный вирус, для просмотра в соответствующем офисном приложении

Для обнаружения и нейтрализации макрокомандных вирусов необходимо использовать антивирусные программы.

Попытка избавиться от макрокомандных вирусов путем удаления с диска всех файлов офисных документов не будет иметь успеха, т.к. такие вирусы могут записать себя и в файлы шаблонов офисных документов.

Кроме того, макрокомандные вирусы могут оставить в системе вирусы или вредоносные объекты любых других типов.

Файлы интерпретируемых программ

Все компьютерные программы можно разделить на исполняемые и интерпретируемые программы.

Исполняемые программы содержат код, который предназначен для непосредственного выполнения центральным процессором компьютера, о чем мы говорили в разделе «Файлы исполняемых программ» этого урока.

Что же касается интерпретируемых программ, то они представляют собой текстовые файлы (или фрагменты текста, встроенные в офисные документы), которые исполняются, а точнее говоря, интерпретируются при помощи специальной программы. Такая программа называется интерпретатором.

Интерпретируемые программы составляются на таких языках программирования, как Basic , Java , JavaScript , VB Script , Visual Basic for Application и др. Кроме того, пакетные файлы, содержащие команды ОС, также можно рассматривать как интерпретируемые программы.

Если интерпретируемая программа записана в файле, то этот файл может стать объектом атаки компьютерного вируса или вредоносной программы другого типа.

Вирус может записать свой код внутрь такого файла, в результате чего он получит управление при запуске интерпретируемой программы.

Компьютерный вирус может распространяться через файлы интерпретируемых программ, в том числе через командные файлы ОС

Пользователь обычно сам запускает интерпретируемые программы явным или неявным образом. Неявный запуск макрокоманд происходит при загрузке для редактирования офисных документов. Макрокоманды документов Microsoft Office есть ни что иное, как интерпретируемые программы на языке Microsoft Visual Basic f or Application .

Загрузочные секторы дисков и дискет

На 1 уроке мы уже рассказывали, как происходит загрузка ОС.

Этот процесс многоступенчатый.

Прежде всего, на первом этапе программа загрузки, записанная в постоянной памяти компьютера BIOS , считывает содержимое первого сектора дискеты или диска (в зависимости от способа загрузки), где находится загрузочный сектор.

В загрузочном секторе тоже имеется программа загрузки, которая выполняется на втором этапе. Эта программа предназначена для загрузки ОС.

Программа загрузки из первого сектора диска или дискеты загружает и запускает загрузчик ОС, который включается в работу на третьем этапе.

Модифицируя содержимое первых секторов дискет и дисков, загрузочные и комбинированные файлово-загрузочные вирусы могут перехватить управление на втором или третьем этапе загрузки ОС. Если это произойдет, вирус получит управление до момента загрузки ОС и сможет контролировать как процесс загрузки, так и операции, выполняемые системными модулями ОС.

Как происходит распространение загрузочного вируса?

Прежде всего, этот вирус распространяется вместе с дискетами.

Загрузочные и файлово-загрузочные вирусы распространяются вместе с дискетами, когда пользователь пытается загрузить компьютер с зараженной дискеты

Если к пользователю попала дискета, зараженная загрузочным вирусом, он может случайно или намеренно загрузить с нее ОС (например, при помощи комбинации клавиш Control + Alt + Delete , при помощи кнопки сброса, или любым другим способом).

Это часто происходит, если пользователь забывает вынуть дискету из компьютера после завершения работы. Включив компьютер на другой день, он может, не желая этого, выполнить попытку загрузки с забытой дискеты.

В результате загрузочный вирус получит управление, запишет свой код в загрузочный сектор жесткого диска компьютера, и в дальнейшем будут заражать все дискеты, с которым работает пользователь. Заражение произойдет даже в том случае, если пользователь не копировал ни одного файла с дискеты.

Загрузочные или файлово-загрузочный вирус может быть установлен на компьютер вирусом или вредоносной программой другого типа

Если вирус обладает только свойствами загрузочного вируса, то он способен распространяться лишь через загрузочные записи дискет. Однако файлово-загрузочные вирусы могут распространяться и через файлы, поэтому они могут распространяться быстрее загрузочных вирусов.

Кроме того, загрузочные и файлово-загрузочные вирусы могут попасть на компьютер в результате действия вирусов и вредоносных объектов другого типа.

Заметим, что механизм многоступенчатой загрузки ОС с применением загрузочных секторов допускает одновременное заражение компьютера сразу несколькими разными загрузочными и файлово-загрузочными вирусами.

Для удаления загрузочных и файлово-загрузочных вирусов необходимо использовать антивирусные программы.

Сообщения электронной почты

Когда на 1 уроке мы рассказывали про почтовые вирусы, то заметили, что каналы электронной почты с успехом могут быть использованы для распространения вирусов.

По этим каналам распространяются обычные вирусы, черви, троянские программы, программы Backdoor , а также почтовые вирусы, созданные специально для распространения через системы электронной почты.

Сегодня электронная почта служит основным каналом распространения вредоносных программ самых разных типов. По этим каналам не распространяется разве лишь загрузочные вирусы (но комбинированные файлово-загрузочные распространяются).

Электронная почта служит каналом распространения вредоносных программ практически любых типов

Вредоносные объекты могут внедряться в почтовые сообщения следующими способами:

· в виде присоединенных файлов (файлов вложений);

· в виде ссылок на вредоносные объекты ActiveX или аплеты Java , расположенные на троянских Web -сайтах или на Web -сайтах злоумышленников;

· в виде конструкций, встраиваемых непосредственно в тело сообщения электронной почты, имеющего формат HTML

Если вирус попал на компьютер пользователя в виде присоединенного файла, то для его активизации пользователь должен извлечь и запустить такой файл на выполнение.

Многие пользователи запускают присоединенные файлы, не задумываясь о последствиях. Если в качестве присоединенного файла выступает зараженный программный (исполняемый или интерпретируемый) файл, троянская программа или вредоносная программа другого типа, такие действия обычно приводят к инфицированию компьютера.

Отправители почтовых вирусов часто маскируют истинное назначение присоединенных файлов, выбирая для них такое имя, которое потенциально может вызвать у пользователя интерес. Такие почтовые сообщения называются троянскими почтовыми сообщениями.

Присоединенные файлы в сообщениях электронной почты могут содержать компьютерные вирусы и другие вредоносные объекты

Особенности настройки и ошибки в программном обеспечении почтового клиента, а также ошибки в ОС приводят к тому, что некоторые вредоносные объекты, внедренные в почтовые сообщения, активизируются сразу после просмотра сообщения.

При этом пользователь может и не выполнять никаких специальных действий. При наличии ошибок в почтовом клиенте и в ОС вирус может активизироваться даже в процессе просмотра заголовков сообщений электронной почты.

Почтовые вирусы могут сами рассылать себя по адресам, извлеченным из адресной книги почтовой программы клиента.

Увеличение исходящего трафика электронной почты может свидетельствовать о том, что на компьютере активизировался почтовый вирус, рассылающий свой код по адресам, взятым из записной книги пользователя или из других источников

Полученный по каналам электронной почты вирус, троянская программа или вредоносный объект другого типа может запускаться автоматически при загрузке ОС. Для этого она обычно использует следующий ключ регистрационной базы данных Microsoft Windows , отвечающий за запуск программ после загрузки ОС:

Файлообменные (пиринговые ) сети

Существуют вирусы или другие вредоносные программы, специально предназначенные для сетей обмена файлами (называемыми также файлообменными и пиринговыми сетями) между компьютерами пользователей Интернета, такими как Kazaa , Windows Messenger, ICQ и т.д.

Эти вирусы создают ситуацию, при которой пользователь сети копирует с зараженного узла файл вредоносной программы. При этом система поиска файлов модифицируется таким образом, чтобы вместо нужных ему файлов пользователь находил и загружал файлы с вирусом.

Чтобы получить управление, вредоносные программы, заражающие сети обмена файлами, добавляют строку запуска в регистрационную базу данных операционной системы Microsoft Windows . При этом используется ключ HKEY_LOCAL_MACHINE\Software\Microsoft\

Windows\CurrentVersion\Run

Самостоятельная активация вируса для пиринговых сетей невозможна

Заметим, что для распространения вируса, заражающего файлообменные сети, на компьютерах сети должен быть установлен клиент соответствующей сети. В противном случае распространение будет невозможно.

Вредоносные программы могут распространяться через Интернет или интрасеть компании.

Такие программы могут проникать на инфицируемые узлы, преодолевая защиту от несанкционированного доступа, а также используя открытые порты системы и ресурсы, выделенные на компьютере в совместное пользование.

Вредоносная программа может подобрать пароль для получения несанкционированного доступа к узлу сети, если администратор не блокировал возможность подбора пароля системными средствами

Вредоносная программа может подобрать пароль доступа к узлу сети или перехватить пароль, передаваемый по сети. Если пароль зашифрован, то на его расшифровку, возможно, придется потратить определенное время.

Даже если вредоносной программе не известен пароль доступа к ресурсам узла сети, она может получить к ним доступ, если будет использовать известные ошибки в прикладном и системном обеспечении.

Одна из наиболее известных ошибок подобного рода — ошибка переполнения буфера в прикладной или системной программе.

Вредоносная программа может получить доступ к ресурсам сети, если на одном из узлов сети работает червь или троянская программа.

Кроме того, вредоносная программа может использовать для получения несанкционированного доступа к ресурсам узла или всей сети, если разработчик случайно или намеренно оставил возможность получения такого доступа в обход штатной системы разграничения доступа или защиты от несанкционированного доступа.

Вредоносные программы могут распространяться и через драйверы ОС, хотя этот канал распространения вирусов используется достаточно редко.

Вирус может внедриться в программный файл драйвера операционной системы (например, в драйвер диска) и выполнять системные операции под своим контролем.

Следует заметить, что в среде ОС Microsoft Windows NT /2000/ XP /2003 для такого внедрения программный код вредоносной программы должен работать с привилегиями администратора.

Вредоносная программа может также функционировать и как сервис ОС Microsoft Windows NT /2000/ XP /2003.

Вирус или другая вредоносная программа может внедриться в драйвер операционной системы Linux / FreeBSD и других Unix -подобных операционных систем, если программный код вируса работает с привилегиями администратора (пользователя root ).

Итоги

На этом уроке мы изучили все основные объекты и каналы распространения вредоносных программ:

· файлы исполняемых программ;

· файлы офисных документов;

· файлы интерпретируемых программ;

· загрузочные секторы дисков и дискет;

· сообщения электронной почты;

· пиринговые (файлообменные) сети;

· интрасеть или Интернет;

Создавая систему защиты от вирусов и вредоносных программ, системный администратор должен четко представлять себе, откуда может возникнуть угроза безопасности. Эти знания также необходимы и пользователю, особенно если его компьютер подключен к интрасети или Интернету.

Источник