- Аудит информационной безопасности

- Эксперты по аудиту информационной безопасности

- Музалевский Фёдор Александрович

- Царев Евгений Олегович

- Кобец Дмитрий Андреевич

- Гончаров Андрей Михайлович

- Цели аудита информационной безопасности

- Процесс аудита информационной безопасности

- Варианты аудитов информационной безопасности

- Преимущества RTM Group?

- Заказать аудит или экспертизу в сфере ИБ

- Способы проведения аудита информационной безопасности

- Предисловие

- Введение

- 1 Область применения

- 2 Нормативные ссылки

- 3 Термины и определения

- 4 Принципы проведения аудита

- 5 Менеджмент программы аудита

- 5.1 Общие положения

- 5.2 Разработка целей программы аудита

- 5.3 Разработка программы аудита

Аудит информационной безопасности

Мы предлагаем:

- анализ внутренних нормативных документов на соответствие требований регулятора;

- обследование информационной инфраструктуры;

- тестирование на проникновение и анализ уязвимостей (в т.ч. ПО не ниже ОУД4);

- выявление уязвимых информационных систем;

- разработку внутренних нормативных документов всех уровней;

- подробный отчет о проведенном аудите и соответствии руководящим документам.

- рекомендации по устранению и повышению надежности защиты;

Почему мы:

- Более 10 дипломированных специалистов по информационной безопасности.

- Большинство специалистов имеют сертификаты аудиторов от международных стандартов.

- Консультанты по информационной безопасности имеют разносторонний опыт во всех направлениях информационной безопасности различных отраслей.

Важно:

При выявлении критичных моментов на этапе обследования консультанты по информационной безопасности немедленно сообщают об этом Заказчикам, и предлагают оптимальные пути решения сложившейся ситуации.

Эксперты по аудиту информационной безопасности

Музалевский Фёдор Александрович

Ведущий эксперт компьютерно-технического направления

Опыт: Экспертная работа с 2010 года. Педагогический стаж с 2012 года. Кандидат физико-математических наук. Доцент кафедры ВМ и ИТ ФГБОУ ВО «ВГУИТ»

Задать вопрос эксперту: Музалевский Фёдор Александрович Задать вопрос эксперту Все эксперты

Царев Евгений Олегович

Эксперт по информационной безопасности

Опыт: Экспертная работа с 2011 года. Педагогический стаж с 2008 года

Задать вопрос эксперту: Царев Евгений Олегович Задать вопрос эксперту Все эксперты

Кобец Дмитрий Андреевич

Эксперт в сфере информационной безопасности

Опыт: Профессиональный опыт в сфере информационных технологий и информационной безопасности с 2009 года

Задать вопрос эксперту: Кобец Дмитрий Андреевич Задать вопрос эксперту Все эксперты

Гончаров Андрей Михайлович

Юрист в области информационной безопасности

Опыт: Профессиональный опыт в области IT-права с 2015 года

Задать вопрос эксперту: Гончаров Андрей Михайлович Задать вопрос эксперту Все эксперты

Аудит информационной безопасности – один из ключевых инструментов, который позволяет оценить реальную защищенность активов (в том числе ИТ-активов) компании. Результаты аудита позволяют создать/улучшить существующую систему ИБ.

В общем случае аудит ИБ можно определить следующим образом: Аудит информационной безопасности – системный процесс сбора свидетельств, получение качественных и количественных оценок относительно состояния технологического или бизнес-процесса (с точки зрения ИБ), а также элементов ИТ-инфраструктуры, и их соотнесение с критериями (законами, стандартами, политиками и прочее).

В России аудитом информационной безопасности принято называть широкую категорию услуг и сервисов. В зависимости от области работ, состава информационных систем, методик и критериев аудита можно выделить десятки различных вариантов.

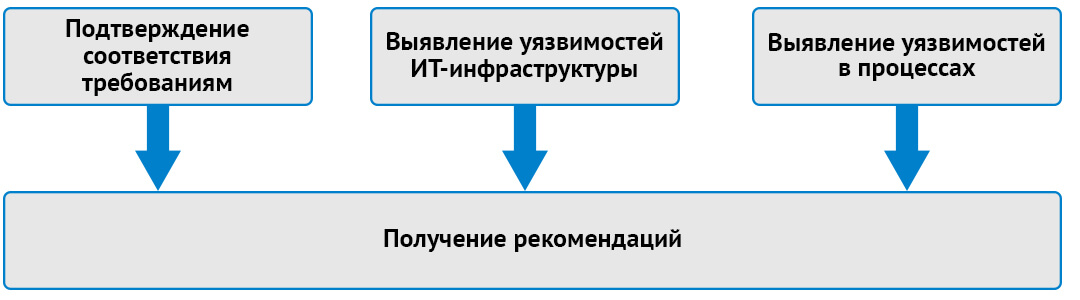

Цели аудита информационной безопасности

Основной целью аудита является получение объективной и независимой оценки состояния информационной безопасности. В дальнейшем все зависит от решаемых средствами аудита задач.

К задачам аудита ИБ можно отнести:

- Подтверждение соответствия требованиям (стандартов, регуляторов и пр.)

- Выявление уязвимостей ИТ-инфраструктуры

- Выявление уязвимостей в процессах (в том числе в процессе самого обеспечения ИБ)

- Получение рекомендаций по улучшению/изменению

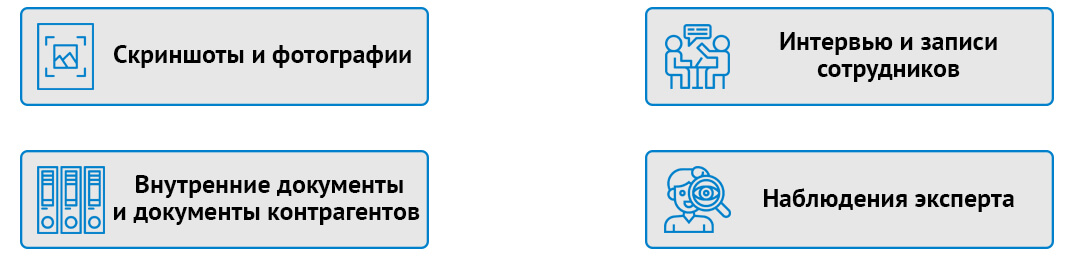

Процесс аудита информационной безопасности

Аудит ИБ может быть очным, заочным и смешанным. В любом случае эксперт получает информацию о состоянии ИБ в организации и (обрабатывая и сопоставляя ее с критерием оценки) получает свидетельства. В качестве свидетельств выступают:

- скриншоты и фотографии;

- интервью и записи сотрудников проверяемой организации;

- внутренние документы и документы контрагентов проверяемой организации;

- наблюдения эксперта.

В зависимости от сложности критериев и размера области оценки варьируется срок и содержание плана проведения аудита.

После получения достаточного набора свидетельств, аудитор получает оценку соответствия (количественная, например 0.84 или качественная – «соответствует», в зависимости от критерия).

По полученным результатам обязательно выдаются рекомендации по улучшению и/или повышению оценки.

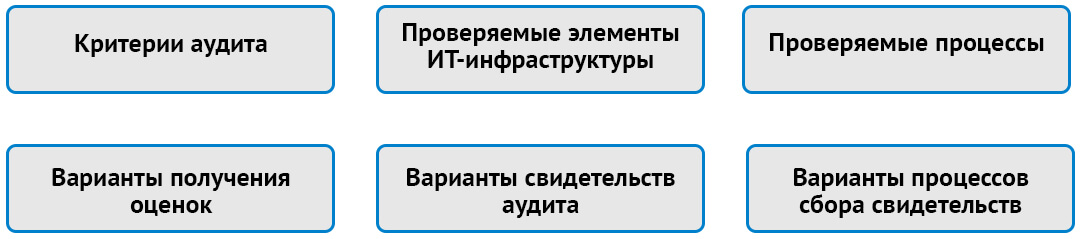

Варианты аудитов информационной безопасности

Исходя из определения, для проведения конкретного аудита ИБ можно выбрать разные:

- Критерии аудита;

- Проверяемые элементы ИТ-инфраструктуры;

- Проверяемые процессы;

- Варианты получения оценок (качественных или количественных);

- Варианты собираемых свидетельств аудита;

- Варианты процессов сбора свидетельств.

Наиболее частыми критериями для аудита являются законы, стандарты или требования регулирующих органов. Основными регуляторами в области информационной безопасности являются ФСТЭК России, ФСБ России и Банк России. Помимо этого, применяется так называемый экспертный аудит, проводимый по неформализованному критерию обобщения лучших практик.

В отдельную группу следует выделять технические аудиты (даже в том случае если проверка происходит по критерию). Дело в том, что технические аудиты требуют иных компетенций аудиторской команды. К наиболее популярным техническим аудитам относятся:

Большинство аудитов носят смешанный характер (оценивается как техническая реализация, так и документальное обеспечения деятельности). К данной категории можно отнести:

Опыт RTM Group позволяет проводить иные проверки, которые также можно отнести к вариантам аудита информационной безопасности. Например, экспертизы. Для данного варианта проверок характерно узкое применение результатов. Одним из наиболее частых применений экспертиз является их использование в судебном процессе.

Преимущества RTM Group?

- Эксперты обладают богатым опытом независимого аудита, судебных экспертиз и представительства в судах, преподавательским опытом.

- RTM Group – экспертная компания, не является интегратором и не предоставляет аутсорсинговых услуг – поэтому наш аудит не сводится к «продаже» дополнительных услуг.

- Мы – полностью независимая компания, не аффилированная ни с одним брендом или вендором.

- Мы обладаем лицензиями:

- Лицензия ФСТЭК России на деятельность по технической защите конфиденциальной информации

- Лицензия ФСТЭК России на деятельность по разработке и производству средств защиты конфиденциальной информации

- Лицензия ФСБ России на работу со средствами криптозащиты

Заказать аудит или экспертизу в сфере ИБ

Для уточнения стоимости и сроков звоните или пишите нам:

Источник

Способы проведения аудита информационной безопасности

ГОСТ Р ИСО/МЭК 27007-2014

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

МЕТОДЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ

Руководства по аудиту систем менеджмента информационной безопасности

Information technology. Security techniques. Guidelines for information security management systems auditing

Дата введения 2015-06-01

Предисловие

1 ПОДГОТОВЛЕН Федеральным государственным унитарным предприятием «Всероссийский научно-исследовательский институт стандартизации и сертификации в машиностроении» (ФГУП «ВНИИНМАШ»), Обществом с ограниченной ответственностью «Информационно-аналитический вычислительный центр» (ООО «ИАВЦ») и Обществом с ограниченной ответственностью «Научно-производственная фирма «Кристалл» (ООО «НПФ «Кристалл») на основе собственного перевода на русский язык англоязычной версии стандарта, указанного в пункте 4

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 22 «Информационные технологии»

4 Настоящий стандарт идентичен международному стандарту ИСО/МЭК 27007:2011* «Информационная технология. Методы обеспечения безопасности. Руководства по аудиту систем менеджмента информационной безопасности» (ISO/IEC 27007:2011 «Information technology — Security techniques — Guidelines for information security management systems auditing», IDT).

________________

* Доступ к международным и зарубежным документам, упомянутым в тексте, можно получить, обратившись в Службу поддержки пользователей. — Примечание изготовителя базы данных.

При применении настоящего стандарта рекомендуется использовать вместо ссылочных международных стандартов соответствующие им национальные стандарты, сведения о которых приведены в дополнительном приложении ДА

5 ВВЕДЕН ВПЕРВЫЕ

6 ПЕРЕИЗДАНИЕ. Январь 2019 г.

Правила применения настоящего стандарта установлены в статье 26 Федерального закона от 29 июня 2015 г. N 162-ФЗ «О стандартизации в Российской Федерации». Информация об изменениях к настоящему стандарту публикуется в ежегодном (по состоянию на 1 января текущего года) информационном указателе «Национальные стандарты», а официальный текст изменений и поправок — в ежемесячном информационном указателе «Национальные стандарты». В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ближайшем выпуске ежемесячного информационного указателя «Национальные стандарты». Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования — на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет (www.gost.ru)

Введение

ИСО/МЭК 27007 был подготовлен совместным техническим комитетом ИСО/МЭК СТК 1 «Информационная технология«, Подкомитетом ПК 27, «Методы и средства обеспечения безопасности ИТ«.

Настоящий стандарт предоставляет руководство по менеджменту программы аудита системы менеджмента информационной безопасности (СМИБ) и проведению внутренних или внешних аудитов на соответствие ИСО/МЭК 27001:2005, а также руководство по вопросу компетентности и оценки аудиторов СМИБ, которое следует использовать совместно с руководством, содержащимся в ИСО 19011.

Настоящий стандарт предназначен для всех пользователей, включая малые и средние организации.

В ИСО 19011 «Руководящие указания по аудиту систем менеджмента» представлено руководство по менеджменту программ аудита, проведению внутренних или внешних аудитов систем менеджмента, а также по вопросу компетентности и оценки аудиторов систем менеджмента.

Текст настоящего стандарта соответствует структуре ИСО 19011, а дополнительное, ориентированное на СМИБ, руководство по применению ИСО 19011 для аудита СМИБ обозначается буквами «ИБ».

1 Область применения

Настоящий стандарт в дополнение к указаниям, содержащимся в ИСО 19011, предоставляет руководство по менеджменту программы аудита системы менеджмента информационной безопасности (СМИБ), по проведению аудитов и по определению компетентности аудиторов СМИБ.

Настоящий стандарт применим для тех организаций, которые нуждаются в понимании или проведении внутренних или внешних аудитов СМИБ или осуществлении менеджмента программы аудита СМИБ.

2 Нормативные ссылки

В настоящем стандарте использованы нормативные ссылки на следующие международные стандарты. Для датированных ссылок следует использовать только указанное издание. Для недатированных ссылок — последнее издание указанного документа (включая все его изменения).

ISO 19011:2011 , Guidelines for auditing management systems (Руководящие указания по аудиту систем менеджмента)

Заменен на ISO 19011:2018. Для однозначного соблюдения требований настоящего стандарта, выраженных в датированных ссылках, рекомендуется использовать только указанный ссылочный стандарт.

ISO/IEC 27001:2005 , Information technology — Security techniques — Information security management systems — Requirements (Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования)

Отменен. Действует ISO/IEC 27001:2013. Для однозначного соблюдения требований настоящего стандарта, выраженных в датированных ссылках, рекомендуется использовать только указанный ссылочный стандарт.

ISO/IEC 27000:2009 , Information technology — Security techniques — Information security management systems — Overview and vocabulary (Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Обзор и терминология)

Отменен. Действует ISO/IEC 27000:2018. Для однозначного соблюдения требований настоящего стандарта, выраженных в датированных ссылках, рекомендуется использовать только указанный ссылочный стандарт.

3 Термины и определения

В настоящем стандарте применены термины и определения, приведенные в ИСО 19011 и ИСО/МЭК 27000.

4 Принципы проведения аудита

Применять принципы проведения аудита, приведённые в разделе 4 ИСО 19011:2011.

5 Менеджмент программы аудита

5.1 Общие положения

Применять руководство подраздела 5.1 ИСО 19011:2011. Дополнительно применять приведенное ниже руководство, ориентированное на СМИБ.

5.1.1 ИБ 5.1 Общие положения

Должна быть разработана программа аудита СМИБ, основанная на ситуации, связанной с риском информационной безопасности проверяемой организации.

Для целей данного документа использование термина «аудит» относится к аудитам СМИБ.

5.2 Разработка целей программы аудита

Применять руководство подраздела 5.2 ИСО 19011:2011. Дополнительно применять приведенное ниже руководство, ориентированное на СМИБ.

5.2.1 ИБ 5.2 Разработка целей программы аудита

Цели программы (программ) аудита должны быть установлены, для того чтобы руководить планированием и проведением аудитов и обеспечивать эффективную реализацию программы аудита. Цели могут зависеть от:

a) идентифицированных требований информационной безопасности;

b) требований ИСО/МЭК 27001;

c) уровня качества функционирования проверяемой организации, который отражает случаи возникновения сбоев и инцидентов информационной безопасности и эффективность измерений;

d) рисков информационной безопасности организации, подвергающейся аудиту.

Примеры целей программы аудита могут включать следующее:

1) проверку соответствия установленным правовым и договорным требованиям, а также иным требованиям и связанным с ними последствиям для безопасности;

2) достижение и поддержку уверенности в возможностях менеджмента риска проверяемой организации.

5.3 Разработка программы аудита

5.3.1 Роли и обязанности лица, осуществляющего менеджмент программы аудита

Применять руководство пункта 5.3.1 ИСО 19011:2011.

5.3.2 Компетентность лица, осуществляющего менеджмент программы аудита

Применять руководство пункта 5.3.2 ИСО 19011:2011.

5.3.3 Определение объема программы аудита

Применять руководство пункта 5.3.3 ИСО 19011:2011. Дополнительно применять приведенное ниже руководство, ориентированное на СМИБ.

5.3.3.1 ИБ 5.3.3 Определение объема программы аудита

Объем программы аудита может меняться. Факторы, которые могут влиять на объем программы аудита:

a) масштаб СМИБ, включая:

1) общее количество сотрудников, работающих на каждом объекте, и взаимоотношения со сторонними организациями, регулярно работающими на проверяемом объекте;

2) количество информационных систем;

3) количество объектов, охваченных СМИБ;

b) сложность СМИБ (включая количество и критичность процессов и видов деятельности);

c) значимость рисков информационной безопасности, идентифицированных для СМИБ;

d) важность информации и связанных с ней активов в области действия СМИБ;

e) сложность информационных систем, подлежащих аудиту на объекте, включая сложность использованной информационной технологии (ИТ);

f) наличие многих сходных объектов;

g) изменения сложности объектов, находящихся в области действия СМИБ.

В программе аудита следует уделить внимание установлению приоритетов на основе рисков информационной безопасности и требований бизнеса в отношении областей СМИБ, требующих более детального изучения.

Дополнительную информацию о выборке нескольких объектов можно найти в ИСО/МЭК 27006:2007 и IAF MD 1:2007 [7], информация в которых относится только к сертификационным аудитам.

Заменен на ИСО/МЭК 27006:2015. Для однозначного соблюдения требований настоящего стандарта, выраженных в датированных ссылках, рекомендуется использовать только указанный ссылочный стандарт.

5.3.4 Идентификация и оценка рисков программы аудита

Применять руководство пункта 5.3.4 ИСО 19011:2011.

5.3.5 Разработка процедур по программе аудита

Применять руководство пункта 5.3.5 ИСО 19011:2011.

5.3.6 Идентификация ресурсов для программы аудита

Применять руководство пункта 5.3.6 ИСО 19011:2011. Дополнительно применять приведенное ниже руководство, ориентированное на СМИБ.

5.3.6.1 ИБ 5.3.6 Идентификация ресурсов для программы аудита

Для всех существенных рисков, применяемых к проверяемой организации, аудиторам должно быть выделено достаточно времени для проверки эффективности соответствующих мер по уменьшению риска.

Источник