- Всё о персональных данных

- Как не попасться на удочку мошенников

- Все о персональных данных

- Как подобрать надежный пароль

- Как защитить реквизиты на карте

- Что делать, если просят копию паспорта

- Кража данных

- Классификация и способы кражи данных

- Объекты воздействия

- Причины кражи данных

- Анализ риска кражи данных

- Кража данных и способы ее реализации

- Как злоумышленники крадут данные

- Автоматизированная эксфильтрация (Automated exfiltration)

- Сжатие данных (Data compressed)

- Шифрование данных (Data encrypted)

- Ограничение размера передаваемых данных (Data transfer size limits)

- Эксфильтрация через альтернативный протокол (Exfiltration over alternative protocol)

- Эксфильтрация через командный сервер (Exfiltration over command and control channel)

- Эксфильтрация через альтернативный канал связи (Exfiltration over other network medium)

- Физическая эксфильтрация (Exfiltration over physical medium)

- Передача по расписанию (Scheduled transfer)

- Заключение

Всё о персональных данных

Как не попасться на удочку мошенников

Ваши персональные данные — ваша собственность. К ним относятся информация паспорта, банковской карты — эту информацию вы часто оставляете в интернете. А еще доступ к вашим персональным данным — хлеб для мошенников. Чтобы обезопасить себя от кражи данных, лучше знать наверняка, что можно сообщать другим людям, а какими персональными данными опасно делиться.

Все о персональных данных

В России действует закон о защите персональных данных: нужно получать согласие пользователя, чтобы осуществлять сбор, обработку данных о сотрудниках, подписчиках на рассылку и посетителях сайта, и а хранить информацию нужно в России. За нарушение закона о персональных данных штрафуют.

Закон о персональных данных нужен тем, чью информацию собирают, обрабатывают и хранят. Закон направлен на защиту интересов и прав этих людей. Но там все настолько сложно, что лучше почитать наш подробный разбор закона.

Как подобрать надежный пароль

Даже с надежным паролем вас могут взломать. Чтобы ограничить доступ к данным, не используйте везде один и тот же пароль. Для защиты данных меняйте хотя бы треть пароля, чтобы его было сложно подобрать. Обязательно включите двухфакторную авторизацию везде, где только можно.

Старайтесь не вводить пароли на чужих компьютерах, особенно если компьютер общий. Защитите паролем домашнюю беспроводную сеть. Меняйте пароль с безопасного устройства, если кажется, что вас взломали.

Как защитить реквизиты на карте

Из данных карты можно сообщать только ее номер. Имя, фамилию, срок действия и код безопасности сообщать не стоит никому и никогда. Если пришел смс-код от банка, его тоже нельзя сообщать другим людям.

Если вдруг вы оставили свою карту без присмотра, сразу перевыпускайте. Чтобы снизить риск кражи персональных данных в интернете, заведите карту для офлайна с отключенными платежами в интернете. И подключите смс-банк либо пуш-уведомления об операциях!

Что делать, если просят копию паспорта

Предоставлять паспортные сведения можно только проверенным людям и компаниям, когда паспорт действительно необходим. Например, без этих данных не обойтись, если оформляете договор аренды или хотите оформить кредит. В менее важных случаях лучше отказать в предоставлении данных паспорта.

Лучше не давать делать копии всех страниц паспорта: первой страницы и страницы с пропиской вполне достаточно. Для защиты персональных данных по возможности напишите на копии паспорта, для какой фирмы она сделана. Либо замажьте или зачеркните часть данных, например вашу подпись.

Источник

Кража данных

Кража данных — несанкционированное извлечение информации из мест ее хранения, которое обычно осуществляется путем взлома сетевых ресурсов. Объем и ценность данных с каждым годом увеличиваются, а с ними неизбежно растет и число краж. Киберпреступники похищают информацию у государственных структур, больших и малых компаний, некоммерческих организаций, частных лиц.

Последствия умышленных утечек такого рода могут быть самыми разными — от потери деловой репутации до серьезных межправительственных скандалов, хотя чаще всего кража информации в конечном итоге означает потерю денег.

Классификация и способы кражи данных

Все хищения данных осуществляются либо перехватом сообщений на линиях связи, либо через воровство носителя информации. Основные сценарии описаны далее.

Кража физического носителя

Самый прямой и грубый способ. Большинство современных устройств — ноутбуки, смартфоны, планшеты, подключаемые внешние диски и флешки — достаточно малы, чтобы можно было украсть их мимоходом, пройдя рядом со столом, где они лежат (например, если владелец отлучился на минуту от рабочего места).

У крупных компьютеров можно похитить жесткие диски, причем не обязательно безвозвратно. Весьма легко вообразить злоумышленника, который извлечет диск после окончания рабочего дня, скопирует всю интересующую его информацию и вернет накопитель на место ранним утром следующего дня. В таком сценарии владелец устройства даже не догадается о несанкционированном доступе к его данным.

Кража при доступе к носителю

При наличии физического доступа к носителю можно просто поработать на компьютере в отсутствие хозяина. Обеденный перерыв, длительные совещания, время после ухода по окончании рабочего дня — у коллеги-злоумышленника есть немало способов посидеть за чужой клавиатурой. Если пароль учетной записи слаб или вообще отсутствует, то украсть данные сумеет любой, кто работает рядом. Впрочем, даже очень хороший пароль не всегда спасает: в конце концов, сотрудник может открыто попросить разрешения воспользоваться устройством, сославшись на неисправность собственного компьютера и необходимость срочно отправить письмо или файл. Далее, например, к машине подключается флешка с вредоносной программой, скачивающей данные.

К этой же категории относится возможность подсмотреть информацию. Распространены случаи, когда множество сотрудников работает в одном большом помещении без перегородок, и соседям хорошо видно, кто что делает. Соответственно, преступник может как наблюдать лично, так и установить небольшую камеру, которая запишет все, что выводилось на экран чужого монитора.

Удаленная кража по сети

Если машина подключена к проводной или беспроводной сети, то прямой физический доступ к ней необязателен. В интернете доступно множество вирусов, троянских программ, бекдоров и прочих вредоносных агентов, которые злоумышленник может внедрить разными способами (скажем, путем эксплуатации уязвимостей). Также данные могут быть перехвачены при помощи снифферов, если каналы связи плохо защищены.

Кража данных с внешних серверов

Наконец, если данные хранятся в интернете (в облачном хранилище, на почтовом сервере и т.п.), то преступники могут осуществить несанкционированный доступ к этим ресурсам. Для пользователей такой сценарий опасен тем, что помимо установки хорошего пароля у них нет никакой другой возможности повлиять на сохранность информации — всё программное обеспечение и все настройки доступа осуществляет владелец сервиса.

Объекты воздействия

Объекты краж данных можно разделить на два основных типа: физические носители информации и логические (виртуальные) сущности.

Доступ к физическим носителям возможен путем прямой кражи, временного выноса за периметр, обращения с просьбой к владельцу компьютера о возможности недолго поработать на его машине. Также злоумышленник может установить с внешнего носителя вредоносные программы, которые крадут и передают данные по сети на внешний сервер.

Информационно-логическое воздействие осуществляется посредством поиска уязвимого или устаревшего ПО, незащищенных портов, путем подбора логинов и паролей. Последнее, к слову, актуально и в случае хищения носителей — с той разницей, что при краже ноутбука или смартфона преступник может не торопиться, тогда как временный либо удаленный доступ подразумевает необходимость взломать систему быстро.

Причины кражи данных

В голливудских фильмах кражи совершают команды профессионалов, где каждый выполняет свою задачу, а сложнейший план рассчитан по секундам. В реальной жизни подавляющее большинство хищений вызвано в первую очередь не мастерством злоумышленника, а беспечностью владельца. Кражи информации — не исключение: в ряде случаев пользователь сам предоставляет доступ к своим активам.

В первую очередь это касается отношения к носителям данных, которые нередко оказываются вне видимости и досягаемости владельца, отлучившегося за чашкой кофе или по вызову начальства, так что украсть их может любой проходящий мимо субъект. Соответственно, смартфоны, флешки, внешние диски лучше всегда носить при себе, ноутбук — оставлять под присмотром надежных друзей, а стационарный компьютер — держать в комнате с физической защитой.

Вход в любую систему должен быть защищен паролем. Полезно иметь сразу три учетные записи — не только администратора и пользователя, но и гостя с минимальными правами (для посторонних лиц). Дополнительно можно шифровать особо важные файлы и папки. Все пароли должны быть сложными — прописные и строчные буквы, цифры, никаких осмысленных слов или связанной с владельцем компьютера информации.

Используемые программы должны своевременно обновляться, антивирус обязателен. По возможности следует избегать любых сомнительных ресурсов — содержащих взрослый либо любой другой запрещенный контент, нелегально распространяющих фильмы, книги, программы, музыку. Многих привлекает идея борьбы с авторским правом, однако далеко не все сторонники свободного распространения информации трудятся бесплатно: скрытый в модифицированном файле вирус обойдется пользователям намного дороже официальной покупки.

Также не стоит переходить по ссылкам, особенно тем, которые поступают с незнакомого адреса. Как правило, они ведут на фишинговые сайты. Ссылки на сайты мобильного банкинга и электронных платежных систем лучше вообще игнорировать, где бы они ни размещались — безопаснее просто набрать нужный адрес прямо в браузере.

Наконец, нельзя поддаваться методам психологического манипулирования (социальной инженерии). Если вам звонит незнакомый человек, представляется сотрудником банка или еще кем-то, просит назвать номер счета, PIN-код, CVC или другую конфиденциальную информацию, то ничего сообщать ему не следует, даже если он будет пугать блокировкой счета, потерей денег и т.п. В таких случаях необходимо связаться с банком по официальным каналам.

Анализ риска кражи данных

Как уже отмечалось, большинство краж обусловлены не хитроумными планами злоумышленников, а беспечностью пользователей. Не оставляйте без присмотра флешку и смартфон, защищайте сложным паролем ноутбук и компьютер, выходите из системы, даже отлучаясь лишь на пару минут — и вероятность успеха преступников заметно снизится.

Особую сложность проблема хищения данных представляет в крупных компаниях. Сотрудники сидят в одном большом зале, каждому видно происходящее на мониторах коллег, и к тому же в помещение могут заходить клиенты либо соседи по офисному комплексу. Информация кочует с компьютера на компьютер на десятках флешек, а практика использования чужих машин является нормой. Иногда существует несколько стандартных логинов и паролей, которые знают все. В таких условиях утечки неизбежны.

В идеальной ситуации каждое рабочее место должно быть огорожено. Если такой возможности нет, отдельные ячейки должны получить хотя бы те машины, где обрабатывается важная и конфиденциальная информация. Не должно быть никаких общих, универсальных аккаунтов и кодов доступа: для каждого сотрудника — персональный логин и пароль. Учетные данные должен выдавать администратор, во избежание появления простых и примитивных комбинаций. Нужно также следить за тем, чтобы на рабочем месте не было стикеров с паролями. Если сотрудник неспособен запомнить пароль, то пусть он хотя бы носит записку с ним в бумажнике: сохранности кошелька должное внимание уделяют все люди.

Желательно приучить всех работников к мысли, что если они разрешают коллеге временно поработать на своей машине, то им лучше выйти из системы: пусть сотрудник входит под своим именем. Это позволяет избежать получения чужих прав доступа и отследить, кто проявляет подозрительную активность.

Важные и конфиденциальные данные на серверах должны быть защищены паролем; желательно, чтобы их видели только те, кому разрешен доступ к ним.

Впрочем, разрабатывая правила защиты информации, нельзя чрезмерно усердствовать. Если данные о закупках туалетной бумаги засекречены подобно устройству ядерной бомбы, сотрудники начинают воспринимать такие меры не как политику информационной безопасности, а как самодурство начальников — и, следовательно, нарушать правила везде, где нет прямого надзора.

Также важно учесть, что любое усиление защиты данных имеет свою цену — как прямую (стоимость программных и аппаратных продуктов), так и косвенную (усложнение работы, снижение производительности). Поэтому комплекс мер по защите информации следует разрабатывать соизмеряя затраты с возможным ущербом от утечки данных.

Источник

Кража данных и способы ее реализации

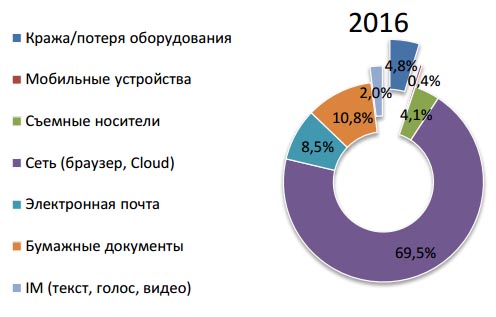

Две трети утечек информации происходят не в силу злого умысла. В остальных случаях это намеренные действия киберпреступников, сотрудников организации или ее подрядчиков. В новостях все чаще стали появляться сообщения о краже конфиденциальных данных: так, например, в 2019 году сообщалось, что APT-группировка Elfin переключилась с уничтожения данных на их кражу с помощью уязвимости в WinRAR, хакеры взломали NASA и похитили данные о миссии на Марс, утекли данные охранного агентства Allied Universal.

Согласно отчету специалистов Positive Technologies за II квартал 2019 года, целенаправленные атаки преобладают над массовыми. Более половины всех киберпреступлений совершаются с целью кражи информации. Персональные данные — основной тип украденной информации в атаках на юридические лица. Частные лица наиболее часто рискуют учетными записями и данными своих банковских карт.

Тактики, которые киберпреступники используют для реализации атак, описаны в матрице ATT&CK, разработанной корпорацией MITRE на основе анализа реальных APT-атак. Всего тактик двенадцать. Каждую тактику можно соотнести с соответствующим этапом атаки:

- Первоначальный доступ в систему (Initial access)

- Выполнение кода или команды (Execution)

- Закрепление (Persistence)

- Повышение привилегий в системе (Privilege escalation)

- Предотвращение обнаружения средствами защиты (Defense evasion)

- Получение учетных данных (Credential access)

- Разведка (Discovery)

- Перемещение внутри периметра (Lateral movement)

- Сбор данных (Collection)

- Управление и контроль (Command and control)

- Эксфильтрация данных (Exfiltration)

- Воздействие (Impact)

В статье мы рассмотрим техники, которые атакующие используют на этапе вывода (эксфильтрации) данных из целевой системы, после того как они проникли в систему, закрепились там и собрали всю интересующую их информацию. Также будут рассмотрены принципы обнаружения попыток вывода данных и методы их предотвращения.

Как злоумышленники крадут данные

Эксфильтрация, или кража, данных (exfiltration) — это несанкционированное копирование, передача или получение данных с компьютера или сервера жертвы. Эксфильтрация может осуществляться через интернет или по локальной сети. Как правило, при передаче данных атакующие сжимают и шифруют их, чтобы избежать обнаружения. Для эксфильтрации данных из целевой системы злоумышленники могут использовать командные серверы (часто обозначаемые как C&C или С2) и другие каналы передачи.

Матрица MITRE ATT&CK выделяет девять техник, которые злоумышленники используют для кражи данных:

Автоматизированная эксфильтрация (Automated exfiltration)

Конфиденциальная информация, полученная на этапе сбора данных, передается злоумышленникам с использованием специально созданных автоматизированных сценариев (скриптов). Для передачи информации за пределы сети могут также применяться дополнительные техники, например эксфильтрация через командный сервер или эксфильтрация через альтернативный протокол.

Защититься от подобных атак сложно, поскольку в каждой системе они будут иметь свои индивидуальные черты, будут иметь векторы, основанные на конфигурации и окружении этой конкретной системы.

Рекомендуется отслеживать нетипичные обращения к файлам и сетевую активность. Подозрительными следует считать неизвестные процессы или скрипты, выполняющие сканирование файловой системы, например путем обращения к каталогам более высокого уровня, и отправляющие данные по сети.

Сжатие данных (Data compressed)

Злоумышленники могут сжимать собранные данные перед их эксфильтрацией, чтобы минимизировать трафик, передаваемый по сети. Сжатие выполняется с помощью специально созданных или, наоборот, общедоступных утилит, поддерживающих такие форматы сжатия, как 7Z, RAR и ZIP.

Если злоумышленники отправляют данные по незашифрованным каналам, то можно использовать любую доступную систему предотвращения сетевых вторжений или утечки данных, способную блокировать отправку определенных типов файлов. Однако необходимо учитывать, что злоумышленники могут обойти подобную защиту с помощью шифрования или инкапсуляции (внедрения передаваемых данных в легитимный трафик).

Программы для сжатия файлов и сами сжатые файлы можно обнаружить разными способами. К примеру, распространенные утилиты для сжатия (такие как 7-Zip или WinRAR), установленные в системе или загруженные злоумышленниками, можно обнаружить, отслеживая соответствующие процессы и известные аргументы, которые используются при запуске утилит из командной строки. Однако необходимо учитывать, что количество срабатываний на легитимное использование подобных утилит может значительно превысить количество обнаруженных вредоносных операций.

Шифрование данных (Data encrypted)

Злоумышленники могут шифровать данные перед их эксфильтрацией, чтобы обойти защиту на основе анализа содержимого файлов или сделать эксфильтрацию менее заметной на фоне других событий сети. Шифрование файлов, выполняемое независимо от шифрования, обеспечиваемого протоколом передачи данных (например, HTTPS), не позволит средствам защиты определить тип передаваемой информации. Использование популярных форматов архивации с поддержкой шифрования, таких как RAR и ZIP, позволит атакующим маскировать вывод данных под легитимную передачу сжатых файлов.

Для передачи информации за пределы сети могут применяться дополнительные техники, например эксфильтрация через командный сервер или эксфильтрация через альтернативный протокол.

Защититься от подобных атак сложно, поскольку в каждой системе они будут иметь свои индивидуальные черты, будут иметь векторы, основанные на конфигурации и окружении этой конкретной системы.

Программы для шифрования и зашифрованные файлы можно обнаружить разными способами. К примеру, распространенные утилиты для шифрования, установленные в системе или загруженные злоумышленниками, можно обнаружить, отслеживая соответствующие процессы и известные аргументы, которые используются при запуске утилит из командной строки. Однако необходимо учитывать, что количество срабатываний на легитимное использование подобных утилит может значительно превысить количество обнаруженных вредоносных операций.

Процесс, загружающий Windows-библиотеку crypt32.dll, может использоваться для шифрования, расшифровки или проверки подписи файла, а также служить маркером подготовки данных к эксфильтрации.

Ограничение размера передаваемых данных (Data transfer size limits)

Злоумышленники могут проводить эксфильтрацию данных блоками фиксированного размера, а не целыми файлами, или задавать размер пакетов ниже определенного порога. Это помогает злоумышленникам обойти защитные механизмы, предупреждающие о превышении установленных объемов передачи данных.

Для защиты на уровне сети рекомендуется использовать системы обнаружения и предотвращения сетевых вторжений, которые по сигнатурам могут определить трафик, типичный для вредоносного ПО и командного сервера.

Нужно анализировать сетевую активность на предмет необычных потоков данных (например, клиент отправляет значительно больше данных, чем получает от сервера). Если процесс долго поддерживает соединение и непрерывно отправляет пакеты данных определенного размера или если он открывает соединения и отправляет пакеты данных фиксированного размера через одинаковые интервалы времени, то, возможно, выполняется передача собранной информации. Если процесс использует сеть, хотя обычно (или вовсе никогда) этого не делал, следует считать такое поведение подозрительными. Также рекомендуется анализировать содержимое пакетов на предмет нетипичного использования протокола или конкретного порта; например, передача Tor-трафика может осуществляться под видом видеозвонка Skype.

Эксфильтрация через альтернативный протокол (Exfiltration over alternative protocol)

Эксфильтрация выполняется с использованием протокола, отличного от протокола взаимодействия с командным сервером, например FTP, SMTP, HTTP/S или DNS. Данные в этом случае отправляются не командному серверу, а в другое выбранное злоумышленником место, например в облачное хранилище.

Фильтрация сетевого трафика: рекомендуется использовать для служб, таких как DNS, специальные и прокси-серверы; разрешите этим службам использовать только стандартные порты и протоколы.

Предотвращение сетевых вторжений: для защиты на уровне сети используйте системы обнаружения и предотвращения сетевых вторжений, которые по сигнатурам могут определить трафик, типичный для вредоносного ПО и командного сервера.

Сегментация сети: используйте рекомендации по безопасной настройке межсетевых экранов; ограничьте список используемых портов и типов данных для входящего и исходящего трафика.

Рекомендуется использовать систему анализа трафика (например, PT Network Attack Discovery) для отслеживания нетипичных потоков данных в сети (к примеру, когда клиент отправляет значительно больше данных, чем получает от сервера). Если процесс использует сеть, но обычно (или вовсе никогда) этого не делал, следует считать такое поведение подозрительными. Также рекомендуется анализировать содержимое пакетов на предмет нетипичного использования протокола или конкретного порта, как в случае с передачей зашифрованных данных с использованием UDP и портов, открытых для Skype.

Эксфильтрация через командный сервер (Exfiltration over command and control channel)

Эксфильтрация осуществляется через командный сервер с помощью того же протокола (канала связи), который используется для управления сбором данных, например через электронную почту или созданный бэкдор.

Предотвращение сетевых вторжений: для защиты на уровне сети используйте системы обнаружения и предотвращения сетевых вторжений, которые по сигнатурам определяют трафик, типичный для вредоносного ПО. Сигнатуры являются, как правило, уникальными для протокола и могут быть основаны на определенных методах обфускации (превращения кода в произвольный на первый взгляд набор данных), характерных для конкретного злоумышленника или инструмента. Они будут отличаться для каждого семейства или версии ВПО. Сигнатуры взаимодействия с командными серверами могут меняться, а злоумышленники могут изобретать новые способы обхода стандартных средств защиты.

Рекомендуется использовать систему анализа трафика (например, PT NAD) для отслеживания нетипичных потоков данных в сети (к примеру, когда клиент отправляет значительно больше данных, чем получает от сервера). Если процесс использует сеть, но обычно (или никогда) этого не делал, следует считать такое поведение подозрительными. Также можно анализировать содержимое пакетов на предмет нетипичного использования протокола или конкретного порта.

Эксфильтрация через альтернативный канал связи (Exfiltration over other network medium)

Для эксфильтрации данных злоумышленники могут использовать канал, отличный от канала связи с командным сервером. Например: если управление осуществляется через проводное интернет-соединение, то эксфильтрация может проводиться через Wi-Fi, модем, сотовую связь, Bluetooth или радиочастотный канал. Эти альтернативные каналы используются, если они не имеют защиты или защищены хуже, чем другие каналы сетевой среды. При использовании подобных методов эксфильтрации злоумышленник должен иметь соответствующий доступ к Wi-Fi-устройству или радиопередатчику (находиться в радиусе действия).

Настройка операционной системы: необходимо исключить возможность создания новых сетевых адаптеров, например путем ограничения прав.

Отслеживайте процессы, которые обычно не используют сетевые подключения (или даже никогда не используют). Чтобы процесс обратился к сети, как правило, требуется некое действие со стороны пользователя, например нажатие клавиши. Доступ к сети без видимых причин считается подозрительным.

Отслеживайте изменения параметров основного адаптера, например добавление или дублирование интерфейсов связи.

Физическая эксфильтрация (Exfiltration over physical medium)

При определенных обстоятельствах, например в случае физической изоляции атакуемой сети, эксфильтрация данных может осуществляться с помощью физического устройства, например внешнего жесткого диска, флеш-карты, мобильного телефона или MP3-плеера. Физическое устройство может являться конечной точкой эксфильтрации данных или посредником между изолированной системой и системой, подключенной к интернету.

Отключение или удаление ненужной функции или программы: отключите автозапуск программ или сервисов, если в нем нет необходимости. Запретите или ограничьте использование съемных носителей на уровне корпоративной политики, если они не требуются для работы.

Контролируйте доступ к файлам на съемных носителях, а также процессы, которые запускаются при подключении съемного носителя.

Передача по расписанию (Scheduled transfer)

Эксфильтрация данных может осуществляться в определенные часы или с определенным интервалом. Подобный метод позволяет злоумышленникам скрыть свою активность на фоне стандартных рабочих операций. Например: передача данных осуществляется только по рабочим дням с 10 до 15 часов, когда основная масса работников пользуется интернетом, отправляя письма и файлы по сети.

Совместно с эксфильтрацией по расписанию для хищения данных могут использоваться и другие техники, такие как эксфильтрация через командный сервер и эксфильтрация через альтернативный канал.

Предотвращение сетевых вторжений: для защиты на уровне сети используйте системы обнаружения и предотвращения сетевых вторжений, которые по сигнатурам определяют трафик, типичный для связи с командным сервером и вредоносного ПО. Сигнатуры являются, как правило, уникальными для протокола и могут быть основаны на определенных методах обфускации, характерных для конкретного злоумышленника или инструмента. Они будут различаться для каждого семейства или версии ВПО. Сигнатуры взаимодействия с командными серверами могут меняться, а злоумышленники могут изобретать новые способы обхода стандартных средств защиты.

Контролируйте процессы доступа к файлам и сетевое поведение. Неизвестные процессы или сценарии, которые пытаются выйти за пределы назначенного каталога и отправить данные по сети, могут быть признаком вредоносной активности. Сетевые подключения к одному и тому же источнику, осуществляемые в одинаковое время несколько дней подряд, также требуют внимания.

Заключение

Кража данных может привести не только к серьезным убыткам и потере репутации, но и к многомиллионным штрафам, как это было в случаях с Facebook, British Airways, Marriott и Ashley Madison.

Чтобы выявлять присутствие злоумышленника до того, как он причинит ущерб компании, важно постоянно следить за безопасностью инфраструктуры, оперативно реагировать на подозрительные события, строить гипотезы о компрометации и проверять их в инфраструктуре (проводить threat hunting). В этом помогают системы анализа трафика, которые выявляют признаки активности атакующих и хранят данные о сетевых взаимодействиях, что позволяет проверять гипотезы и проактивно искать угрозы.

Источник