- Защита конфиденциальной информации (сведений конфиденциального характера)

- Автор статьи:

- Категории информации по степени конфиденциальности

- Уровни защиты информации

- Способы несанкционированного доступа к конфиденциальной информации

- Использование инициативы

- Вербовка сотрудников

- Выведывание информации

- Подслушивание

- Наблюдение

- Хищение информации

- Копирование данных

- Подделка и модификация информации

- Уничтожение и удаление данных (документов)

- Подключение

- Перехват информации

- Частичное ознакомление с информацией

- Фотографирование информации

- Легальные методы получения конфиденциальной информации

Защита конфиденциальной информации (сведений конфиденциального характера)

Автор статьи:

Гончаров Андрей Михайлович

Для создания эффективной системы защиты информации, компании необходимо определить степень важности различных типов данных, знать, где они хранятся, каким образом и кем обрабатываются и как уничтожаются в конце жизненного цикла. Без этого будет сложно предотвратить утечку конфиденциальных данных и обосновать финансовые расходы на защиту информации.

Нормативной основой для понятия «конфиденциальности» информации являются:

- Статья 23, 24 Конституции РФ;

- Статья 727 Гражданского кодекса РФ;

- Федеральный закон № 149-ФЗ «Об информации, информационных технологиях и о защите информации»;

- Федеральный закон № 152-ФЗ «О персональных данных»;

- Федеральный закон № 98-ФЗ «О коммерческой тайне»;

- ГОСТ Р 50922-2006 «Защита информации. Основные термины и определения».

Категории информации по степени конфиденциальности

Информация, используемая в предпринимательской и иной деятельности весьма разнообразна. Вся она представляет различную ценность для организации и ее разглашение может привести к угрозам экономической безопасности различной степени тяжести. Боязнь лишиться таких активов заставляет компании создавать иные формы системы защиты, в том числе и организационную, а главное — правовую.

В связи, с чем информация разделяется на три группы:

- Первая — несекретная (или открытая), которая предназначена для использования как внутри Организации, так и вне нее.

- Вторая — для служебного пользования (ДСП), которая предназначена только для использования внутри Организации. Она подразделяется, в свою очередь, на две подкатегории:

- Доступная для всех сотрудников Организации;

- Доступная для определенных категорий сотрудников Организации, но данная информация может быть передана в полном объеме другому сотруднику для исполнения трудовых обязанностей.

- Третья — информация ограниченного доступа, которая предназначена для использования только специально уполномоченными сотрудниками Организации и не предназначена для передачи иным сотрудникам в полном объеме или по частям.

Информация второй и третьей категории является конфиденциальной.

Примерный перечень конфиденциальной информации:

- Информация, составляющая коммерческую тайну — сведения любого характера (производственные, технические, экономические, организационные и другие), в том числе о результатах интеллектуальной деятельности в научно-технической сфере, а также сведения о способах осуществления профессиональной деятельности, которые имеют действительную или потенциальную коммерческую ценность в силу неизвестности их третьим лицам;

- Банковская тайна — сведения об операциях, о счетах и вкладах организаций — клиентов банков и корреспондентов;

- Иные виды тайн: адвокатская тайна, нотариальная тайна, тайна переписки и т.д.;

- Информация, имеющая интеллектуальную ценность для предпринимателя — техническая, технологическая: методы изготовления продукции, программное обеспечение, производственные показатели, химические формулы, результаты испытаний опытных образцов, данные контроля качества и т.п. и деловая: стоимостные показатели, результаты исследования рынка, списки клиентов, экономические прогнозы, стратегия действий на рынке и т.п.

Уровни защиты информации

Для принятия правильных мер, следует точно определить уровень защиты информации.

Можно выделить три уровня системы защиты конфиденциальной информации:

-

- Правовой уровень защиты информации основывается на нормах информационного права и предполагает юридическое закрепление взаимоотношений фирмы и государства по поводу правомерности использования системы защиты информации;

- Организационный защиты информации содержит меры управленческого, ограничительного и технологического характера, определяющие основы и содержание системы защиты, побуждающие персонал соблюдать правила защиты конфиденциальной информации фирмы;

- Технический, который состоит из:

- Инженерно-технический элемент системы защиты информации

- Программно-аппаратный элемент системы защиты информации

- Криптографический элемент системы защиты информации

Важным моментом также являются не только установление самого перечня конфиденциальной информации, но и порядка ее защиты, а также порядка её использования.

Очень важно отразить в Политике информационной безопасности организации перечень конфиденциальной информации.

В соответствии со ст. 10 Закона N 98-ФЗ меры по охране конфиденциальности информации, принимаемые ее обладателем, должны включать в себя:

- определение перечня данных, составляющих коммерческую тайну;

- ограничение доступа к таким сведениям путем установления порядка обращения с ними и контроля за соблюдением этого порядка;

- организацию учета лиц, получивших доступ к конфиденциальной информации, или лиц, которым она была предоставлена;

- регулирование отношений по использованию данных, составляющих коммерческую тайну, работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров;

- нанесение на материальные носители и документы, содержащие конфиденциальную информацию грифа «Коммерческая тайна» с указанием владельца такой информации.

В целях охраны конфиденциальности информации руководитель Организации обязан:

- ознакомить под расписку работника, которому доступ к таким сведениям необходим для выполнения трудовых обязанностей, с перечнем информации, составляющей коммерческую тайну, обладателями которой являются работодатель и его контрагенты;

- ознакомить сотрудника под расписку с установленным работодателем режимом коммерческой тайны и с мерами ответственности за его нарушение;

- создать работнику необходимые условия для соблюдения установленного режима

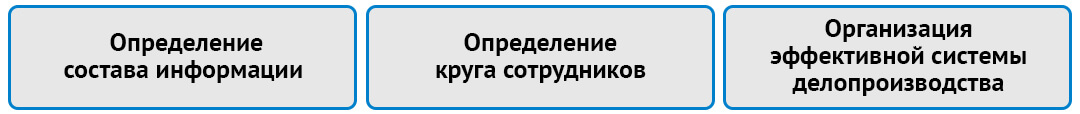

Обеспечение защиты конфиденциальных документов достигается следующими основными методами:

- Определение состава информации, которую целесообразно отнести к категории конфиденциальной;

- Определение круга сотрудников, которые должны иметь доступ к той или иной конфиденциальной информации, и оформление с ними соответствующих взаимоотношений;

- Организация эффективной системы делопроизводства с конфиденциальными документами.

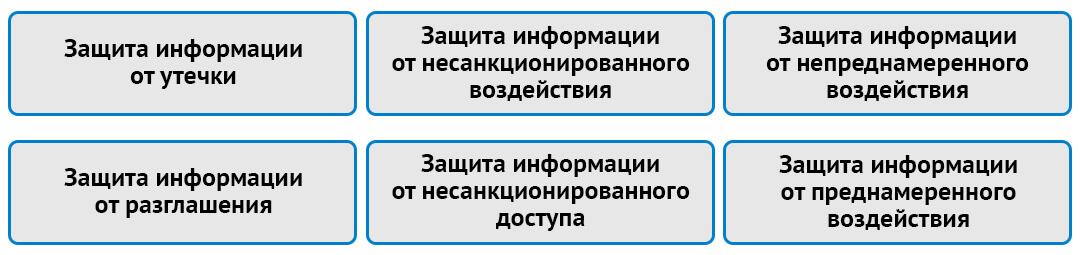

В соответствии с ГОСТ Р 50922-2006 можно выделить следующие (обобщенные) организационные и технические меры защиты конфиденциальной информации:

- защита конфиденциальной информации от утечки — защита информации, направленная на предотвращение неконтролируемого распространения защищаемой информации в результате ее разглашения и несанкционированного доступа к ней, а также на исключение получения защищаемой информации нарушителем;

- защита конфиденциальной информации от несанкционированного воздействия — защита информации, направленная на предотвращение несанкционированного доступа и воздействия на защищаемую информацию с нарушением установленных прав и правил на изменение информации, приводящих к разрушению, уничтожению, искажению, сбою в работе, незаконному перехвату и копированию, блокированию доступа к защищаемой информации;

- защита информации от непреднамеренного воздействия — защита информации, направленная на предотвращение воздействия на защищаемую информацию ошибок ее пользователя, сбоя технических и программных средств информационных систем, природных явлений или иных нецеленаправленных на изменение информации событий, приводящих к искажению, уничтожению, копированию, блокированию доступа к защищаемой информации;

- защита информации от разглашения — защита информации, направленная на предотвращение несанкционированного доведения защищаемой информации до заинтересованных субъектов, не имеющих права доступа к этой информации;

- защита информации от несанкционированного доступа — защита информации, направленная на предотвращение получения защищаемой информации заинтересованными субъектами с нарушением установленных нормативными и правовыми документами или обладателями информации прав или правил разграничения доступа к защищаемой информации;

- защита информации от преднамеренного воздействия — защита информации, направленная на предотвращение преднамеренного воздействия, в том числе электромагнитного или воздействия другой физической природы, осуществляемого в террористических или криминальных целях.

В завершении стоит отметить важность и определяющую значимость эффективно выстроенной системы защиты конфиденциальной информации по причине высокой ценности такой информации.

Такая система должна быть продуманной, прозрачной и комплексной.

Система защиты конфиденциальной информации не должна иметь пробелов как в обеспечении ИБ элементов информационной инфраструктуры Организации, так и в её реализации на документарном уровне. Все уровни и элементы системы защиты конфиденциальной информации должны быть взаимосвязаны, оптимально выстроены и контролируемы.

От эффективности этой системы зависит жизнеспособность организации т.к. информация, в условиях современности – самый ценный ресурс.

Источник

Способы несанкционированного доступа к конфиденциальной информации

Аудит и классификация данных

на базе системы

П од способами несанкционированного доступа к конфиденциальной информации принято понимать различные методы, с помощью которых злоумышленник может получить ценные данные организации, являющиеся конфиденциальными.

Для удобства представим все распространенные способы в виде следующего перечня:

- Использование инициативы со стороны инсайдеров.

- Привлечение к сотрудничеству.

- Выведывание данных.

- Подслушивание.

- Тайное чтение документов.

- Кража данных.

- Несанкционированное копирование.

- Подделка.

- Подключение.

- Перехват.

- Фотографирование.

- Частичное ознакомление.

- Легальные методы.

Также отдельно можно выделить уничтожение информации, как серьезную угрозу деятельности организации. Рассмотрим каждый из перечисленных способов подробнее.

Использование инициативы

Злоумышленнику нетрудно воспользоваться инициативой сотрудника, недовольного сложившейся в организации ситуацией. Практика показывает, некоторые сотрудники либо остро нуждаются в денежных средствах, либо готовы предоставить конфиденциальную информацию ради удовлетворения алчности. Важно понимать, что использование инициативы злоумышленником основывается не только на финансовой мотивации. Нередки случаи предоставления секретных сведений ради мести руководству из-за обид.

Для получения ценной информации конкуренты могут использовать не только высокопоставленных лиц или значимых специалистов, но и рядовых сотрудников.

Вербовка сотрудников

Вербовка и подкуп сотрудников – часто длительный процесс. Агенты конкурирующих фирм могут месяцами собирать информацию о работнике, членах его семьи. Это позволяет найти наиболее эффективный способ сотрудничества и сделать из такого сотрудника собственного агента, работающего в интересах конкурирующей фирмы. Нередко для склонения инсайдера к сотрудничеству собирают компрометирующие сведения, используют угрозы, психологическое воздействие, грубые и агрессивные методы запугивания.

Также нередки случаи использования мягких способов получения засекреченных данных. Злоумышленники, стремясь подступиться к специалисту, могут работать не напрямую, и передавать денежные средства через сторонних лиц и даже известных личностей, занимающихся общественной деятельностью.

Выведывание информации

Способы выведывания информации часто носят изощренный характер. Распространена практика переманивания специалистов путем создания ложных вакантных мест. Вакансия публикуется для заманивания специалиста в ловушку. Характерной особенностью такого приема является обещание больших премий, льгот, высокого уровня дохода. Уже на испытательном сроке новичку предлагают заработную плату, вдвое превышающую его оклад в компании конкурента. В ходе собеседования новичка принимают с распростертыми объятиями и обещают хорошо вознаграждать за старания.

Многие специалисты с готовностью заглатывают крючок и охотно демонстрируют «ноу-хау», делятся знаниями и опытом, полученными в своей фирме. По окончании испытательного срока сотруднику дают отказ, получив от него всю необходимую информацию.

Другой способ выведывания информации – попытка трудоустройства. Фирма конкурента отправляет своего агента с целью выведывания информации, которую тот получает в ходе собеседования. Таким образом, можно узнать о текущих проблемах компании, определить «болевые точки», узнать об используемых стратегиях и т.д.

Самый эффективный метод выведывания информации – общение с родственниками, друзьями, знакомыми инсайдеров. В связи с этим каждый сотрудник, имеющий доступ к важной информации, должен сформировать правильную политику общения с окружением и культуру поведения в повседневной жизни.

Подслушивание

Подслушивание относится к наиболее популярным способам добычи ценной информации. Подслушивание осуществляется следующими методами:

- путем использования радиозакладок и миниатюрных диктофонов;

- путем использования программного обеспечения для получения значимых сведений в ходе телефонных переговоров, передачи радиосигналов;

- путем использования различной техники, улавливающей (перехватывающей) аудиосигнал.

Практикуется также подслушивание при тайном присутствии. Для предупреждения утечки информации применяются устройства, заглушающие передачу сигнала за счет создания радиопомех. Однако такие устройства не помогут предотвратить запись разговора на миниатюрный диктофон, который незаметно устанавливается в непосредственной близости. Приборы, с помощью которых выполняется подслушивание, представляют собой хитроумные приспособления. Чаще всего злоумышленники предпочитают проводить подслушивание в общественных местах. Например, кафетериях. Подслушивающее или записывающее разговор устройство может быть легко закреплено на теле и оставаться незаметным.

Наблюдение

Наблюдение за объектом позволяет получить много ценных сведений. Как и в случае подслушивания, данный способ предполагает применение различных технических приспособлений. Самым распространенным устройством наблюдения и слежения остается фотоаппарат.

Наблюдение может вести как один, так и несколько человек. При групповом наблюдении один, реже два наблюдателя всегда находятся в непосредственной близости и информируют остальную группу о текущей ситуации. Данный способ используют для выяснения особенностей поведения сотрудника, маршрутов его передвижения, другой важной информации. Таким способом устанавливают факт подготовки организации к различного рода мероприятиям.

Вести слежку можно как днем, так и ночью. Современные системы позволяют следить за объектами при низком уровне освещения. Слежение можно выполнять на больших расстояниях. Даже в условиях практически полной темноты на расстоянии примерно одного километра наблюдатель легко сможет определить нужный объект и опознать человека.

Отслеживание местоположения объекта является важной частью слежки. Обычно для упрощения наблюдения на объект устанавливают радиомаяки. Если слежка ведется за человеком, приборы закрепляют на его автомобиле.

Устройства слежения отличаются компактными размерами и зачастую остаются незаметными. Их можно вмонтировать в фары автомобиля, замаскировать на деревьях, на земле. Некоторые приборы замаскированы под предметы гардероба (ремни, шляпы).

Хищение информации

Наилучшим способом предотвращения кражи данных компании остается установление постоянный контроль за сотрудниками. Примерно 80% людей не станут красть важные документы, поскольку это противоречит их морали. Искореняя соблазн выкрасть ценные сведения, можно обезопасить организацию от хищения конфиденциальной информации.

Контролировать местонахождение конфиденциальных документов в файловой системе предприятия поможет «СёрчИнформ FileAuditor».

Копирование данных

Копирование информации выполняется различными способами, в том числе с помощью технических средств. Защита от копирования электронной информации разработана давно, однако сделать ксерокопию ценных документов способен каждый сотрудник организации. Поэтому необходимо устанавливать контроль за пользованием копировальных аппаратов.

Подделка и модификация информации

Подделать информацию злоумышленники могут с целью получения секретных данных. Подделке часто подвергаются письма, счета, бухгалтерская документация.

Подделке и модифицированию информации предшествует промышленный шпионаж, широко представленный во многих странах мира. Один из видов подделывания данных представляет собой прямую фальсификацию, когда подделываются смс-сообщения с целью получения конфиденциальных сведений. Но наибольшее распространение в этом отношении получили компьютерные вирусы, способные модифицировать программное обеспечение для хищения документов и информации.

Уничтожение и удаление данных (документов)

На сегодня известно немало случаев применения диверсионных методов, когда ценная информация уничтожается (удаляется) любыми доступными способами. Уничтожение нередко приобретает криминальный и даже террористический характер. Для удаления ценных сведений могут использоваться специальные программы-вирусы, называемые «логическими бомбами». Так, в педагогическом центре Израиля (г. Хайфа) такой вирус уничтожил разрабатываемое программное обеспечение, на работу с которым суммарно было затрачено более 7 000 часов.

Подключение

Подключение выполняется контактными и бесконтактными методами. Злоумышленники могут подключиться с целью получения информации к линии периферийных устройств больших и малых ЭВМ, линиям радиовещания, линиям залов совещаний, диспетчерских, линиям передачи данных. Возможно даже подключение к линиям питания и заземлению, оптоволоконным сетям.

Бесконтактное подключение можно провести на огромном расстоянии от объекта. Для этой цели могут быть использованы, например, кольцевые трансформаторы.

Перехват информации

Для перехвата информации могут использоваться следующие типы устройств:

- панорамные анализаторы;

- антенные усилители широкополосного типа;

- оконечная аппаратура;

- антенные системы.

Ресиверы могут перехватывать информацию, распространяемую с помощью электромагнитных волн (сверхдлинные и короткие). Диапазон охвата необычайно широк. Современные средства перехвата позволяют устанавливать радиоконтакт на расстоянии нескольких десятков тысяч километров. Опасность перехвата заключается в том, что даже без полной расшифровки полученной информации, злоумышленники могут сделать важные выводы о деятельности организации.

Частичное ознакомление с информацией

Получить доступ к информации конфиденциального характера зачастую оказывается невозможно. Однако даже частичное ознакомление с ней может удовлетворить интересы злоумышленника. Случайный или намеренно раскрытый документ, попавший на глаза посетителю, оставленный включенным монитор с отображением важных сведений – перечень ситуаций велик. Воспользоваться таким методом получения информации легко при частых нарушениях производственной дисциплины в организации.

Для частичного ознакомления могут использоваться и тонкие оптоволоконные кабели с микрокамерами. Такой кабель можно легко пропустить через замочную скважину.

Особенно опасны лица, обладающие развитой зрительной (фотографической) памятью. Известны случаи, когда агентам конкурирующих фирм для запоминания важных данных было достаточно только одного взгляда на документы. Неоднократно такого рода краже подвергались лекала известных дизайнеров и модельеров, рабочий процесс которых видели якобы случайные посетители. Важно понимать, что злоумышленники с хорошей зрительной памятью проходят специальные курсы для быстрого выстраивания логической цепочки и построения выводов, что позволяет им не только запомнить ценные сведения, но и мгновенно раскрыть используемые стратегии, планы.

Фотографирование информации

Получение информации путем фотографирования позволяет злоумышленникам оставаться незаметными. В настоящее время существуют объективы и фотоаппаратура, способные делать снимки на расстоянии нескольких сотен метров и в результате получать хорошо читаемое изображение. Фотографирование в инфракрасном диапазоне дает возможность получить данные с документами, в которые были внесены исправления и даже восстановить информацию при чтении обгоревших документов. Фотокамера может быть вмонтирована в часы, замаскирована под кошелек, зажигалку, портсигар, а новейшие устройства выполняются в виде пластиковых карт.

Легальные методы получения конфиденциальной информации

Большинство компаний предпочитают сбор информации легальными методами. Для этого сотрудники могут посещать различные официальные мероприятия. Далее путем мозгового штурма и совместной работы делать широкомасштабные выводы, позволяющие раскрыть важные планы и стратегии конкурентов. Сбор данных производится через торговых партнеров конкурирующей фирмы, клиентов, поставщиков, подрядчиков, членов профсоюзов, практикантов. Тесные связи с информационными изданиями и журналистами также помогают добыть ценные сведения.

Источник