- 🕵️ 8 популярных методов взлома, о которых вы должны знать

- 1) Техника взлома – Bait and Switch

- 2) Кража Cookie

- 3) Отказ / распределенный отказ в обслуживании (DoS / DDoS)

- 4) Подслушивание или запись объемного звука

- 5) Кейлоггинг

- 6) WAP-атаки

- Как взломать сайт: лучшие способы взлома в 2019 году

- Чего позволяет достичь взлом сайта?

- Dos или DDOS атака: распределенный отказ в обслуживании

- Как использовать инструмент LOIC Free для взлома сайта с помощью DOS / DDOS атак:

- Использование SQL Injection Attack для взлома сайта в 2019 году:

- Шаги для взлома сайта в 2019 году с помощью SQL-инъекции:

- Как использовать XSS или межсайтовые скриптовые атаки для взлома сайта в 2019 году:

- Что такое XSS?

- Перед выполнением атаки XSS у вас должны быть следующие навыки:

- Как выполнять XSS-атаки на веб-сайт в 2019 году:

🕵️ 8 популярных методов взлома, о которых вы должны знать

Компьютеры конца 50-х – начала 60-х годов были огромными, а их эксплуатационные расходы составляли тысячи долларов.

В связи с этим программисты искали способы получить максимальную отдачу от машин и придумали хитроумные хаки.

Эти взломы были ярлыками, которые изменяли и повышали производительность операционной системы (операционной системы) компьютера или приложений для быстрого выполнения большего количества задач.

Однако сейчас все изменилось.

Люди со злым умыслом могут взломать ваш телефон или системы компании, чтобы украсть информацию, которая стоит миллионы.

Наши телефоны хранят множество информации, от простых мелочей в виде заметок до самых важных, таких как данные кредитных карт, учетные записи электронной почты, учетные данные пользователей в социальных сетях и так далее.

С быстрым распространением цифровых устройств попытки получить доступ к этим цифровым дневникам возрастают и становятся все более навязчивыми.

Существует множество способов атаковать сети и устройства.

Вамешему вниманию 8 методов взлома и как вы можете предотвратить эти атаки.

1) Техника взлома – Bait and Switch

Bait and Switch – наиболее распространенная мошенническая схема, в которой участвуют высококлассные веб-сайты, занимающиеся рекламным пространством для третьих лиц.

Как следует из названия, эта техника взлома включает в себя хакера, покупающий рекламное место на этих сайтах.

Когда пользователь нажимает на объявление, он попадает на страницу, зараженную вредоносным ПО, которая устанавливает вирусы и / или рекламное ПО на ваш телефон или систему, получая тем самым доступ к вашей системе.

Рекламные ссылки и баннеры для скачивания сделаны так, чтобы это выглядело привлекательно, чтобы жертва не удержалась от нажатия на них.

Если вы хотите заиметь какой-либо гаджет или хорошую вещь, всегда приобретайте их в известных магазинах.

2) Кража Cookie

Цифровые следы очень даже реальны.

Файлы cookie вашего браузера хранят многое, включая ваше имя пользователя, историю просмотров и пароли для различных веб-сайтов, которые вы используете.

Как только хакер получит доступ к вашим cookie, он сможет выдать себя за вас в этом браузере.

Наиболее распространенный способ выполнить это – заставить IP-пакеты пользователя пройти через компьютер злоумышленника.

Этот метод также называется Session Hijacking.

Хакер может легко выполнить это, когда пользователь не использует SSL (https) в течение всего сеанса.

Если вы вводите свой пароль или банковские реквизиты на веб-сайте, убедитесь, что соединения зашифрованы.

Лучший метод предотвратить эту атаку, избегая общедоступных и незащищенных частных сетей.

Используйте VPN для шифрования и туннелируйте соединение на вашем мобильном телефоне.

И не забывайте чистить куки, чтобы там было нечего красть!

3) Отказ / распределенный отказ в обслуживании (DoS / DDoS)

Это классический метод, который хакеры используют для взлома сетей или систем, заполняя их большим количеством трафика, включая запросы данных, повторяющиеся задачи и попытки входа в систему.

Сервер не может обработать запросы вовремя и в результате происходит сбой.

Целевая машина переполняется запросами, которые сокращают ресурсы и в конечном итоге ограничивает фактический функционал.

Также известно, что хакеры настраивают зомби-компьютеры или бот-неты, назначенные для перегрузки ваших систем пакетами запросов.

С каждым годом вредоносные программы и хакеры стремительно развиваются, и количество DDoS-атак увеличивается.

4) Подслушивание или запись объемного звука

Хакеры используют эту пассивную технику для прослушивания разговоров и сетевого подключения других людей и записи максимально ценной информации.

Существуют различные методы мониторинга, такие как перехват данных, перехват пакетов и другие методы, такие как приложения записи объемного звука.

Одним из них является Xnspy, приложение для записи объемного звука, которое позволяет прослушивать окружение телефона.

Xnspy работает скрытно в фоновом режиме и работает тихо.

Хакер может установить его на свой телефон.

Приложение работает, не показывая себя в установленных приложениях.

Хакер отправляет удаленную команду, которая включает микрофон телефона.

Приложение записывает все разговоры и звуки, происходящие вокруг телефона.

Поэтому не оставляйте свой телефон без присмотра.

И если вы потеряете его и вернете после какого-нибудь отрезка времени, сбросьте его к заводским настройкам.

Кроме того, избегайте использования незащищенных и общедоступных сетей Wi-Fi.

Используйте IPS – системы предотвращения вторжений для защиты от прослушивания.

5) Кейлоггинг

Кейлоггинг является одним из самых простых и старых методов взлома, который позволяет хакерам и злоумышленникам записывать нажатия клавиш, которые вы совершаете.

Более сложный вид включает в себя навигацию и щелчки мыши.

Хакеры могут даже получить имена пользователей и пароли через полученные файлы журналов.

6) WAP-атаки

Поддельная точка беспроводного доступа (WAP) – это как обманная точка доступа Wi-Fi, которую хакеры используют мониторинга или перехвата потоков данных жертвы.

Хакеры находят место, куда физически обращается жертва, например, парк или кафе.

Как только хакеры ознакомятся с вашими перемещениями, когда вы приедете и подключитесь, они сформируют поддельную точку доступа Wi-Fi, а затем изменят сайты, которые вы часто посещаете, перенаправляя их вам, чтобы получить ваши данные.

Эта атака собирает информацию о пользователе из определенного пространства, поэтому не так просто обнаружить злоумышленника.

Лучше всего избежать этой атаки, это следовать основным правилам безопасности (обновляя телефон), и никогда не подключаться к публичным точкам доступа.

Источник

Как взломать сайт: лучшие способы взлома в 2019 году

Многие считают, что взломать сильно защищенные веб-сайты нельзя. Однако, данное суждение не верно, поскольку такие известные интернет-проекты, как Twitter, Facebook, Microsoft, NBC, Drupal и др. взламывали. В этой статье мы научим вас, как взломать сайт самыми доступными способами на 2019 год.

Хакерство — это и угроза для любого бизнеса, будь то совсем незначительный хак или крупномасштабная атака.

Но с другой стороны (со стороны самого взломщика) иметь возможность повлиять на сторонние ресурсы в сети это большое преимущество.

Чего позволяет достичь взлом сайта?

Взлом может нанести ущерб любому растущему бизнесу, будь то маленький или большой. Используя методы взлома, вы можете украсть конфиденциальные данные любой компании, получить полный контроль над вашим компьютером или даже повредить ваш сайт в любой момент времени.

Существуют специальные обучающие школы, созданные в целях обеспечения полной информационной безопасности для различных компаний и предотвращения атак на них. Проводятся курсы по этическому взлому. Так или иначе, обучают хакингу.

Все этические методы взлома, которым обучают в подобных заведениях, очень важны для любой фирмы. Они позволяют предотвратить кражу ее конфиденциальной информации. Чтобы обеспечить безопасность любой системы, нужно знать, как взломать сайт или какие методы могут быть использованы хакерами для взлома сайта. Итак, давайте разберемся, какие способы взлома сайта существуют.

Dos или DDOS атака: распределенный отказ в обслуживании

Атака DOS или DDOS является одной из самых мощных атак хакеров, когда они прекращают функционирование любой системы, отправляя очередь запросов сервера с количеством поддельных запросов. В DDOS-атаке используется множество атакующих систем. Многие компьютеры одновременно запускают DOS-атаки на один и тот же целевой сервер. Поскольку атака DOS распространяется на несколько компьютеров, она называется распределенной атакой отказа в обслуживании.

Для запуска DDOS-атак хакеры используют сеть зомби. Сеть зомби — это все те зараженные компьютеры, на которые хакеры тихо установили инструменты для атаки DOS. Чем больше участников в сети зомби, тем мощнее будет атака. То есть, если сотрудники кибербезопасности начнут просто блокировать ip-адреса пользователей, ничего хорошего из этого не выйдет.

В Интернете доступно множество инструментов, которые можно бесплатно загрузить на сервер для выполнения атаки, и лишь немногие из этих инструментов способы работать по системе зомби.

Как использовать инструмент LOIC Free для взлома сайта с помощью DOS / DDOS атак:

LOIC (низкоорбитальный ионный канон): нужно скачать LOIC из бесплатного открытого источника отсюда: http://sourceforge.net/projects/loic/. Как только вы загрузили его, извлеките файлы и сохраните их на рабочем столе.

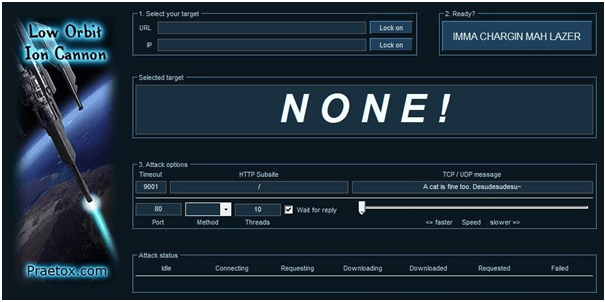

Теперь, на втором шаге, откройте программное обеспечение, и вы получите экран, подобный следующему:

Здесь, на экране, найдите текст с надписью «Выберите цель и заполните ее». Теперь введите или скопируйте / вставьте URL-адрес веб-сайта в поле. Если вы хотите начать атаку на IP-адресе, поместите IP-адрес в поле и нажмите кнопку блокировки рядом с заполненным текстовым полем.

На третьем этапе просто пропустите кнопку с надписью «ima chargin mah lazer» и перейдите к третьему разделу, то есть к параметрам атаки. Оставьте другие параметры, такие как тайм-аут, дочерний сайт, http и панель скорости без изменений. Поменяйте только tcp / udp и введите случайные данные.

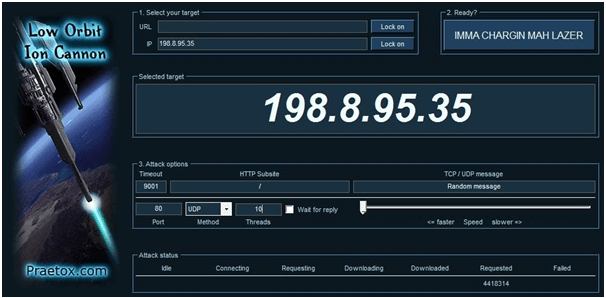

В типе порта просто укажите порт, на котором вы хотите начать атаку, и в поле метода выберите UDP. Если вы хотите атаковать сайт, оставьте порт таким, какой он есть, но измените его для серверов майнкрафт. Обычно номер порта для майнкрафта равен 25565. Также снимите флажок «ждать ответа» и оставьте нити на уровне 10. Если ваша компьютерная система имеет хорошую конфигурацию, вы также можете сделать ее равной 20, но не превышайте 20. В конечном итоге ваш экран будет выглядеть следующим образом:

Наконец, единственное, что требуется, — это нажать кнопку «IMMA CHARGIN MAH LAZER». После нажатия вы увидите запрошенный столбец в статусе атаки, который должен быть заполнен многочисленными цифрами и прочим.

Использование SQL Injection Attack для взлома сайта в 2019 году:

Еще одним успешным методом взлома сайта в 2018 году является атака SQL-инъекций. В этом методе мы можем вставить вредоносные операторы SQL в запись, поданную для выполнения. Чтобы успешно выполнить SQL-инъекцию, нужно выяснить уязвимость в прикладном программном обеспечении. Хакеры могут использовать уязвимости в этих системах. Инъекции SQL для взлома веб-сайта чаще всего называют вектором для веб-сайтов, но его можно использовать для атаки на любую базу данных SQL.

Большинство атак SQL-инъекций могут быть сделаны на базе данных SQL на многих сайтах ASP.

Шаги для взлома сайта в 2019 году с помощью SQL-инъекции:

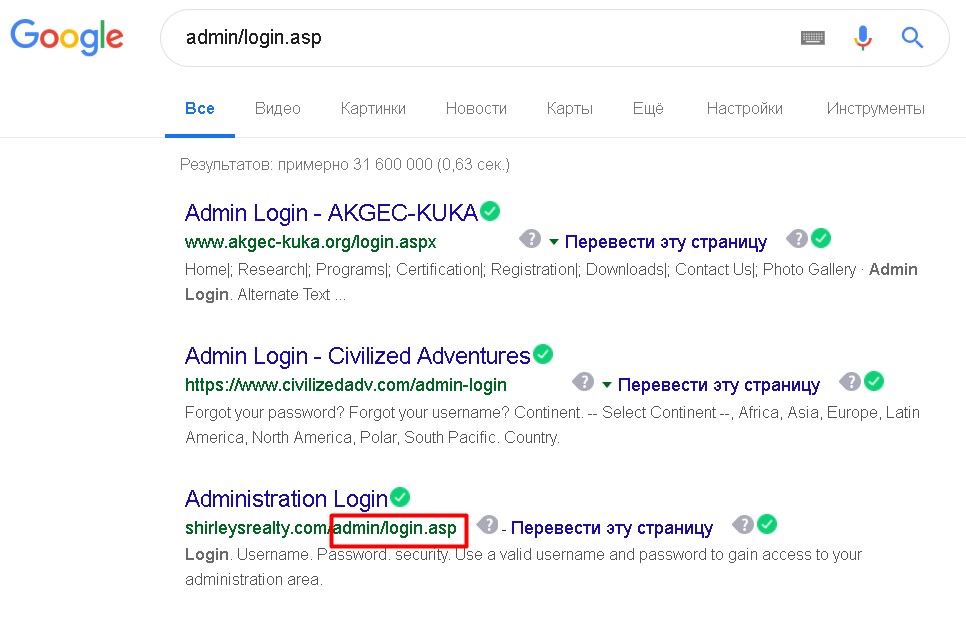

- Просмотрите Google и вставьте «admin / login.asp» в поисковик. Используйте опцию для поиска в нашей стране;

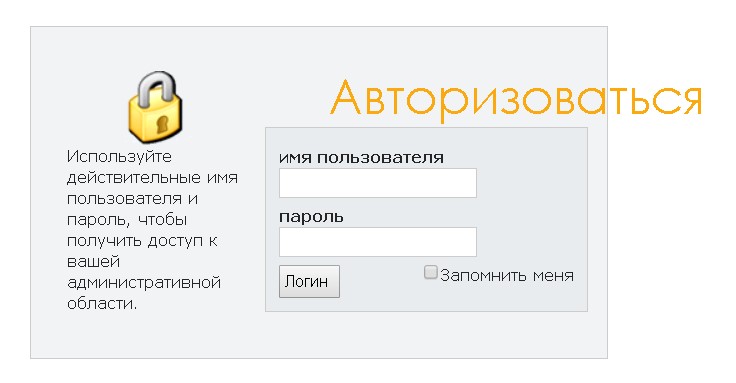

Теперь попробуйте ввести имя пользователя как admin и пароль как 1’or’1 ‘=’ 1, как показано на рисунке ниже:

Вот и все, теперь вы вошли в админку.

Если указанный выше пароль не работает, вы можете использовать приведенный ниже список паролей для атак SQL-инъекций. Однако стоит помнить, что данный пример взят с иностранного источника и пароли могут отличаться. Тут наверное все-таки банальный подбор. У нас в РФ, скорее всего самые популярные пароли другие. Я писал про это в одной из статей.

Список паролей для зарубежных ресурсов:

Как использовать XSS или межсайтовые скриптовые атаки для взлома сайта в 2019 году:

Что такое XSS?

Атаки XSS, также известные как атаки межсайтовых сценариев, — это одна из лазеек в веб-приложениях, которая предлагает хакерам использовать сценарии на стороне клиента, чаще всего javascript на веб-страницах, которые посещают пользователи. Когда посетители посещают вредоносную ссылку, она выполняет javascript. После того, как хакеры воспользуются уязвимостью XSS, они могут легко запускать фишинговые атаки, атаки троянов или червей или даже красть учетные записи.

Например, предположим, что злоумышленник обнаружил уязвимость XSS в Gmail, а также внедрил в нее вредоносный скрипт. Каждый раз, когда посетитель посещает сайт, исполняется вредоносный скрипт и код перенаправляет пользователя на поддельную страницу Gmail или даже может захватить куки. После того, как хакер украл куки, он может либо войти в учетную запись Gmail других, либо даже сменить пароль.

Перед выполнением атаки XSS у вас должны быть следующие навыки:

- Глубокое понимание HTML и Javascript;

- Базовое понимание HTTP клиент-серверной архитектуры;

- Базовое понимание программирования на стороне сервера, включая PHP, ASP или JSP;

Как выполнять XSS-атаки на веб-сайт в 2019 году:

Шаг 1: Поиск уязвимого веб-сайта. Чтобы запустить XSS-атаку, хакеры могут использовать Google dork, чтобы найти уязвимый веб-сайт, например: используйте dork «? Search =» или «.php? Q =». Этот придурок будет отображать некоторые конкретные сайты в результатах поиска Google, которые можно использовать для взлома.

Google dork — это сотрудник, который по незнанию раскрывает конфиденциальную корпоративную информацию в Интернете. Слово «придурок» — это сленг для дурака или неумелого человека.

Google dorks подвергают корпоративную информацию риску, потому что невольно создают черные двери, которые позволяют злоумышленнику войти в сеть без разрешения и / или получить доступ к несанкционированной информации. Чтобы найти конфиденциальную информацию, злоумышленники используют строкирасширенного поиска, называемые запросами Google dork.

Запросы Google dork созданы с помощью операторов расширенного поиска, которые ИТ-администраторы, исследователи и другие специалисты используют в своей повседневной работе для сужения результатов поиска. Обычно используемые поисковые операторы включают в себя:

site: ограничивает результаты запроса определенным сайтом или доменом.

Тип файла: ограничивает результаты запроса для файлов PDF или других конкретных типов файлов.

intext: ограничивает результаты теми записями содержимого, которые содержат определенные слова или фразы.

Поскольку операторы поиска могут быть связаны друг с другом, злоумышленник может использовать сложные запросы для поиска информации, которая была опубликована в Интернете, но не предназначалась для поиска. Использование операторов расширенного поиска для поиска информации, к которой нелегко получить доступ с помощью простого поиска, иногда называют Google dorking или Google hacking .

Шаг 2: Проверьте уязвимость:

Теперь нам нужно найти поле ввода, в которое мы можем внедрить вредоносный скрипт, например, поле поиска, поле имени пользователя или пароля или любое другое связанное поле.

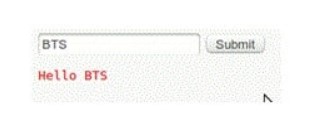

Теперь протестируйте уязвимость, поместив некоторую строку в поле, скажем, например, вставьте «BTS» в поле ввода. Результаты будут отображаться следующим образом:

Теперь щелкните правой кнопкой мыши на странице и просмотрите исходный код страницы. Найдите строку, которую вы ввели, это «BTS». Также отметьте место, где размещены входные данные.

Теперь нам нужно выяснить, что сервер дезинфицирует наш ввод или нет? Чтобы проверить это, вставьте тег

Сохранить моё имя, email и адрес сайта в этом браузере для последующих моих комментариев.

Источник