- Способ входа в учетную запись Google изменится с 9 ноября. Google рассылает электронные письма и подсказки о двухэтапной аутентификации

- Пользователь будет получать SMS или электронное письмо с одноразовым паролем (OTP) при каждом входе в учетную запись Google для подтверждения личности

- Как включить двухэтапную проверку входа в аккаунт Google на Android

- Чтобы сделать это:

- Простая настройка для пользователей Android

- Мои коды Google Authenticator не работают

- Как узнать, хорошо ли защищен ваш Google-аккаунт

- Как запустить проверку безопасности Google-аккаунта

- Проверка подключенных устройств

- Проверка журнала безопасности

- Проверка сторонних служб

- Другие важные настройки

- Защита вашего аккаунта Google с помощью двухфакторной аутентификации

Способ входа в учетную запись Google изменится с 9 ноября. Google рассылает электронные письма и подсказки о двухэтапной аутентификации

Пользователь будет получать SMS или электронное письмо с одноразовым паролем (OTP) при каждом входе в учетную запись Google для подтверждения личности

Еще в мае Google объявила о своём намерении сделать двухэтапную или двухфакторную аутентификацию обязательной для всех пользователей, а теперь компания начала активное внедрение новой системы.

Если этот параметр включен, пользователь будет получать SMS или электронное письмо с одноразовым паролем (OTP) при каждом входе в учетную запись Google для подтверждения личности. Этот процесс добавляет дополнительный уровень безопасности для защиты ваших личных данных. Кража паролей — наиболее распространенный способ взлома учетных записей, а двухфакторная аутентификация Google должна решить эту проблему.

Google рассылает электронные письма и подсказки в приложении о включении двухэтапной аутентификации, отмечая, что она будет активирована автоматически 9 ноября. В письме говорится следующее:

После ввода пароля вам нужно будет выполнить второй шаг по телефону. Держите телефон под рукой при входе в систему. Двухэтапная аутентификация будет автоматически активирована 9 ноября. Если хотите, вы можете сначала активировать эту функцию: ваша учетная запись готова.

В сообщении в своём блоке компания сообщила: «К концу 2021 года мы планируем автоматически зарегистрировать дополнительно 150 миллионов пользователей Google в двухэтапной аутентификации и потребовать, чтобы 2 миллиона создателей YouTube включили ее».

Пока что двухэтапная аутентификация ещё не стала обязательной для всех пользователей Google, но всё идёт именно к этому.

Источник

Как включить двухэтапную проверку входа в аккаунт Google на Android

Если вы используете телефон с Android, вы можете на вашем устройстве легко настроить проверку в два шага.

Чтобы сделать это:

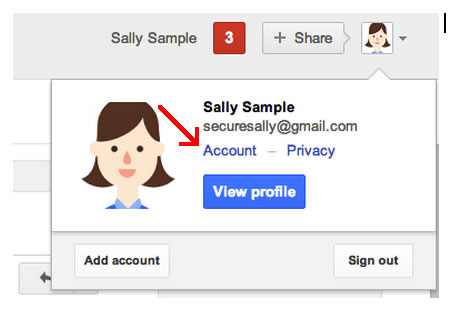

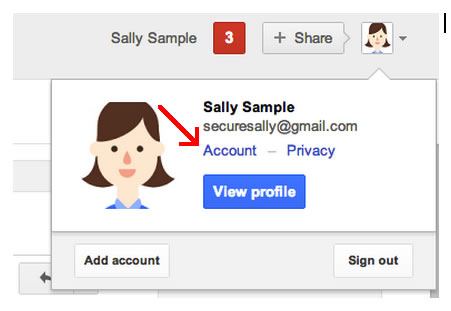

- Откройте окошко настроек аккаунта Google, нажав на ваше имя пользователя или фотографию в правом верхнем углу экрана, затем щелкните Аккаунт .

Простая настройка для пользователей Android

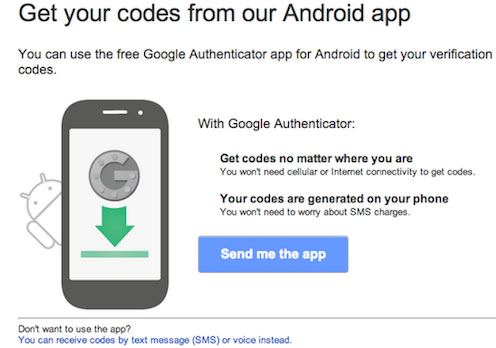

Пользователи аккаунта Google на устройствах Android, могут легко настроить приложение Google Authenticator на своем телефоне, благодаря короткой инструкции. Google Authenticator позволяет генерировать контрольные коды на вашем телефоне, даже если он не подключен к сети.

- Выполните описанные выше шаги 1 и 2, чтобы открыть параметры проверки два шага, а затем нажмите Настройки .

- Пользователи Android (версии 4.0 и старше) увидят экран с возможностью установки Google Authenticator.

Мои коды Google Authenticator не работают

Это может быть связано с неправильной синхронизацией времени в Google Authenticator.

Чтобы убедиться, что вы установили правильное время:

- В приложении Google Authenticator откройте главное меню.

- Нажмите Настройки → Поправка часов → Синхронизировать.

На следующем экране приложение попросит подтвердить синхронизацию времени. С этого момента вход в систему с помощью кодов подтверждения должен быть возможен.

Синхронизация влияет только на внутренние часы приложения Google Authenticator и не вызывает изменения настроек даты и времени на коммуникаторе.

Источник

Как узнать, хорошо ли защищен ваш Google-аккаунт

Если вы пользуетесь смартфоном под управлением операционной системы Android, то вы автоматически привязаны к аккаунтам продуктов компании Google. Все они вместе образуют весьма удобную в использовании экосистему и дают массу плюсов в плане работы и синхронизации данных. Но хорошо ли защищены ваши данные? Система защиты Google-аккаунта, как и любая другая, требует настройки и именно о ней мы сейчас и расскажем.

ПК, телефон, планшет, некоторые модели носимой электроники — все это требует подключения к Google-аккаунту и вы можете запустить проверку безопасности, чтобы убедиться, что пользоваться сервисами поискового гиганта для вас действительно безопасно.

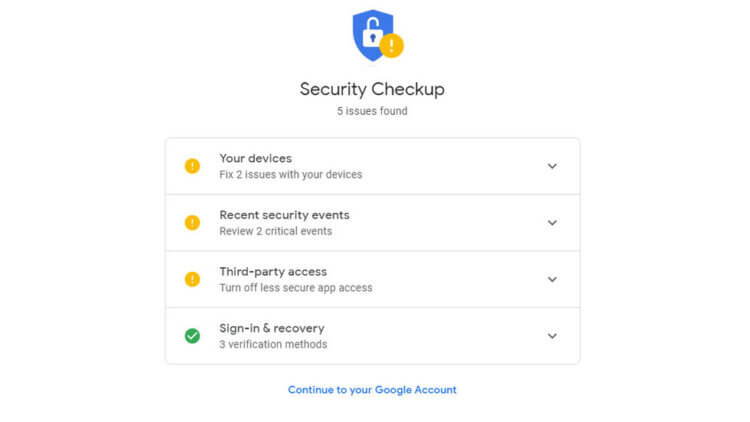

Как запустить проверку безопасности Google-аккаунта

Существует несколько способов проверки безопасности Google-аккаунта. Используя любой браузер, перейдите на веб-сайт Google, например, на страницу поиска, Gmail или даже в Google Play. Войдите в свою учетную запись Google, если потребуется. Нажмите фотографию профиля или значок в правом верхнем углу и выберите кнопку для настройки учетной записи Google.

Теперь вы находитесь на домашней странице своей учетной записи Google. Если у вас в данный момент имеются какие-либо потенциальные проблемы безопасности, то вы получите соответствующее уведомление. Google разделяет возможные проблемы безопасности на определенные категории, которые вам и будут продемонстрированы.

Желтый восклицательный знак рядом с категорией указывает на одну или несколько возможных проблем, а зеленая галочка является признаком верно настроенной системы безопасности.

Проверка подключенных устройств

Эта категория отображает все устройства, которые в настоящее время подключены к системе (даже те, которые вы не использовали в течение длительного времени, например, ваш старый телефон или планшет). Чтобы удалить устройство, которое вы больше не используете, нажмите кнопку «Удалить» рядом с ним.

Также, если проблема безопасности заключается в пароле, то тут же вы можете сменить и его. Только учтите, что в этом случае вам нужно будет заново ввести пароль на всех устройствах, подключенных к этому аккаунту.

Проверка журнала безопасности

На главной странице выберите категорию «Журнал». В этой категории отображаются последние действия, произведенные с вашим аккаунтом, такие как вход в аккаунт Google на определенных устройствах и изменение паролей. Google будет отмечать события, которые происходят на разных устройствах, и попросит вас подтвердить, были ли эти действия предприняты вами.

Просмотрите все последние события безопасности, касающиеся вашей учетной записи Google и ваших устройств. Если одно или несколько событий выглядят подозрительно, нажмите ссылку внизу страницы. В этом случае Google предложит вам изменить пароль.

Проверка сторонних служб

На главной странице выберите соответствующую категорию. Эта категория говорит о том, что другие приложения имеют доступ к вашему аккаунту. Например, если вы настроили доступ к Gmail через сторонний сервис для работы с электронной почтой, то это действие будет помечено как работа со сторонними службами.

Если вы точно знаете, что не используете сервисы Google через стороннее приложение или учетную запись, нажмите кнопку «Отключить», чтобы отключить этот тип доступа.

Другие важные настройки

- На странице проверки безопасности также крайне рекомендуется включить двухфакторную аутентификацию для того, чтобы обеспечить дополнительную безопасность при входе в систему.

- Меню восстановления. Чтобы установить или изменить номер телефона для восстановления, щелкните на значок в виде карандаша рядом с этим пунктом. Вам потребуется ввести пароль от учетной записи Google.

- На странице недавно использованных устройств, просмотрите каждое подключенное устройство, чтобы убедиться, что это именно ваш гаджет и к вашему аккаунту нет доступа у различных нечистых на руку людей.

Обсудить эту и другие новости вы можете в нашем новостном канале в Телеграм.

Источник

Защита вашего аккаунта Google с помощью двухфакторной аутентификации

В современном мире, даже сложные и уникальные перестают быть достаточной мерой защиты ваших аккаунтов в сети, потому что основной проблемой становится среда их передачи. И наиболее слабым звеном является сам пользователь.

Дето в том, что брут-форсом хакеры пароли к публичным сервисам уже давно не подбирают, потому что сами сервисы (почтовые, социальные сети) защищены от такого рода атак. Они блокируют множественные попытки подбора пароля.

Именно поэтому чаще всего выбирается другой вектор атаки — сам пользователь и его среда передачи данных. Проще всего выманить пароль у самого пользователя, перехватив его, когда он перейдет по фейковой ссылке. В этом процессе активно используются элементы социального инжиниринга. Например, создается фейковый (ставится фотография, скопированная с реального профиля) или взламывается оригинальный аккаунта человека, которому вы доверяете (например, ваших родителей) и от их имени рассылаются осмысленные предложения и фишинговые ссылки, нажав на которые, вы отправите свои данные злоумышленнику. При этом могут использоваться реальные данные людей, которые были похищены с какого-нибудь другого плохо защищенного сайта, такого как интернет-магазин. Обычно, простые интернет-магазины защищены хуже всего.

Другой вариант — взломать его почту тем или иным способом и получить оттуда ссылку или временный пароль, который сгенерирует сервис для восстановления пароля. Этим список вариантов, конечно, не ограничивается, но в этой статье речь не об этом.

Еще один вектор атаки — компьютер самого пользователя, на котором можно перехватывать и отправлять злоумышленнику вводимые пользователем данные. Для этого используются различные кейлоггеры, которые мониторят буфер ввода с клавиатуры, различные шпионские адд-ины для браузеров (панели, «хелперы»). Ту же цель преследуют и различные «улучшатели» популярных соцсетей — неофициальные приложения, которые подключаются к реальным серверам соцсети через API, однако предоставляют якобы расширенные возможности (такие как прослушивание музыки без ограничения). Они же могут и логировать и ваши пользовательские данные.

Четвертый тип атак — MITM («человек в середине»). Если вход выполняется по паролю, то можно представить следующий сценарий атаки:

- трафик пользователя перенаправляется на машину атакующего

- атакующий отслеживает попытки подключения к серверу/приложению и перенаправляет их на свой сервер

- сервер атакующего настроен, во-первых, вести журнал всех введённых данных, в том числе пароля пользователя, а, во-вторых, передавать команды на легитимный сервер, к которому хочет подключиться пользователь, для их выполнения, а затем возвращать результаты легитимному пользователю.

Для данной атаки в локальной сети перенаправить трафик можно двумя способами:

- ARP спуфинг. Во время этой атаки, компьютер атакующего рассылает ложные сообщения ARP пакета о том, что MAC адресом роутера является MAC адрес компьютера атакующего. В результате компьютеры в локальной сети начинают отправлять сетевые пакеты через компьютер атакующего. Это универсальный вариант, который подойдёт во всех случаях.

- DNS спуфинг. Суть в подмене ответов на DNS запросы, в результате компьютер жертвы будет получать неправильные IP адреса для запрашиваемых хостов. Этот вариант подходит только если подключение к удалённому серверу или сайту выполняется по имени хоста.

Для перехвата паролей пользователя в реальном времени на сайтах часто используется DNS спуфинг, когда пользователь заходит на фейковых сайт, который выглядит как оригинал и вводит там данные. Например, существовало несколько клонов сети Vkontakte, которые воровали пользовательские данные.

Не менее популярный, но не всегда работающий вариант — перехват cookie с сайтов, которые вы посетили и ввели данные из браузера пользователя. Сами cookie не содержат пары логин/пароль, но если сайт, их выдавший настроен неправильно, то украв файл cookie можно установить сессию с сервером, их выдавшим от имени пользователя и сбросить его пароль или поменять данные.

Про безопасность и параметры файлов cookie можно почитать здесь.

Современные сайты на базе популярных открытых CMS более-менее защищены и хранят пароли в виде хэша который даже в случае его утечки достаточно сложно и/или долго расшифровать (в зависимости от приименного алгоритма шифрования). Однако, кастомные или рукописные движки часто грешат низкой безопасностью и их взломать проще, в результате чего периодически случаются утечки данных пользователей, даже с крупных сайтов. Хорошо защищённые сайты не должны хранить пароль пользователя вообще.

Также, некоторые боятся использовать авторизацию на различных сервисах через аккаунты в соцсетях (Facebook, Vk, и т.д.). В целом, такой способ авторизации достаточно безопасен и его бояться не стоит. При таком способе авторизации на сайтах пароль не используется. Вместо этого между сторонним сайтом и аккаунтом в соцсетях настроено безопасное соединение по протоколу OAuth, которое использует ключи. Сайт доверяет публичному соцсервису и не проверяет пароль, но он спрашивает у сервиса, выполняющего аутентификацию, проверенный вы пользователь или нет. Сервис, выполняющий аутентификацию проверяя вас, выдает OAuth токен вам в браузерную сессию, который и возвращает токен авторизации сайту.При условии, что ваш компьютер и браузер не скомпрометированы, такая передача одноразового токена безопасна. Перехватить и использовать такой токен на другом компьютере практически невозможно, но единственное, что сам процесс аутентификации в соцсети может быть скомпрометированы через те же самые cookie (мало кто выходит из Facebook, и сессия постоянно поддерживается).

Как вы видите, пароль может быть похищен или аккаунт может быть скомпрометирован на различных стадиях. Но напомню, что цель статьи — не изучение способов атаки и похищения паролей, а защита от этого на примере Google аккаунта.

Почему надо защищать именно его? Многие хранят пароли, сохраняемые Google Chrome в Google аккаунте. И действительно, это удобно, но опасно, если не использовать дополнительную защиту. При таком использовании Google аккаунта обязательно требуется включить двухфакторную аутентификацию (2FA). 2FA практически на 100% делает процесс аутентификации безопасным (см. применения ниже). На данный момент его следует включать на всех сайтах, где это доступно.

- Зайдите в настройки Google аккаунта по ссылке https://myaccount.google.com/security

- В разделе «Вход в аккаунт Google» кликните на Двухэтапная аутентификация.

- Нажмите на кнопку Включить. Вы автоматически будете получать уведомления от Google на всех телефонах Android, где вы вошли в аккаунт Google.

- В разделе Уведомлений от Google вы увидите список устройств, на которых вы были авторизованы с Google аккаунтом. Удалите те, в которых вы сомневаетесь.

- Добавьте дополнительные варианты для второго этапа аутентификации. Я рекомендую использовать приложение Google Authenticator.

- Также, дополнительно добавьте номер телефона для SMS на случай, если телефон сломается, но у вас будет доступ к SIM карте.

Все устройства, где вы уже авторизованы с помощью Google аккаунта, автоматически доставляются в список устройств, куда будет приходить уведомление. Если вы уже авторизованы, то проходить двухфакторную аутентификацию не потребуется. Однако, если вы зайдете с нового устройства, то после того как вы введете пароль, на все телефоны, где вы уже вошли в аккаунт, будут отправлены уведомления от Google. Нажмите на одно из них, чтобы завершить вход или «Нет», чтобы заблокировать авторизацию.

Если вы не хотите получать уведомления на определенном телефоне, выйдите на нем из аккаунта. Увы, настроить, где получать уведомления, а где нет, не имеется. Если вы войдете в аккаунт Google на одном из поддерживаемых телефонов, уведомления от Google будут автоматически добавлены в качестве дополнительного способа двухэтапной аутентификации.

Если вам нужно войти в свой аккаунт на чужом телефоне, используйте режим инкогнито в браузере. Чтобы выйти из аккаунта, закройте все окна инкогнито, когда закончите пользоваться телефоном.

Также обязательно включите на смартфоне блокировку экрана, это защитит от ряда атак, когда ваш смартфон может стать управляемым. Блокировка телефона и ограничение доступа программ к уведомлениям позволяет защитить от троянов, которое могут читать экран.

Я не рекомендую использовать SMS, по причине все такой же атаки MITM. Во-первых, SMS можно перехватывать по дороге. Во-вторых, SMS можно обойти дублированием сим-карты. Наконец, если на телефоне имеется троян, то он сможет читать все SMS.

Самый удобный и безопасный способ двухфакторной аутентификации — OTP приложение (One-time Passcode), в данном случае поддерживается Google Authenticator для Android и iPhone. Настраивается оно максимально просто.

- Установите данное приложение на смартфоне.

- В разделе «Добавьте дополнительные варианты для второго этапа аутентификации» найдите пункт Приложение Authenticator и кликните Создать. Выберите тип смартфона.

- Откройте приложение Google Authenticator на смартфоне, нажмите в нем + и отсканируйте QR код с экрана.

- Введите 6-значный OTP код, сгенерированный приложением после добавления ключа.

Увы, сделать его дефолтным нельзя, но выбрать его как способ двухфакторной аутентификации можно всегда при логине. Плюс использования OTP приложения в том, что оно не требует наличия интернета, а завязано на часы. Именно поэтому важно, чтобы на телефоне было точное время, которое устанавливается автоматически из сети оператора.

Вернитесь в раздел Безопасность вашего Google аккаунта. Внизу страницы войдите в секцию «Ваши устройства». Тут вы можете посмотреть на устройства, на которых вы вошли в аккаунт, а также удалить ненадежные.

Помимо этого, в разделе безопасность задайте резервный адрес электронной почты и секретный вопрос. Важно, чтобы у резервного почтового ящика был другой пароль, чем у Google.

Если вы используете сохранение паролей в Google аккаунт, то важно, чтобы на компьютере, на который вы залогинились, был установлен пароль пользователя. В этом случае для прочтения или изменения паролей в браузере каждый раз будет спрашиваться еще и пароль аккаунта Windows. В отличие от Mozilla Firefox, мастер пароля для безопасного хранения паролей в Chrome нет — надо использовать системный.

Кроме этого вот рекомендации по настройке Chrome:

- Регулярно чистите кэш браузера, включая cookies.

- Проверяйте список установленных дополнений по разделе chrome://extensions/. Удаляйте подозрительные.

- Зайдите в раздел настройки безопасности chrome://settings/security и убедитесь, что там выбрана стандартная или расширенная защита.

- Начиная с версии 83 браузера вы можете включить «Use Secure DNS» (Использовать безопасный DNS-сервер). Эта очень полезная опция включает протокол DNS-over-HTTP, которая защитит от DNS-спуфинга и заодно разблокирует некоторые сайты. Выберите они из персонализированных DNS серверов: Google Public DNS (8.8.8.8), Cisco OpenDNS (208.67.222.222), Cloudflare (1.1.1.2), Quad9 (9.9.9.9).

- Проходите периодические проверки Google на предмет украденных паролей. Перейдите в браузере по ссылке chrome://settings/passwords. Там вы увидите новый пункт «Проверить пароли», открыв который вы сможете увидеть список небезопасных или ранее утекших в сеть паролей.

Ну и в заключение напомню также общие рекомендации по паролям:

Источник