- Дестабилизирующие воздействия способы их нейтрализации

- VIII Международная студенческая научная конференция Студенческий научный форум — 2016

- ДЕСТАБИЛИЗИРУЮЩИЕ ВОЗДЕЙСТВИЯ УГРОЗ НА ЗАЩИЩАЕМУЮ ИНФОРМАЦИЮ

- 4. ИСТОЧНИКИ, СПОСОБЫ И РЕЗУЛЬТАТЫ ДЕСТАБИЛИЗИРУЮЩЕГО ВОЗДЕЙСТВИЯ НА ИНФОРМАЦИЮ

- Читайте также

- Графические результаты

- Как восстановить стертую с жесткого диска информацию и как удалить информацию без возможности восстановления

- Финансовые результаты

- 7. Результаты тех, кто уже купил

- Достигнутые результаты

- Реальные источники тока или реальные источники напряжения

- Методы и их результаты

- А.2. Результаты

- Результаты конфигурирования

- Результаты

Дестабилизирующие воздействия способы их нейтрализации

Раздел 1. Вопрос 10. Методы дестабилизирующего воздействия на компьютерную систему, защита от такого воздействия.

Может взять отсюда: Попов В.В. «Комплексная защита информации на предприятии»

Курс лекций (лекция 4) – Лукашина прислала

Перепечатанная лекция Повышева

В начале еще идет не пришей кобыле хвост

Со стороны людей:

создание аварийных ситуаций

словесная передача информации

Дестабилизирующее воздействие -негативное воздействие на компьютерную систему, реализуемое использованием реализации угрозы ИБ, в результате чего происходит нарушение конфиденциальности информации, её уничтожение, блокирование, модификация.

ВИДЫ Со стороны людей:

непосредственное воздействие на носитель информации

несанкционированное распространение информации

вывод из строя тех. средств

нарушение режима работы тех. средств и технологий обработки информации

вывод из строя и нарушение работы систем обеспечения функционирования

Со стороны тех. средств:

выход из строя систем обеспечения функционирования

ВИДЫ со стороны тех. средств

Со стороны систем обеспечения функционирования тех. средств

выход систем из строя

нарушение режимов работы

Со стороны природных явлений

и бла бла бла Здесь же очень хороший пример МЕТЕОРИТ

Остановиться подробнее на методе со стороны людей : компютер. (ПОМОГИТЕ МНЕ, я не понимаю о чем тут речь)

Методы дестабилизирующего воздействия

НСД (получение доступа с использованием перебора паролей)

использование известных ошибок в ПО

внедрение программно-аппаратных закладок

В качестве защиты могут быть использованы:

система обнуружения вторжений

Honey Pot — запуск на отд. сервере, включ в ЛВС с ЗИ (это как? ) — система начинает фиксировать любые действия дестабилизирующего воздействия (заманив хакера)

Методы дестабилизирующего воздействия, негативное воздействие на компьютерную систему, реализуемое реализацией угрозы ИБ в рез-те чего происходит нарушение конфиденциальности информации, ее блокирование, уничтожение или модификация

со стороны людей – физ-е разрушение, создание аварийных ситуаций, удаление информации, размагничивание, словесная передача информации, публикация информации

-непосредственной воздействие на носитель информации

-несанкционирование распространение информации

-вывод из строя технических средств

-нарушение режима работы технических средств и технологий обработки информации

-вывод из строя и нарушения режима работы систем обеспечения функционирования

со стороны технических средств – техническая поломка, возгорание, итд

-выход технического средства из строя

-создание побочных э-м излучений и наводок

со стороны систем функционирования тех средств выход систем из строя и сбой в работе системы

со стороны природных явлений – землетрясения, ураган итд

со тороны людей нсд путем получения доступа путем брутфорса, взлом ис с исп-м известных ошибок в по,dos, внедрение программно-аппаратных закладок

защита – межсетевые экраны, антивирусные средства, система обнаружения вторжения, система типаhoneypod, криптосредства, оргмероприятия

В качестве ловушки (Honeypot) можно использовать устаревший компьютер, производительность которого не позволяет применять его для решения производственных задач. Например, в сети автора в качестве ловушки успешно применяется Pentium Pro c 64 Мбайт оперативной памяти. На этот ПК следует установить наиболее распространенную в ЛВС операционную систему и выбрать одну из стратегий:

Установить операционную систему без пакетов обновлений — она будет индикатором появления в сети активного сетевого червя, эксплуатирующего любую из известных уязвимостей для данной операционной системы;

установить операционную систему с обновлениями, которые установлены на других ПК сети — Honeypot будет аналогом любой из рабочих станций.

Каждая из стратегий имеет как свои плюсы, так и минусы; автор в основном применяет вариант без обновлений. После создания Honeypot следует создать образ диска для быстрого восстановления системы после ее повреждения вредоносными программами. В качестве альтернативы образу диска можно использовать системы отката изменений типа ShadowUser и его аналогов. Построив Honeypot, следует учесть, что ряд сетевых червей ищут заражаемые компьютеры путем сканирования диапазона IP, отсчитываемого от IP-адреса зараженного ПК (распространенные типовые стратегии — X.X.X.*, X.X.X+1.*, X.X.X-1.*), — следовательно, в идеале Honeypot должен быть в каждой из подсетей. В качестве дополнительных элементов подготовки следует обязательно открыть доступ к нескольким папкам на Honeypot-системе, причем в данные папки следует положить несколько файлов-образцов различного формата, минимальный набор — EXE, JPG, MP3.

Естественно, что, создав Honeypot, администратор должен отслеживать его работу и реагировать на любые аномалии, обнаруженные на данном компьютере. В качестве средств регистрации изменений можно применять ревизоры, для регистрации сетевой активности можно использовать сниффер. Важным моментом является то, что у большинства снифферов предусмотрена возможность настройки отправки оповещения администратору в случае обнаружения заданной сетевой активности. Например, в сниффере CommView правило предполагает указание «формулы», описывающей сетевой пакет, или задание количественных критериев (отправка более заданного количества пакетов или байт в секунду, отправка пакетов на неопознанные IP- или MAC-адреса) — рис. 2.

В качестве предупреждения удобнее всего использовать сообщения электронной почты, отправляемые на почтовый ящик администратора, — в этом случае можно получать оперативные оповещения от всех ловушек в сети. Кроме того, если сниффер позволяет создавать несколько предупреждений, есть смысл дифференцировать сетевую активность, выделив работу с электронной почтой, FTP/HTTP, TFTP, Telnet, MS Net, повышенный трафик более 20-30 пакетов в секунду по любому протоколу (рис. 3).

При организации ловушки неплохо разместить на ней несколько применяемых в сети уязвимых сетевых служб или установить их эмулятор. Простейшим (и бесплатным) является авторская утилита APS, работающая без инсталляции. Принцип работы APS сводится к прослушиванию множества описанных в ее базе портов TCP и UDP и выдаче в момент подключения заранее заданного или случайно генерируемого отклика (рис. 4).

Источник

VIII Международная студенческая научная конференция Студенческий научный форум — 2016

ДЕСТАБИЛИЗИРУЮЩИЕ ВОЗДЕЙСТВИЯ УГРОЗ НА ЗАЩИЩАЕМУЮ ИНФОРМАЦИЮ

Основной задачей информационного общества становится защита от умышленных угроз. Методов борьбы за сохранность и безопасность множество, но все же тактика «защиты и нападения» является одной из самых действенных. Ее принцип заключается в следующем: знание большего количества информации и способов ее защиты, помогает просчитывать своего противника (злоумышленника) на несколько шагов вперед.

На структуру угроз защищаемой информации оказывают влияние факторы, создающие возможность для дестабилизирующего воздействия, к ним относятся:

1. Причины, вызывающие дестабилизирующие воздействия на защищаемую информацию.

2. Обстоятельства, способствующие появлению этих причин.

3. Наличие каналов несанкционированного доступа к защищаемой информации для воздействия на информацию со стороны лиц, не имеющих к ней разрешенного доступа.

4. Наличие методов несанкционированного доступа к конфиденциальной информации.

Направленность и результат угрозы — это ее определяющий признак. Во всех случаях реализации угрозы нарушается статус информации, вызванный совокупностью явлений, факторов и условий, создающих опасность. Такие явления можно разбить на несколько видов:

источники дестабилизирующего воздействия;

приемы и действия реализации дестабилизирующего воздействия;

каналы и методы несанкционированного доступа к конфиденциальной информации.

Важно отметить, что источники сами по себе не являются угрозой только в том случае, если от них не происходит тех или иных воздействий, поэтому они носят определяющий характер. Именно от источника зависит состав и действия других структурных частей угрозы.

Источниками дестабилизирующего воздействия могут быть технические средства и системы обеспечения, которые фиксируют, хранят, обрабатывают, воспроизводят и передают информацию. Также к источникам угрозы относятся средства связи и природные явления, но самым распространенным, многообразным и опасным из всех источников является человек.

Доступность, целостность и конфиденциальность – вот три основных аспекта защиты информации, для сохранения которых требуются специально разработанные средства и методы. Их цель заключается в защите информационной безопасности от дестабилизирующего воздействия, но угрозы совершенствуются, не менее интенсивно, чем меры защиты от них. На сегодняшний день, информация, циркулирующая по информационным системам или передаваемая по каналам связи, может повергаться умышленному воздействию со стороны злоумышленников. Поэтому для обеспечения защиты информации требуется не просто разработка частных механизмов защиты, а реализация системного подхода, включающего комплекс взаимосвязанных мер.

Список использованных источников

Гатчин Ю.А., Сухостат В.В. Теория информационной безопасности и методология защиты информации. — СПб.: СПбГУ ИТМО, 2010. — 98 с.

Технические средства и методы защиты информации: Учебник для вузов / Зайцев А.П., Шелупанов А.А., Мещеряков Р.В. и др.; под ред. А.П. Зайцева и А.А. Шелупанова. — М.: ООО «Издательство Машиностроение», 2009. — 508 с.

Нестеров С.А. Информационная безопасность и защита информации: Учебное пособие. — СПб.: Изд-во Политехн. ун-та, 2009. — 126 с.

Источник

4. ИСТОЧНИКИ, СПОСОБЫ И РЕЗУЛЬТАТЫ ДЕСТАБИЛИЗИРУЮЩЕГО ВОЗДЕЙСТВИЯ НА ИНФОРМАЦИЮ

4. ИСТОЧНИКИ, СПОСОБЫ И РЕЗУЛЬТАТЫ ДЕСТАБИЛИЗИРУЮЩЕГО ВОЗДЕЙСТВИЯ НА ИНФОРМАЦИЮ

4.1. Определение источников дестабилизирующего воздействия на информацию

Говорить о безопасности объекта (системы) можно, лишь подразумевая, что с помощью этого объекта или над этим объектом совершаются какие-то действия. В этом смысле, если объект бездействует, а именно не функционирует (не используется, не развивается и т. д.), или, говоря другими словами, не взаимодействует с внешней средой, то и рассматривать его безопасность бессмысленно. Следовательно, объект необходимо рассматривать в динамике и во взаимодействии с внешней средой.

В некоторых случаях можно говорить о безопасности системы при ее сохраняемости. Но даже при сохраняемости системы взаимодействие с внешней средой неизбежно.

При функционировании объекта всегда преследуются определенные цели. Совокупность действий, совершаемых объектом, для достижения некоторой цели реализуется в виде результатов, имеющих значение для самого объекта. Если цель операции или совокупности целенаправленных действий достигнута, то безопасность операции, а следовательно, информации, циркулирующей в системе, обеспечена.

Проблема исследования критических ситуаций и факторов, которые могут представлять определенную опасность для информации, а также поиска и обоснования комплекса мер и средств по их исключению или снижению, характеризуется следующими особенностями:

— большим количеством факторов опасных ситуаций и необходимостью выявления источников и причин их возникновения;

— необходимостью выявления и изучения полного спектра возможных мер и средств парирования опасных факторов с целью обеспечения безопасности.

В статье А. И. Алексенцева «Понятие и структура угроз защищаемой Информации»[6] определение угрозы сформулировано следующим образом: «Угроза защищаемой информации — совокупность явлений, факторов и условий, создающих опасность нарушения статуса информации». То есть угроза информации обусловлена вполне определенными факторами, совокупностью явлений и условий, которые могут сложиться в конкретной ситуации.

По отношению к информационной системе все множество угроз можно разбить на две группы: внешние и внутренние, каждая из которых, в свою очередь, делится на умышленные и случайные угрозы, которые могут быть явными и скрытыми.

Выявление и анализ угроз защищаемой информации является ответственным этапом при построении системы защиты информации на предприятии. Большинство специалистов употребляют термин «угрозы безопасности информации». Но безопасность информации — это состояние защищенности информации от воздействий, нарушающих ее статус. Следовательно, безопасность информации означает, что информация находится в таком защищенном виде, который способен противостоять любым дестабилизирующим воздействиям.

Любая угроза не сводится к чему-то однозначному, она состоит из определенных взаимосвязанных компонентов, каждый из которых сам по себе не создает угрозу, но является неотъемлемой частью ее, угроза же возникает лишь при совокупном их взаимодействии.

Угрозы защищаемой информации связаны с ее уязвимостью, т. е. неспособностью информации самостоятельно противостоять дестабилизирующим воздействиям, нарушающим ее статус. Реализация угроз приводит, в зависимости от их характера, к одной или нескольким формам проявления уязвимости информации. При этом каждой из форм проявления уязвимости (или нескольким из них) присущи определенные, имеющие отношение только к ним угрозы с набором соответствующих компонентов, т. е. структура конкретной угрозы предопределяет конкретную форму. Однако должна существовать и общая, как бы типовая структура угроз, составляющая основу конкретных угроз. Эта общая структура должна базироваться на определенных признаках, характерных для угрозы защищаемой информации.

Прежде всего, угроза должна иметь какие-то сущностные проявления. А любое проявление, обнаружение чего-то принято называть явлением. Следовательно, одним из признаков и вместе с тем одной из составляющих угрозы должны быть явления.

Но в основе любого явления лежат соответствующие причины, которые являются его движущей силой и которые, в свою очередь, обусловлены определенными обстоятельствами или предпосылками. Эти причины и обстоятельства (предпосылки) относятся к факторам, создающим возможность дестабилизирующего воздействия на информацию. Таким образом, факторы являются еще одним примаком и второй составляющей угрозы.

Вместе с тем факторы могут стать побудительной силой для явлений, а последние могут «сработать» лишь при наличии определенных условий (обстановки) для этого. Наличие условий для дестабилизирующего воздействия на информацию является третьим признаком и еще одной составляющей угрозы.

Определяющим признаком угрозы является ее направленность, результат, к которому может привести дестабилизирующее воздействие на информацию. Этим результатом во всех случаях реализации угрозы является нарушение статуса информации.

Таким образом, угроза защищаемой информации — это совокупность явлений, факторов и условий, создающие опасность нарушения статуса информации.

К явлениям, т. е. сущностным проявлениям угрозы, относятся:

— источники дестабилизирующего воздействия на информацию (от кого или от чего исходит дестабилизирующее воздействие);

— виды дестабилизирующего воздействия на информацию (каким образом (по каким направлениям) происходит дестабилизирующее воздействие);

— способы дестабилизирующего воздействия на информацию (какими приемами, действиями осуществляются (реализуются) виды дестабилизирующего воздействия).

К факторам, помимо причин и обстоятельств, следует отнести наличие каналов и методов несанкционированная доступа к конфиденциальной информации для воздействия на информацию со стороны лиц, не имеющих к ней разрешенного доступа.

Что касается состава структурных частей угрозы, то необходимо подчеркнуть: стержневыми, исходными являются источники дестабилизирующего воздействия на информацию, от их состава зависят и виды, и способы, и конечный результат воздействия. Хотя состав других структурных частей угрозы также играет существенную роль, он в отличие от источников не носит определяющего характера и прямо зависит от источников. Вместе с тем еще раз следует отметить, что источники сами по себе не являются угрозой, если от них не происходит тех или других воздействий.

Рассмотрим источники дестабилизирующего воздействия на информацию. К ним относятся:

2. Технические средства отображения (фиксации), хранения, обработки, воспроизведения, передачи информации, средства связи;

3. Системы обеспечения функционирования технических средств отображения, хранения, обработки, воспроизведения и передачи информации;

4. Технологические процессы отдельных категорий промышленных объектов;

5. Природные явления.

Самым распространенным, многообразным и опасным источником дестабилизирующего воздействия на защищаемую информацию являются люди, которые делятся на следующие категории:

— сотрудники данного предприятия;

— лица, не работающие на предприятии, но имеющие доступ к защищаемой информации предприятия в силу служебного положения (из вышестоящих, смежных (в том числе посреднических) предприятий, контролирующих органов государственной и муниципальной власти и др.);

— сотрудники государственных органов разведки других стран и разведывательных служб конкурирующих отечественных и зарубежных предприятий;

— лица из криминальных структур, хакеры.

В части соотношения с видами и способами дестабилизирующего воздействия на информацию эти категории людей подразделяются на две группы: имеющие доступ к носителям данной защищаемой информации, техническим средствам ее отображения, хранения, обработки, воспроизведения, передачи и системам обеспечения их функционирования и не имеющие такового.

Отличия в конкретно применяемых видах и методах Дестабилизирующего воздействия на информацию между названными группами людей (при однотипности видов и методов) обусловлены преследуемыми целями. Основной целью второй группы людей является несанкционированное получение (хищение) информации, являющейся конфиденциальной. Уничтожение, искажение, блокирование информации стоят на втором плане, а нередко и не являются целью. Дестабилизирующее воздействие со стороны этой группы людей в подавляющем большинстве случаев является преднамеренным (умышленным, сознательным). К тому же, для того чтобы осуществить дестабилизирующее воздействие на конфиденциальную информацию, людям, входящим в эту группу, нужно иметь канал несанкционированного доступа к ней.

Для первой группы людей несанкционированное получение конфиденциальной информации вообще не является целью в силу наличия у них доступа к такой информации. Целями дестабилизирующего воздействия со стороны этой группы являются разглашение, несанкционированное, уничтожение, блокирование, искажение информации (перечислены в последовательности, соответствующей степени интенсивности воздействия, от большей к меньшей). Хищение информации также присуще для данной группы, но оно является не целью, а средством для осуществления уничтожения или разглашения информации. Предметом воздействия со стороны этой группы является не только конфиденциальная информация (хотя она в первую очередь), но и защищаемая часть открытой информации. Воздействие со стороны людей, включенных в данную группу, может быть как преднамеренным, так и непреднамеренным (ошибочным, случайным). Следует, однако, оговорить, что по объектам доступа эта группа неоднородна по своему составу. В нее входят люди, имеющие доступ и к носителям защищаемой информации, и к средствам отображения, хранения, обработки, воспроизведения и передачи информации (ко всем или части из них), и к системам обеспечения функционирования этих средств; люди, имеющие доступ только к информации и (иногда или) к средствам ее обработки (всем либо отдельным); люди, допущенные только к системам обеспечения функционирования средств.

Самым многообразным этот источник является потому, что ему, по сравнению с другими источниками, присуще значительно большее количество видов и способов дестабилизирующего воздействия на информацию.

Самым опасным этот источник является потому, что, во-первых, он самый массовый, во-вторых, воздействие со стороны носит не эпизодический, постоянный характер, в-третьих, как уже отмечалось, его воздействие может быть не только непреднамеренным, как со стороны других источников, но и преднамеренным, и, в-четвертых, оказываемое им воздействие может привести ко всем формам проявления уязвимости информации (со стороны остальных источников — к отдельным формам).

Технические средства отображения, хранения, обработки, воспроизведения, передачи информации и средства связи являются вторым по значению источником дестабилизирующего воздействия на защищаемую информацию в силу их многообразия, а также существующих с их стороны способов дестабилизирующего воздействия. К этому источнику относятся:

— электрические и автоматические пишущие машинки и копировально-множительная техника;

— средства видео- и звукозаписывающей и воспроизводящей техники;

— средства телефонной, телеграфной, факсимильной, громкоговорящей передачи информации;

— средства радиовещания и телевидения;

— средства радио и кабельной связи.

Третий источник дестабилизирующего воздействия на информацию включает системы электроснабжения, водоснабжения, теплоснабжения, кондиционирования.

К четвертому источнику относятся технологические процессы объектов ядерной энергетики, химической промышленности, радиоэлектроники, а также объектов по изготовлению некоторых видов вооружения и военной техники, которые изменяют естественную структуру окружающей объект среды.

Пятый источник — природные явления — включает составляющие: стихийные бедствия и атмосферные явления.

4.2. Методика выявления способов воздействия на информацию

В зависимости от источника и вида воздействия оно может быть непосредственным на защищаемую информацию либо опосредованным, через другой источник воздействия.

Со стороны людей возможны следующие виды воздействия:

1. Непосредственное воздействие на носители защищаемой информации;

2. Несанкционированное распространение конфиденциальной информации;

3. Вывод из строя технических средств отображения, хранения, обработки, воспроизведения, передачи информации и средств связи;

4. Нарушение режима работы перечисленных средств и технологии обработки информации;

5. Вывод из строя и нарушение режима работы систем обеспечения функционирования названных средств.

Способами непосредственного воздействия на носители защищаемой информации могут быть:

— физическое разрушение носителя (поломка, разрушение и др.);

— создание аварийных ситуаций для носителей (поджог, искусственное затопление, взрыв и т. д.);

— удаление информации с носителей;

— создание искусственных магнитных полей для размагничивания носителей;

— внесение фальсифицированной информации в носители.

Этот вид дестабилизирующего воздействия приводит к реализации трех форм проявления уязвимости информации: уничтожению, искажению и блокированию.

К непосредственному воздействию на носители защищаемой информации можно с оговоркой отнести и непреднамеренное оставление их в неохраняемой зоне, чаще всего в общественном транспорте, магазине, на рынке, что приводит к потере носителей.

Несанкционированное распространение конфиденциальной информации может осуществляться путем:

— словесной передачи (сообщения) информации;

— передачи копий (снимков) носителей информации;

— показа носителей информации;

— ввода информации в вычислительные сети;

— опубликования информации в открытой печати;

— использование информации в открытых публичных выступлениях, в том числе по радио, телевидению.

К несанкционированному распространению может привести и потеря носителей информации. Этот вид дестабилизирующего воздействия приводит к разглашению конфиденциальной информации.

К способам вывода из строя технических средств отображения, хранения, обработки, воспроизведения, передачи информации и средств связи можно отнести:

— неправильный монтаж средств;

— поломку (разрушение) средств, в том числе разрыв (повреждение) кабельных линий связи;

— создание аварийных ситуаций для средств (поджог, искусственное затопление, взрыв и др.);

— отключение средств от сетей питания;

— вывод из строя или нарушение режима работы систем обеспечения функционирования средств;

— вмонтирование в ЭВМ разрушающих радио- и программных закладок.

Этот вид дестабилизирующего воздействия приводит к реализации трех форм проявления уязвимости информации: уничтожению, искажению и блокированию.

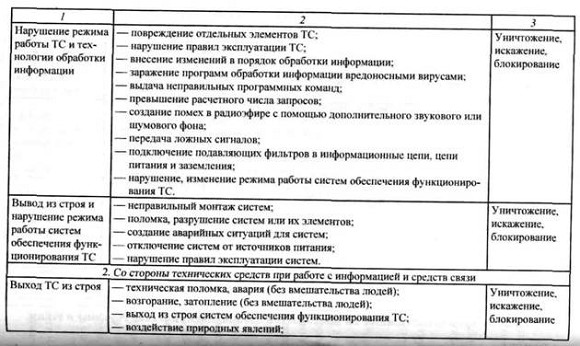

Способами нарушения режима работы технических средств отображения, хранения, обработки, воспроизведения, передачи информации, средств связи и технологии обработки информации могут быть:

— повреждение отдельных элементов средств;

— нарушение правил эксплуатации средств;

— внесение изменений в порядок обработки информации;

— заражение программ обработки информации вредоносными программами;

— выдача неправильных программных команд;

— превышение расчетного числа запросов;

— создание помех в радиоэфире с помощью дополнительного звукового или шумового фона, изменения (наложения) частот передачи информации;

— передача ложных сигналов;

— подключение подавляющих подавляющих фильтров в информационные цепи, цепи питания и заземления;

— нарушение (изменение) режима работы систем обеспечения функционирования средств.

Данный вид дестабилизирующего воздействия также приводит к уничтожению, искажению и блокированию информации.

К способам вывода из строя и нарушения режима работы систем обеспечения, функционирования технических средств отображения, хранения, обработки, воспроизведения и передачи информации следует отнести:

— неправильный монтаж систем;

— поломку (разрушение) систем или их элементов;

— создание аварийных ситуаций для систем (поджог, искусственное затопление, взрыв и т. д.);

— отключение систем от источников питания;

— нарушение правил эксплуатации систем.

Этот вид дестабилизирующего воздействия приводит к тем же результатам, что и два предыдущих вида.

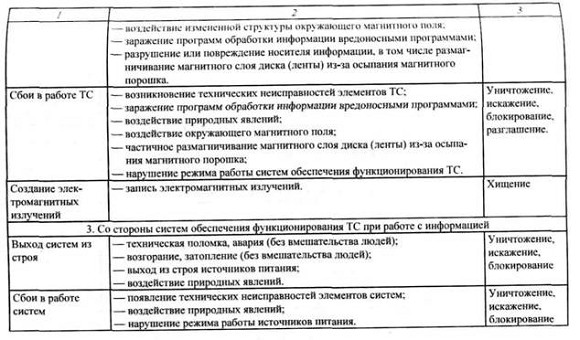

К видам дестабилизирующего воздействия на защищаемую информацию со стороны второго источника воздействия — технических средств отображения, хранения, обработки, воспроизведения, передачи информации и средств связи относятся:

1. Вывод средств из строя;

2. Сбои в работе средств;

3. Создание электромагнитных излучений.

Выход средств из строя, приводящий к невозможности выполнения операций, может происходить путем:

— технической поломки, аварии (без вмешательства людей);

— возгорания, затопления (без вмешательства людей);

— выхода из строя систем обеспечения функционирования средств;

— воздействия природных явлений;

— воздействия измененной структуры окружающего Магнитного поля;

— заражения программ обработки информации вредоносными программами (путем размножения последних или с зараженных дискет);

— разрушения или повреждения носителя информации, в том числе размагничивания магнитного слоя диска (ленты) из-за осыпания магнитного порошка.

Этот вид дестабилизирующего воздействия приводит к реализации трех форм проявления уязвимости информации: уничтожению, искажению, блокированию.

Сбои в работе средств, приводящие к неправильному выполнению операций (ошибкам), могут осуществляться посредством:

— возникновения технических неисправностей элементов средств;

— заражения программ обработки информации вредоносными программами (путем размножения последних или с зараженных дискет);

— воздействия природных явлений;

— воздействия окружающего магнитного поля;

— частичного размагничивания магнитного слоя диска (ленты) из-за осыпания магнитного порошка;

— нарушения режима функционирования средств.

Данный вид дестабилизирующего воздействия приводит к реализации четырех форм проявления уязвимости информации: уничтожению, искажению, блокированию, разглашению (пример последней — соединение с номеров телефона не того абонента, который набирался или слышимость разговора других лиц из-за неисправности в цепях коммуникации телефонной станции). Электромагнитные излучения, в том числе побочные, образующиеся в процессе эксплуатации средств, приводят к хищению информации.

Третий источник дестабилизирующего воздействия на информацию — системы обеспечения функционирования технических средств отображения, хранения, обработки, воспроизведения и передачи информации — включает два вида воздействия:

1. Выход систем из строя.

2. Сбои в работе систем.

Выход систем из строя может происходить путем:

— поломки, аварии (без вмешательства людей);

— возгорания, затопления (без вмешательства людей);

— выхода из строя источников питания;

— воздействия природных явлений.

Этот вид дестабилизирующего воздействия приводит к реализации трех форм проявления уязвимости информации: уничтожению, блокированию, искажению.

Сбои в работе систем могут осуществляться посредством:

— появления технических неисправностей элементов систем;

— воздействия природных явлений;

— нарушения режима работы источников питания.

Результатом дестабилизирующего воздействия также являются уничтожение, блокирование, искажение информации.

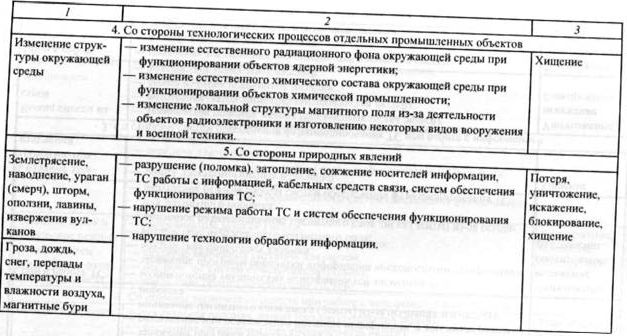

Видом дестабилизирующего воздействия на информацию со стороны технологических процессов отдельных промышленных объектов является изменение структуры окружающей среды. Это воздействие осуществляется путем:

— изменения естественного радиационного фона окружающей среды, происходящего при функционировании объектов ядерной энергетики;

— изменения химического состава окружающей среды, происходящего при функционировании объектов химической промышленности;

— изменения локальной структуры магнитного поля, происходящего вследствие деятельности объектов радиоэлектроники и по изготовлению некоторых видов вооружения и военной техники.

Этот вид дестабилизирующего воздействия в конечном итоге приводит к хищению конфиденциальной информации.

Пятый источник дестабилизирующего воздействия на информацию — природные явления, как уже отмечалось, включает стихийные бедствия и атмосферные явления (колебания).

К стихийным бедствиям и одновременно видам воздействия следует отнести: землетрясение, наводнение, ура*ан (смерч), шторм, оползни, лавины, извержения вулканов; к атмосферным явлениям (видам воздействия): грозу, дождь, снег, перепады температуры и влажности воздуха, магнитные бури.

Способами воздействия со стороны и стихийных бедствий, и атмосферных явлений могут быть разрушение (поломка), землетрясение, сожжение носителей информации средств отображения, хранения, обработки, воспроизведения, передачи информации и средств связи, систем обеспечения функционирования этих средств, нарушение режима работы средств и систем, а также технологии обработки информации, создание паразитных наводок (грозовые раз ряды).

Эти виды воздействия приводят к пяти формам проявления уязвимости информации: потере, уничтожению, искажению, блокированию и хищению.

При рассмотрении признаков и составляющих угрозы защищаемой информации было сказано, что в основе любого дестабилизирующего воздействия лежат определенные причины, побудительные мотивы, которые обусловливают появление того или другого вида и способа воздействия. Вместе с тем и причины имеют под собой основания — обстоятельства или предпосылки, которые вызывают данные причины, способствуют их появлению. Однако наличие источников, видов, способов, причин и обстоятельств (предпосылок) дестабилизирующего воздействия на информацию представляет потенциально существующую опасность, которая может быть реализована только при наличии определенных условий для этого.

4.3. Определение причин и условий дестабилизирующего воздействия на информацию

Поскольку виды и способы дестабилизирующего воздействия зависят от источников воздействия, то и причины, обстоятельства (предпосылки) и условия должны быть привязаны к источникам воздействия.

Применительно к людям причины, обстоятельства и условия в большинстве случаев увязаны еще и с характером воздействия — преднамеренным или непреднамеренным.

К причинам, вызывающим преднамеренное дестабилизирующее воздействие, следует отнести:

— стремление получить материальную выгоду (подзаработать);

— стремление нанести вред (отомстить) руководству или коллеге по работе, а иногда и государству;

— стремление оказать бескорыстную услугу приятелю из конкурирующей фирмы;

— стремление продвинуться по службе;

— стремление обезопасить себя, родных и близких от угроз, шантажа, насилия;

— стремление показать свою значимость.

Обстоятельствами (предпосылками), способствующими появлению этих причин, могут быть:

— тяжелое материальное положение, финансовые затруднения;

— склонность к развлечениям, пьянству, наркотикам;

— недовольство государственным строем, политическое или научное инакомыслие;

— личные связи с представителями конкурента;

— недовольство служебным положением, карьеризм;

— тщеславие, самомнение, завышенная самооценка, хвастовство.

К условиям, создающим возможность для дестабилизирующего воздействия на информацию, можно отнести:

— недостаточность мер, принимаемых для защиты информации, в том числе из-за недостатка ресурсов;

— недостаточное внимание и контроль со стороны администрации вопросам защиты информации;

— принятие решений по производственным вопросам без учета требований по защите информации;

— плохие отношения между сотрудниками и сотрудников с администрацией.

Причинами непреднамеренного дестабилизирующего воздействия на информацию со стороны людей могут быть:

— неквалифицированное выполнение операций;

— халатность, безответственность, недисциплинированность, недобросовестное отношение к выполняемой работе;

— небрежность, неосторожность, неаккуратность;

— физическое недомогание (болезни, переутомление, стресс, апатия).

К обстоятельствам (предпосылкам) появления этих причин можно отнести:

— низкий уровень профессиональной подготовки;

— излишнюю болтливость, привычку делиться опытом, давать советы;

— незаинтересованность в работе (вид работы, ее временный характер, зарплата), отсутствие стимулов для ее совершенствования;

— разочарованность в своих возможностях и способностях;

— перезагруженность работой, срочность ее выполнения, нарушение режима работы;

— плохое отношение со стороны администрации.

Условиями для реализации непреднамеренного дестабилизирующего воздействия на информацию могут быть:

— отсутствие или низкое качество правил работы с защищаемой информацией;

— незнание или нарушение правил работы с информацией исполнителями;

— недостаточный контроль со стороны администрации за соблюдением режима конфиденциальности;

— недостаточное внимание со стороны администрации условиям работы, профилактики заболеваний, повышению квалификации.

Причинами дестабилизирующего воздействия на информацию со стороны технических средств отображения, хранения, обработки, воспроизведения, передачи информации и средств связи могут быть:

— недостаток или плохое качество средств;

— низкое качество режима функционирования средств;

— низкое качество технологии выполнения работ;

— дестабилизирующее воздействие на средства со стороны других источников воздействия.

К обстоятельствам (предпосылкам), вызывающим эти причины, следует отнести:

— недостаточность финансовых ресурсов, выделяемых на приобретение и эксплуатацию средств;

— плохой выбор средств;

— старение (износ) средств;

— конструктивные недоработки или ошибки при монтаже средств;

— ошибки при разработке технологии выполнения работ, в том числе программного обеспечения;

— дефекты используемых материалов;

— чрезмерный объем обрабатываемой информации;

— причины, лежащие лежащие в основе дестабилизирующего воздействия на средства со стороны других источников воздействия.

Условиями, обеспечивающими реализацию дестабилизирующего воздействия на информацию со стороны технических средств, могут являться:

— недостаточное внимание к составу и качеству средств со стороны администрации, нередко из-за недопонимания их значения;

— нерегулярный профилактический осмотр средств;

— низкое качество обслуживания средств.

Причины, обстоятельства (предпосылки) и условия дестабилизирующего воздействия на информацию со стороны систем обеспечения функционирования средств отображения, хранения, обработки, воспроизведения, передачи информации и средств связи «вписываются» в причины и обстоятельства воздействия со стороны самих средств.

Причиной дестабилизирующего воздействия на информацию со стороны технологических процессов отдельных промышленных объектов является специфика технологии, обстоятельством — необходимость такой технологии, а условием — отсутствие возможностей противодействия изменению структуры окружающей среды.

В основе дестабилизирующего воздействия на информацию со стороны природных явлений заложены внутренние причины и обстоятельства, неподконтрольные людям, а следовательно, и не поддающиеся нейтрализации или устранению.

Взаимосвязь причин, условий, а также обстоятельстве источников дестабилизирующего воздействия на информацию представлена в табл. 1.

Читайте также

Графические результаты

Графические результаты Сами графики, собственно. Что на них изображено? Выведен выигрыш (в процентах) относительно несжатого файла (по оси ординат отложены проценты). По оси абсцисс отложены номера файлов. Данные упорядочены по общей степени сжатия.Все инструменты

Как восстановить стертую с жесткого диска информацию и как удалить информацию без возможности восстановления

Как восстановить стертую с жесткого диска информацию и как удалить информацию без возможности восстановления Все пользователи Windows знают, что для того, чтобы стереть файл, его надо поместить в корзину.Многие из пользователей осведомлены, что корзину надо очистить.Однако

Финансовые результаты

Финансовые результаты Google не только популярнейшая поисковая система в мире, но и одно из самых прибыльных предприятий: за свою короткую историю компания заработала миллиарды долларов. Многие внимательно следят за котировками акций Google, однако курс акций – это лишь один

7. Результаты тех, кто уже купил

7. Результаты тех, кто уже купил Когда мы рассказали о продукте, необходимо подтвердить, что это работает не только для вас, но и для других. Опубликуйте отзывы тех, кто сотрудничал с вами. Эти люди имели с вами дело, и у них получилось. Лучше всего, если будет и текстовый

Достигнутые результаты

Достигнутые результаты Большая часть запланированных функциональных возможностей была реализована к сентябрю 2002 года, и в конце сентября были выпущены первые неофициальные сборки новой версии (snapshots) для платформы Win32 Приблизительно через месяц была выпущена первая

Реальные источники тока или реальные источники напряжения

Реальные источники тока или реальные источники напряжения До сих пор мы работали с источниками питания только одного типа, с источниками напряжения. Однако во многих случаях удобно представлять реальные источники электрической энергии как неидеальные источники

Методы и их результаты

Методы и их результаты Результаты методов – это одна из сторон СОМ, где логический и физический миры расходятся. В сущности, все методы СОМ физически возвращают номер ошибки с типом НRESULT. Использование одного типа возвращаемого результата позволяет удаленной

А.2. Результаты

А.2. Результаты Сведем вместе результаты, полученные в этом приложении. Данный раздел может использоваться как справочник при чтении книги.Для проведения измерений использовались две системы: SparcStation 4/110 под управлением Solaris 2.6 и Digital Alpha (DEC 3000 model 300, Pelican) под управлением

Результаты конфигурирования

Результаты конфигурирования Рассмотрим теперь, что же получилось в результате конфигурирования параметров Web-узла Novelty. Откройте Web-броузер Internet Explorer версии 6.0 или выше. Полученный результат будет выглядеть, как показано в листинге 9.4. Файл simple2.xml был создан именно так.

Результаты

Результаты Давайте скомпилируем и протестируем нашу программу сортировки. Чтобы упростить проверку граничных условий, временно изменим MAXSIZE на 5. В нашем первом тесте будем снабжать программу числами до тех пор, пока она не откажется их принимать. Эта

Источник